Yeni araştırma, Moses Staff olarak bilinen siyasi motivasyonlu bilgisayar korsanlığı yapan bir grubun operasyonlarını, adında yeni yeni ortaya çıkan bir tehdit aktörüyle ilişkilendirdi. İbrahim’in Baltası Kasım 2022’de ortaya çıkan.

Secureworks Karşı Tehdit Birimi (CTU), The Hacker News ile paylaşılan bir raporda, bunun “gruplar tarafından kullanılan ikonografi, videografi ve sızıntı sitelerindeki çeşitli ortak noktalara dayandığını ve bunların muhtemelen aynı varlık tarafından işletildiğini öne sürdüğünü” söyledi.

Siber güvenlik firması tarafından Cobalt Sapling takma adıyla izlenen Moses Staff, öncelikle İsrail kuruluşlarını hedef almak amacıyla tehdit ortamına ilk kez Eylül 2021’de çıktı.

Jeopolitik grubun İran hükümeti tarafından desteklendiğine inanılıyor ve o zamandan beri StrifeWater RAT gibi araçları ve DiskCryptor gibi açık kaynaklı yardımcı programları kullanan bir dizi casusluk ve sabotaj saldırısıyla bağlantılı. ev sahipleri.

Mürettebatın ayrıca kurbanlarından çalınan verileri dağıtmak ve “Siyonistlerin işgal altındaki Filistin’deki suçlarını ifşa etmeyi” içeren mesajlarını yaymak için kullanılan bir sızıntı sitesine sahip olduğu da biliniyor.

Şimdi Secureworks’ün analizine göre, “Abraham’ın Baltası kişiliği Suudi Arabistan’daki hükümet bakanlıklarına saldırmak için birlikte kullanılıyor” ve “bu muhtemelen Suudi Arabistan’ın İsrail ile Arap ulusları arasındaki ilişkileri geliştirmedeki liderlik rolüne bir yanıt olarak.”

İbrahim’in Baltası ise, hiçbir kanıt olmamasına rağmen Hizbullah ümmeti adına faaliyet gösterdiğini iddia ediyor. Arapça “Allah’ın Partisi” anlamına gelen Hizbullah, İran tarafından desteklenen Lübnanlı bir Şii İslamcı siyasi parti ve militan gruptur.

Çalışma tarzındaki çarpıcı örtüşmeler, Abraham’s Axe’in arkasındaki operatörlerin, verileri kurtarmak için bir yol sunmadan verileri şifrelemek için bir kriptografik silecek görevi gören aynı özel kötü amaçlı yazılımdan yararlanma olasılığını daha da artırıyor.

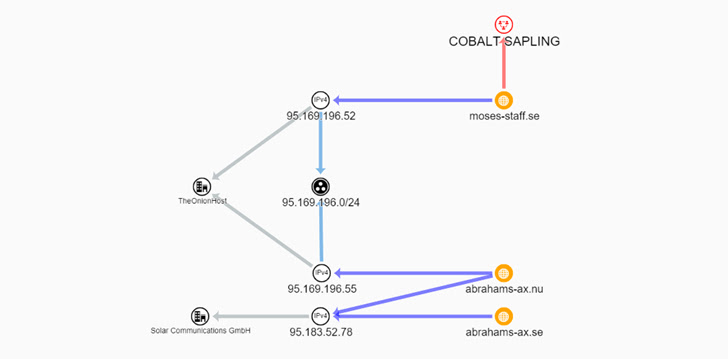

Dahası, her iki aktör de mali bir teşvik olmadan hareket ettikleri için motivasyonlarında birleşiyor ve izinsiz girişler daha yıkıcı bir ton kazanıyor. İki grup arasındaki bağlantılar, WordPress tabanlı sızıntı sitelerinin ilk aşamalarda aynı alt ağda barındırılmasıyla da kanıtlanıyor.

Secureworks baş araştırmacısı Rafe Pilling yaptığı açıklamada, “İran’ın bölgesel ve uluslararası düşmanları hedef almak için vekil grupları ve üretilmiş kişileri kullanma geçmişi var” dedi.

“Son birkaç yılda, İran Hükümetine bu saldırıların bağlantısı veya sorumluluğu konusunda makul bir inkar sağlarken, İran’ın algılanan düşmanlarını hedef alan artan sayıda suçlu ve bilgisayar korsanı grup kişiliği ortaya çıktı. Bu eğilim muhtemelen devam edecek.”