Olarak bilinen gelecek vaat eden bir kripto para madenciliği botnet’ine yönelik devam eden bir analiz KmsdBot yanlışlıkla indirilmesine yol açmıştır.

Akamai Güvenlik İstihbarat Müdahale Ekibi (SIRT) tarafından vaftiz edilen KmsdBot, zayıf SSH kimlik bilgilerine sahip sistemlere kaba kuvvet uygulama yeteneği nedeniyle 2022 Kasım ayının ortalarında gün ışığına çıktı.

Botnet, birincil amacı madencilik yazılımını dağıtmak ve güvenliği ihlal edilmiş ana bilgisayarları bir DDoS botuna toplamak olan çok çeşitli mikro mimarileri kapsayan hem Windows hem de Linux cihazlarını vurur.

Başlıca hedeflerden bazıları oyun firmaları, teknoloji şirketleri ve lüks otomobil üreticilerini içeriyordu.

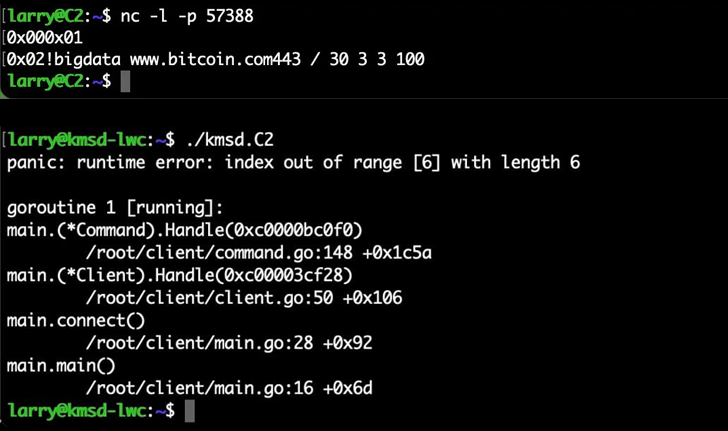

Akamai araştırmacısı Larry W. Cashdollar, yeni bir güncellemede, kontrollü bir ortamdaki işlevselliğini anlamak için bota gönderilen komutların kötü amaçlı yazılımı yanlışlıkla nasıl etkisiz hale getirdiğini açıkladı.

Cashdollar, “İlginç bir şekilde, yanlış biçimlendirilmiş tek bir komuttan sonra bot komut göndermeyi durdurdu.” Dedi. “Tehdit aktörlerinin kendi işlerini çökerttiği bir botnet ile her gün karşılaşmıyorsunuz.”

Bu, alınan komutları doğrulamak için kaynak kodunda yerleşik bir hata kontrol mekanizmasının olmaması nedeniyle mümkün oldu.

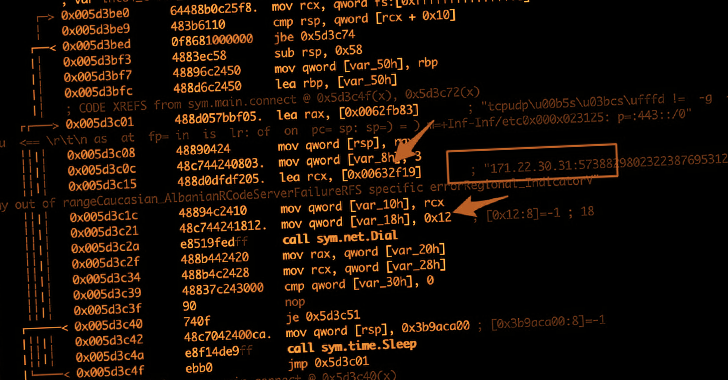

Spesifik olarak, hedef web sitesi ile bağlantı noktası arasında boşluk olmadan yayınlanan bir talimat, virüslü makinede çalışan tüm Go ikili dosyasının çökmesine ve komut ve kontrol sunucusuyla etkileşimi durdurmasına neden olarak botnet’i etkili bir şekilde öldürdü.

KmsdBot’un bir kalıcılık mekanizmasına sahip olmaması, kötü amaçlı yazılım operatörünün makinelere yeniden bulaştırmak ve altyapıyı sıfırdan yeniden oluşturmak zorunda kalacağı anlamına da geliyor.

Cashdollar, “Bu botnet, bazı çok büyük lüks markaların ve oyun şirketlerinin peşine düşüyor ve yine de başarısız bir komutla devam edemez.” “Bu, teknolojinin kararsız doğasının ve sömürücünün bile onun tarafından nasıl sömürülebileceğinin güçlü bir örneğidir.”