APT31 (diğer adıyla Bronze Vinewood, Judgment Panda veya Violet Typhoon) olarak bilinen Çinli tehdit aktörü, toplanan hassas bilgileri Dropbox’a sızdırabilen bir dizi gelişmiş arka kapıyla bağlantılı.

Kötü amaçlı yazılım, 2022’de Doğu Avrupa’daki endüstriyel kuruluşları hedef alan saldırılarda düşman tarafından kullanılmaya başlanan 15’ten fazla implanttan oluşan daha geniş bir koleksiyonun parçası.

Kaspersky, APT31’in daha önce belgelenmemiş ticaret aracına ışık tutan bir analizde, “Saldırganlar, hava boşluklu sistemlerde depolanan veriler de dahil olmak üzere veri hırsızlığı için kalıcı bir kanal oluşturmayı amaçladı.” Dedi.

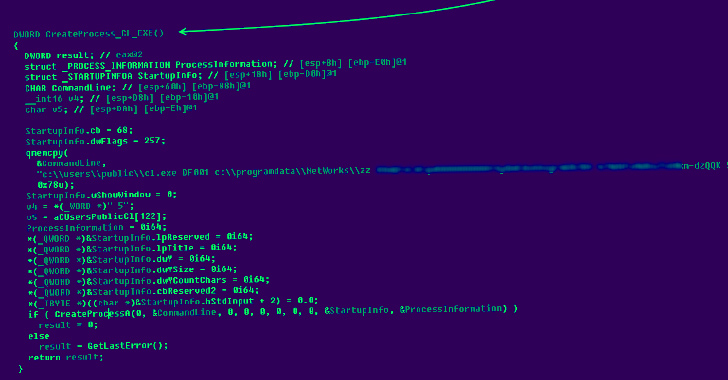

İzinsiz girişler, her biri saldırı zincirinin farklı yönlerine odaklanan üç aşamalı bir kötü amaçlı yazılım yığını kullanır: kalıcılığı ayarlamak, hassas verileri toplamak ve bilgileri saldırganların kontrolü altındaki uzak bir sunucuya iletmek.

İkinci aşama arka kapıların bazı varyantları, Microsoft Outlook klasöründeki dosya adlarını aramak, uzaktan komutları yürütmek ve RAR arşiv dosyaları biçimindeki veri sızdırma adımını tamamlamak için üçüncü adım bileşenini kullanmak için tasarlanmış özelliklerle birlikte gelir.

Rus siber güvenlik firması, “İlk adım, üçüncü adım implantı çağırarak toplanan dosyaların sunucuya yüklenmesinden ve temizlenmesinden sorumlu olan ikinci adım kötü amaçlı yazılım modülünün kalıcılığı, konuşlandırılması ve başlatılması için kullanılıyor” dedi.

Yeni bir bükülme ile, APT31’in kurumsal çevre içinde bir komuta ve kontrol (C2) kullandığı ve internete doğrudan erişimi olmayan sistemlerden verileri sifonlamak için bir vekil olarak kullandığı söyleniyor, bu da açık bir şekilde tek tek ayırma girişimlerine işaret ediyor. hava boşluklu ana bilgisayarlar.

Kaspersky ayrıca, saldırganın verileri Yandex Disk’e manuel olarak yüklemek için kullandığı ekstra resim, imgbb, imgshare, schollz ve zippyimage gibi diğer geçici dosya paylaşım hizmetlerine ek araçlar tespit ettiğini söyledi. Üçüncü bir benzer implant, verileri Yandex e-posta hizmeti aracılığıyla göndermek için yapılandırılmıştır.

Bulgular, titiz planlamayı ve tehdit aktörünün siber casusluk arayışlarında yeni yeteneklere uyum sağlama ve geliştirme yeteneğini vurgulamaktadır.

Şirket, “Popüler bulut tabanlı veri depolarının kötüye kullanılması, tehdit aktörlerinin güvenlik önlemlerinden kaçmasına izin verebilir” dedi. “Aynı zamanda, üçüncü bir tarafın tehdit aktörü/aktörleri tarafından kullanılan bir depolamaya erişmesi durumunda çalınan verilerin ikinci kez sızdırılması olasılığını da ortaya çıkarıyor.”