Amazon Web Services (AWS), platformunda, bir saldırganın kaynaklara yetkisiz erişim elde etmek için silah haline getirebileceği, kiracılar arası bir güvenlik açığını çözdü.

Sorun, bir eylemi gerçekleştirme izni olmayan bir programın daha ayrıcalıklı bir varlığı eylemi gerçekleştirmeye zorlayabileceği bir tür ayrıcalık artışı olan, kafası karışmış bir vekil sorunuyla ilgilidir.

Eksiklik, Datadog tarafından 1 Eylül 2022’de AWS’ye bildirildi ve ardından 6 Eylül’de bir yama gönderildi.

“Bu saldırı, AppSync hizmetini kötüye kullanır. [identity and access management] Datadog araştırmacısı Nick Frichette geçen hafta yayınlanan bir raporda, bir saldırganın bir kurban kuruluşa dönmesine ve bu hesaplardaki kaynaklara erişmesine izin veren diğer AWS hesaplarındaki rollere sahip olduğunu söyledi.

Amazon, koordineli bir açıklamada, güvenlik açığından hiçbir müşterinin etkilenmediğini ve herhangi bir müşteri eylemi gerekmediğini söyledi.

Bunu “AWS AppSync içinde, hizmetin hesaplar arası rol kullanım doğrulamalarını atlamak ve müşteri hesaplarında hizmet olarak işlem yapmak için potansiyel olarak kullanılabilecek bir büyük/küçük harf duyarlılığı ayrıştırma sorunu” olarak tanımladı.

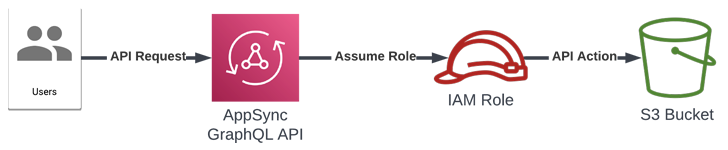

AWS AppSync, birden fazla veri kaynağından veri almak veya değiştirmek ve mobil ve web uygulamaları ile bulut arasında verileri otomatik olarak senkronize etmek için geliştiricilere GraphQL API’leri sunar.

Hizmet, gerekli IAM izinleriyle gerekli API çağrılarını gerçekleştirmek için tasarlanmış belirli roller aracılığıyla diğer AWS hizmetleriyle entegre olmak için de kullanılabilir.

AWS’nin, AppSync’in rolün Amazon Kaynak Adını (ARN) doğrulayarak keyfi roller üstlenmesini önleyecek korumaları olsa da, sorun, “serviceRoleArn” parametresini daha küçük bir durumda ileterek kontrolün önemsiz bir şekilde atlanabilmesinden kaynaklanmaktadır.

Bu davranış, daha sonra farklı bir AWS hesabındaki bir rolün tanımlayıcısını sağlamak için kullanılabilir.

“AWS AppSync’teki bu güvenlik açığı, saldırganların hesap sınırlarını aşmasına ve AppSync hizmetine güvenen IAM rolleri aracılığıyla kurban hesaplarında AWS API çağrıları yürütmesine izin verdi.”

“Saldırganlar bu yöntemi kullanarak AppSync kullanan organizasyonları ihlal edebilir ve bu rollerle ilişkili kaynaklara erişim sağlayabilir.”