Google’ın Tehdit Analiz Grubu’na (TAG) göre, güvenlik açığından yararlanan grup, hepsi Rus hükümeti ve ordusuyla bağlantılı Sandworm, Fancy Bear ve APT40’tan oluşuyor.

ÖNEMLİ BULGULAR

Google’ın TAG araştırmacıları, hükümet destekli bilgisayar korsanlarının halihazırda keşfedilmiş bir WinRAR güvenlik açığından aktif olarak yararlandığını buldu.

Bu güvenlik açığı, bilgisayar korsanlarının hedeflenen cihazda rastgele kod çalıştırmasına olanak tanır.

Saldırganlar hassas verileri çalabilir, kurbanın bilgisayarını ele geçirebilir ve kötü amaçlı yazılım yükleyebilir.

Birçok ülkenin devlet destekli aktörleri, kötü niyetli operasyonlarında bu güvenlik açığından yararlanıyor.

Google, cihazlarının devlet destekli aktörler tarafından işgal edilmesini önlemek için kullanıcılara en son WinRAR yamasını derhal uygulamaları çağrısında bulundu.

Kuruluşlar, sağlam bir güvenlik açığı yönetimi programı uygulayarak ve uç nokta güvenlik çözümlerini dağıtarak ağlarını korumalıdır.

25 Ağustos 2023’te Hackread.com, WinRAR’da dünya çapında aktif olarak kullanılan ve başarılı bir şekilde fon çalmak için 130 yatırımcıyı hedef alan 0 günlük bir güvenlik açığı bildirdi. Artık bir güvenlik yamasının mevcut olmasına rağmen güvenlik açığından yararlanılmaya devam edildiği ortaya çıktı.

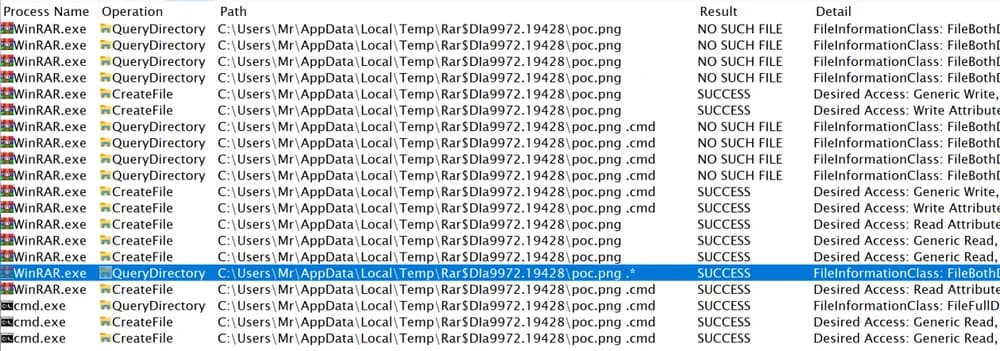

Google’ın Tehdit Analiz Grubu (TAG), devlet destekli tehdit aktörlerinin, Windows için popüler dosya arşivleme aracı WinRAR’daki bilinen bir güvenlik açığından sürekli olarak yararlandığını keşfetti. Güvenlik açığı CVE-2023-38831 olarak takip ediliyor ve savunucular tarafından tespit edilmeden önce ilk kez 2023’ün başlarında siber suç grupları tarafından kullanıldı. Şimdi devlet destekli aktörler bunu istismar ediyor. Ağustos ayına kadar bu hatadan sıfır gün olarak yararlanıldı. İlk olarak Grup-IB araştırmacıları tarafından rapor edildi.

TAG’dan Kate Morgan, 18 Ekim’de yayınlanan raporda, bir yama keşfedildikten kısa bir süre sonra yayınlanmasına rağmen birçok cihazın yama yapılmadan kaldığını ve istismara açık olduğunu yazdı. Bunun nedeni muhtemelen WinRAR aracının otomatik güncelleme özelliğine sahip olmamasıdır. WinRAR 6.24 ve 6.23 sürümlerinde düzeltildi. Kullanıcıların yamayı manuel olarak indirmeleri gerekiyor.

Devlet destekli aktörlerin WinRAR hatasını istismar etmesiyle ilgili olarak TAG, üç farklı saldırgan kümesinin işin içinde olduğunu kaydetti. Bunlar arasında Sandworm diğer adıyla FROZENBARENTS, Rus APT28 diğer adıyla Fancy Bear veya FROZENLAKE ve APT40 diğer adıyla ISLANDDREAMS yer alıyor.

Bilginize, Sandworm, Rusya Silahlı Kuvvetlerinin Genelkurmay Birimi 74455 Ana Müdürlüğü’ne bağlı olup, enerji sektörünü hedeflemeyi seviyor. 6 Eylül’de başlatılan Ukrayna drone tabanlı e-posta kampanyası Sandworm, bir ZIP arşiv dosyası sunmak için bu hatayı kullanıyor.

APT28 de aynı birime bağlı ancak hedef odaklı kimlik avı kampanyasıyla Ukrayna devlet kurumlarını hedeflemeye odaklanıyor. APT40, Çin hükümetiyle ilişkilidir ve Ağustos ayı sonlarında Papua Yeni Gine’yi hedef alan bir kimlik avı kampanyası başlatmak için bu hatadan yararlandı.

Bu güvenlik açığı, saldırganların kurbanı ZIP arşivi içeren özel olarak tasarlanmış bir PNG dosyasını açması için kandırarak hedeflenen cihazda rastgele kod çalıştırmasına olanak tanır; bu da hassas verilerin çalınmasına, kötü amaçlı yazılım yüklenmesine veya virüslü cihazın ele geçirilmesine yol açar. Siber suçlular, Nisan 2023’ten bu yana kripto para birimi alım satım hesaplarını hedeflemek için bu hatayı aktif olarak kullanıyor.

“WinRAR’da, hazırlanmış arşivler işlenirken gereksiz geçici dosya genişlemesine neden olan mantıksal bir güvenlik açığı ve boşluk içeren bir uzantıya sahip bir dosyayı açmaya çalışırken Windows’un ShellExecute uygulamasındaki tuhaflık ile birleşiyor.”

Google’ın Tehdit Analizi Grubu (TAG)

Bu yaygın istismar, “bilinen güvenlik açıklarına yönelik istismarların, bir yama mevcut olmasına rağmen oldukça etkili olabileceğini” vurguluyor ve güvenlik yamalarının hızlı bir şekilde uygulanmasının önemini gösteriyor.

WinRAR Yükleyicinizi En Son Sürüme Güncelleyin

Sisteminizi ve kişisel verilerinizi potansiyel tehditlere karşı korumak için WinRAR yükleyicinizi en son sürümle güncel tutmanız çok önemlidir. WinRAR yazılımınızı güncellemek, en son güvenlik yamalarına ve geliştirmelere sahip olmanızı sağlar ve siber saldırıların kurbanı olma riskini önemli ölçüde azaltır.

WinRaR’ın en son sürümünü resmi web sitesinden edinebilirsiniz. Beklemeyin; güncellemeleri düzenli olarak kontrol ederek ve kullanılabilir hale gelir gelmez uygulayarak korunmaya devam edin. Dijital güvenliğiniz buna bağlıdır.

İLGİLİ MAKALELER

- WinRAR 64-bit’i Kurmanın ve Ayarlamanın En İyi Yolu

- WinRAR güvenlik açığı, saldırganların sistemleri uzaktan ele geçirmesine olanak sağladı

- Bilgisayar korsanları kötü amaçlı yazılım yüklemek için 19 yıllık WinRAR hatasını kullanıyor