Apple tarafından 21 Eylül 2023’te ele alınan üç sıfır gün kusuru, iPhone istismar zincirinin bir parçası olarak, adı verilen bir casus yazılım türünü yayma girişiminde kullanıldı. Yırtıcı Mayıs ve Eylül 2023 arasında eski Mısırlı milletvekili Ahmed Eltantawy’yi hedef alan saldırı.

Citizen Lab, “Hedefleme, Eltantawy’nin 2024 Mısır seçimlerinde Başkanlığa aday olma planlarını kamuya açıkladıktan sonra gerçekleşti” dedi ve saldırıyı, ticari casusluk aracının bilinen bir müşterisi olması nedeniyle Mısır hükümetine büyük bir güvenle bağladı.

Kanada disiplinlerarası laboratuvarı ve Google’ın Tehdit Analiz Grubu (TAG) tarafından yürütülen ortak araştırmaya göre, paralı asker gözetleme aracının SMS ve WhatsApp üzerinden gönderilen bağlantılar aracılığıyla iletildiği söyleniyor.

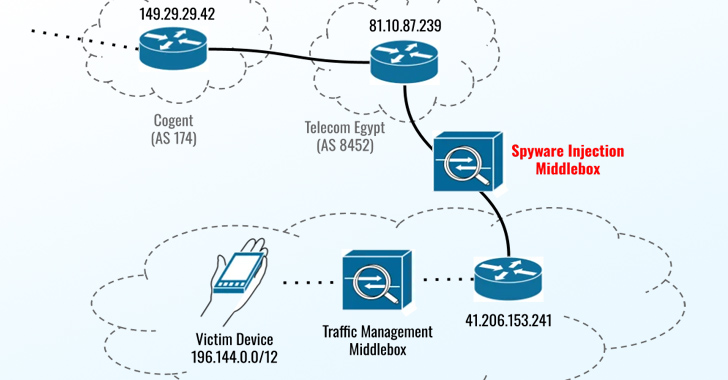

“Ağustos ve Eylül 2023’te, Eltantawy’nin Vodafone Mısır mobil bağlantısı, ağ enjeksiyonu yoluyla hedefleme için ısrarla seçildi; Eltantawy, HTTPS kullanmayan belirli web sitelerini ziyaret ettiğinde, Vodafone Mısır ağının sınırına kurulan bir cihaz, onu otomatik olarak kötü amaçlı bir web sitesine yönlendirerek Citizen Lab araştırmacıları, “Cytrox’un Predator casus yazılımını içeren telefon” dedi.

Kötüye kullanım zinciri, kötü niyetli bir aktörün sertifika doğrulamasını atlamasına, ayrıcalıkları yükseltmesine ve hedeflenen bilgisayarda uzaktan kod yürütmesine olanak tanıyan üç güvenlik açığından (CVE-2023-41991, CVE-2023-41992 ve CVE-2023-41993) yararlandı. özel hazırlanmış bir web içeriğinin işlenmesi üzerine cihazlar.

Cytrox adlı bir şirket tarafından üretilen Predator, NSO Group’un Pegasus’una benziyor ve müşterilerinin ilgilendikleri hedefleri gözetlemesine ve güvenliği ihlal edilmiş cihazlardan hassas veriler toplamasına olanak tanıyor. Intellexa Alliance adı verilen casus yazılım satıcılarından oluşan bir konsorsiyumun parçası olan bu ürün, Temmuz 2023’te ABD hükümeti tarafından “baskı kampanyalarına ve diğer insan hakları ihlallerine olanak sağladığı” gerekçesiyle blok listeye alındı.

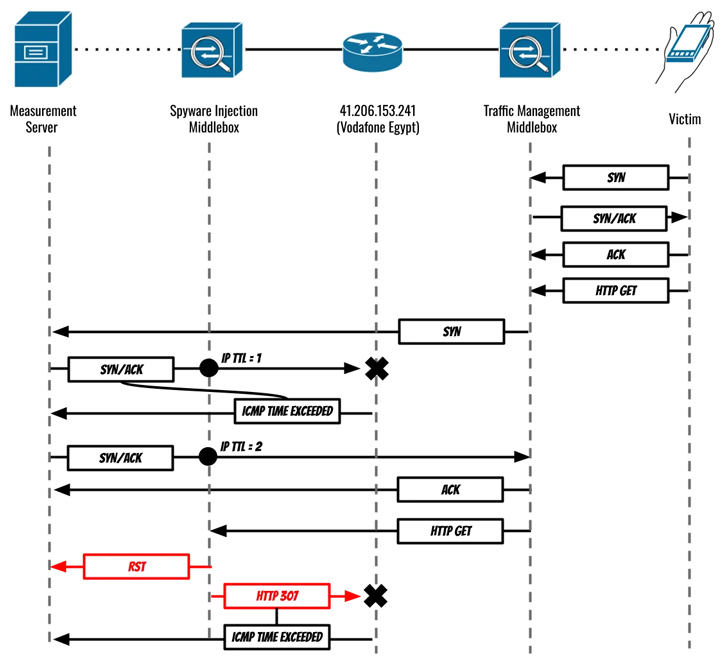

Bu istismar, sec-flare adlı bir alanda barındırılıyor[.]com, Eltantawy’nin c.betly adlı bir web sitesine yönlendirilmesinden sonra teslim edildiği söyleniyor[.]Telecom Egypt ve Vodafone Egypt arasındaki bağlantıda yer alan Sandvine’ın PacketLogic orta kutusunu kullanan karmaşık bir ağ enjeksiyon saldırısı yoluyla bana.

“Hedef web sitesinin gövdesi iki iframe içeriyordu; görünüşte zararsız yem içeriği içeren ID ‘if1’ (bu durumda casus yazılım içermeyen bir APK dosyasına bağlantı) ve Predator enfeksiyon bağlantısını içeren görünmez bir iframe olan ID ‘if2’ sec-flare’da barındırılıyor[.]com,” dedi Vatandaş Laboratuvarı.

Google TAG araştırmacısı Maddie Stone, bunu, kurbanı engellemek ve kurbanı farklı bir adresi ziyaret etmeye zorlamak için (HTTPS’nin aksine) HTTP kullanan bir web sitesine yapılan ziyaretten yararlanan bir ortadaki düşman (AitM) saldırısı vakası olarak nitelendirdi. Tehdit aktörü tarafından işletilen site.

“Bu kampanyada, hedef herhangi bir ‘http’ sitesine gittiğinde, saldırganlar onları sessizce bir Intellexa sitesine yönlendirmek için trafiği enjekte ediyorlardı, c.betly[.]Stone şöyle açıkladı: “Kullanıcı beklenen hedeflenen kullanıcı olsaydı, site daha sonra hedefi istismar sunucusuna yönlendirirdi, sec-flare[.]com.”

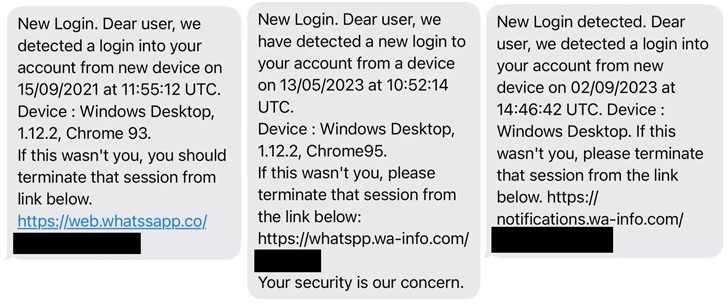

Eltantawy, Eylül 2021, Mayıs 2023 ve Eylül 2023’te, Eltantawy’yi sözde bir Windows cihazından kaynaklanan şüpheli bir oturum açma oturumunu sonlandırmak için bir bağlantıya tıklamaya çağıran, WhatsApp’tan gelen güvenlik uyarıları gibi görünen üç SMS mesajı aldı.

Bu bağlantılar yukarıda belirtilen alanın parmak iziyle eşleşmese de araştırma, Predator casus yazılımının, Eltantawy’nin Eylül 2021’de gönderilen mesajı okumasından yaklaşık 2 dakika 30 saniye sonra cihaza yüklendiğini ortaya çıkardı.

Yapay Zeka ve Yapay Zeka: Yapay Zeka Destekli Risklere Karşı Yapay Zeka Savunmalarından Yararlanma

Yapay zekanın yönlendirdiği yeni siber güvenlik zorluklarının üstesinden gelmeye hazır mısınız? Siber güvenlikte artan üretken yapay zeka tehdidini ele almak için Zscaler ile kapsamlı web seminerimize katılın.

Becerilerinizi Güçlendirin

Ayrıca 24 Haziran 2023 ve 12 Temmuz 2023 tarihlerinde, Uluslararası İnsan Hakları Federasyonu (FIDH) için çalıştığını iddia eden bir kişinin, web sitesindeki sec-flare’a işaret eden bir makale hakkında fikrini istediği iki WhatsApp mesajı aldı.[.]com. Mesajlar okunmadan kaldı.

Google TAG ayrıca Chrome web tarayıcısında (CVE-2023-4762) bir uzaktan kod yürütme kusurunu silah haline getirerek Predator’ı Android cihazlara iki yöntem kullanarak dağıtan bir yararlanma zinciri tespit ettiğini söyledi: AitM enjeksiyonu ve doğrudan gönderilen tek seferlik bağlantılar yoluyla hedef.

V8 motorundaki bir tür karışıklık güvenlik açığı olan CVE-2023-4762, 16 Ağustos 2023’te anonim olarak rapor edildi ve 5 Eylül 2023’te Google tarafından yamalandı; ancak internet devi, Cytrox/Intellexa’nın bu güvenlik açığını güvenlik açığı olarak kullanmış olabileceğini düşünüyor. sıfır gün.

Ulusal Güvenlik Açığı Veritabanındaki (NVD) kısa bir açıklamaya göre, CVE-2023-4762, “116.0.5845.179’dan önceki Google Chrome’daki V8’deki tür karışıklığıyla ilgilidir” [that] uzaktaki bir saldırganın hazırlanmış bir HTML sayfası aracılığıyla rastgele kod yürütmesine izin verdi.”

Son bulgular, gözetleme araçlarının sivil toplumu hedef almak amacıyla kötüye kullanıldığını vurgulamanın yanı sıra, ağ trafiğini engellemek ve hedef cihazlarına kötü amaçlı yazılım enjekte etmek için telekomünikasyon ekosistemindeki kör noktaların altını çiziyor.

Citizen Lab, “Son yıllarda ‘web’i şifrelemek’ konusunda büyük adımlar atılmış olmasına rağmen, kullanıcılar hâlâ ara sıra HTTPS olmayan web sitelerini ziyaret ediyor ve HTTPS olmayan tek bir web sitesi ziyareti, casus yazılım bulaşmasına neden olabilir” dedi.

“Kim oldukları veya ne yaptıkları” nedeniyle casus yazılım tehdidi riski altında olan kullanıcılara, bu tür riskleri ortadan kaldırmak için cihazlarını güncel tutmaları ve iPhone, iPad ve Mac’lerde Kilitleme Modunu etkinleştirmeleri önerilir.