Apple, iMessage sıfır tıklama istismarları yoluyla iPhone’lara Triangulation casus yazılımını yükleyen saldırılarda yararlanılan üç yeni sıfır gün güvenlik açığını ele aldı.

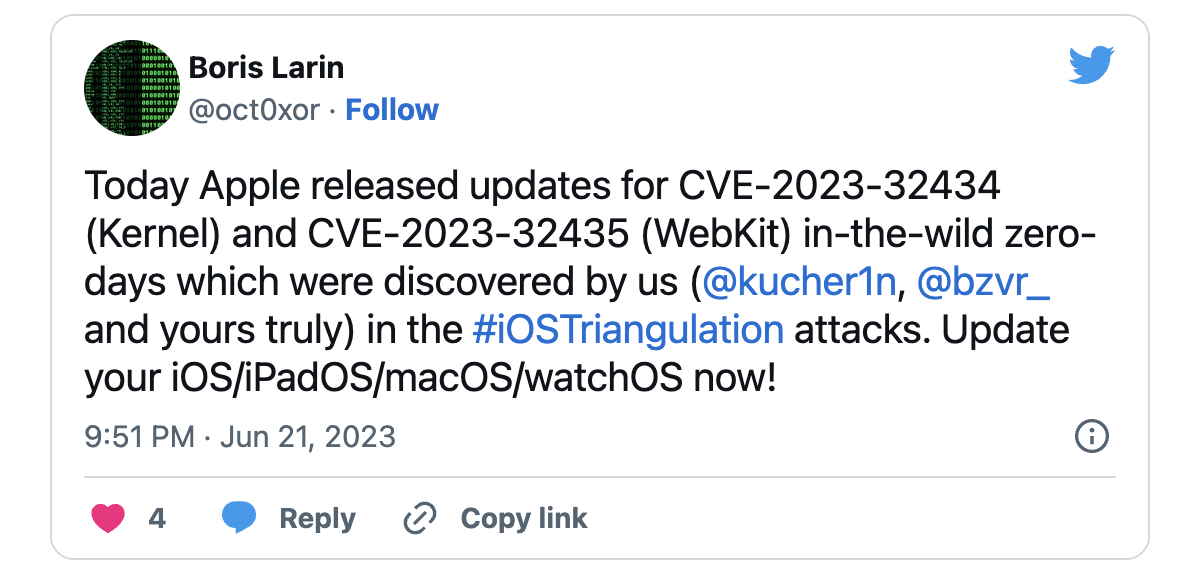

Şirket, CVE-2023-32434 ve CVE-2023-32435 olarak izlenen Kernel ve WebKit güvenlik açıklarını açıklarken “Apple, bu sorunun iOS 15.7’den önce yayınlanan iOS sürümlerinde aktif olarak kullanılmış olabileceğine dair bir raporun farkındadır” diyor.

İki güvenlik açığı, Kaspersky güvenlik araştırmacıları Georgy Kucherin, Leonid Bezvershenko ve Boris Larin tarafından bulundu ve bildirildi.

Kaspersky ayrıca bugün erken saatlerde, siber güvenlik şirketinin “Operation Triangulation” olarak izlediği bir kampanyada kullanılan bir iOS casus yazılım bileşeni hakkında ek ayrıntılar içeren bir rapor yayınladı.

“TriangleDB olarak adlandırdığımız implant, saldırganlar bir çekirdek güvenlik açığından yararlanarak hedef iOS cihazında kök ayrıcalıkları elde ettikten sonra konuşlandırılıyor. Bellekte konuşlandırılıyor, yani cihaz yeniden başlatıldığında implantın tüm izleri kayboluyor.” Kaspersky bugün söyledi.

“Bu nedenle, kurban cihazını yeniden başlatırsa, saldırganların kötü amaçlı bir ek içeren bir iMessage göndererek cihazı yeniden bulaştırması gerekir, böylece tüm istismar zinciri yeniden başlatılır. Yeniden başlatma olmaması durumunda, implant 30 gün sonra kendini kaldırır, bu süre yoksa Saldırganlar tarafından genişletilir.”

FSB iddialarına göre ABD eyalet bilgisayar korsanları tarafından kullanılıyor

Haziran ayı başlarında ağındaki bazı iPhone’lara, iOS sıfır gün hatalarından yararlanan iMessage sıfır tıklama açıkları yoluyla daha önce bilinmeyen casus yazılımların bulaştığını bildiren Kaspersky’ye göre saldırılar 2019’da başladı ve hala devam ediyor.

Kaspersky, BleepingComputer’a saldırının Moskova ofisini ve diğer ülkelerdeki çalışanları etkilediğini söyledi.

Rusya’nın FSB istihbarat ve güvenlik teşkilatı, Kaspersky’nin raporunun yayınlanmasının ardından, Apple’ın NSA’ya Rusya’daki iPhone’lara casus yazılım bulaştırmasına yardımcı olmak için bir arka kapı sağladığını iddia etti.

FSB, Rus hükümet yetkililerine ve İsrail, Çin ve NATO üyesi ülkelerdeki büyükelçilik personeline ait binlerce virüslü iPhone bulduğunu iddia etti.

BleepingComputer’a konuşan bir Apple sözcüsü, “Hükümetlerle herhangi bir Apple ürününe arka kapı yerleştirmek için asla çalışmadık ve asla çalışmayacağız” dedi.

Apple ayrıca bugün, anonim bir araştırmacı tarafından bildirilen ve saldırganların bir tür karışıklığı sorununu kullanarak yama uygulanmamış cihazlarda keyfi kod yürütmesine olanak tanıyan bir WebKit sıfır gün güvenlik açığını (CVE-2023-32439) yamaladı.

Şirket, üç sıfır günü macOS Ventura 13.4.1, macOS Monterey 12.6.7, macOS Big Sur 11.7.8, iOS 16.5.1 ve iPadOS 16.5.1, iOS 15.7.7 ve iPadOS 15.7.7, watchOS 9.5’te ele aldı. .2 ve geliştirilmiş kontroller, giriş doğrulama ve durum yönetimi ile watchOS 8.8.1.

Sıfır gün, daha eski ve daha yeni modelleri etkilediğinden, etkilenen cihazların listesi oldukça kapsamlıdır ve şunları içerir:

- iPhone 8 ve sonrası, iPad Pro (tüm modeller), iPad Air 3. nesil ve sonrası, iPad 5. nesil ve sonrası, iPad mini 5. nesil ve sonrası

- iPhone 6s (tüm modeller), iPhone 7 (tüm modeller), iPhone SE (1. nesil), iPad Air 2, iPad mini (4. nesil) ve iPod touch (7. nesil)

- macOS Big Sur, Monterey ve Ventura çalıştıran Mac’ler

- Apple Watch Series 4 ve sonrası, Apple Watch Series 3, Series 4, Series 5, Series 6, Series 7 ve SE

Yılın başından bu yana dokuz sıfır gün yamalı

Yılın başından bu yana Apple, iPhone, Mac ve iPad’leri tehlikeye atmak için vahşi ortamda kullanılan toplam 9 sıfır gün güvenlik açığını yamaladı.

Geçen ay şirket, ilki Google Tehdit Analizi Grubu ve Uluslararası Af Örgütü Güvenlik Laboratuvarı araştırmacıları tarafından bildirilen ve muhtemelen ticari casus yazılım yükleyin.

Nisan ayında Apple, Android, iOS ve Chrome’un açıklardan yararlanma zincirlerinin bir parçası olarak dağıtılan ve kötüye kullanılan iki sıfır günü (CVE-2023-28206 ve CVE-2023-28205) düzeltti. dünya çapında yüksek riskli hedeflere ait cihazlara paralı casus yazılım dağıtın.

Şubat ayında Apple, savunmasız iPhone’lar, iPad’ler ve Mac’lerde kod yürütme elde etmek için saldırılarda istismar edilen başka bir WebKit sıfır günü (CVE-2023-23529) ele aldı.