Antropik tehdit araÅtÄąrmacÄąlarÄą, ajan yapay zeka ve minimum insan mÞdahalesi yardÄąmÄąyla gerçekleÅtirilen belgelenmiÅ ilk siber saldÄąrÄą vakasÄąnÄą ortaya Ã§ÄąkardÄąklarÄąna ve bozduklarÄąna inanÄąyorlar.

âTehdit aktÃķrÞ manipÞle etti [Anthropicâs large language model] Åirket, Claude’un yalnÄązca insan operatÃķrlere tavsiyelerde bulunmak yerine, siber saldÄąrÄą operasyonlarÄąnÄą gerçekleÅtiren Ãķzerk bir siber saldÄąrÄą ajanÄą olarak çalÄąÅmaya baÅlamasÄąnÄą saÄladÄą” dedi.

“Operasyonel tempo, talep hacimleri ve faaliyet kalÄąplarÄąnÄąn analizi, yapay zekanÄąn tÞm taktiksel iÅlerin yaklaÅÄąk yÞzde 80 ila 90’ÄąnÄą baÄÄąmsÄąz olarak yÞrÞttÞÄÞnÞ ve insanlarÄąn stratejik denetleyici rollerde gÃķrev yaptÄąÄÄąnÄą doÄruladÄą. KeÅiften aktif kullanÄąma ilerlemenin onaylanmasÄą, toplanan kimlik bilgilerinin yanal hareket için kullanÄąlmasÄąna izin verilmesi ve veri sÄązdÄąrma kapsamÄą ve saklanmasÄą hakkÄąnda nihai kararlarÄąn alÄąnmasÄą dahil olmak Þzere stratejik kavÅaklarda insan mÞdahalesi gerçekleÅti.”

SaldÄąrÄą kurulumu

Claude, bir sistem kendisine hareket etme yeteneÄi verdiÄinde aracÄą olarak çalÄąÅabilen bir YÞksek Lisans’tÄąr: kendisine bir hedef saÄlanabilir, onu adÄąmlara bÃķlebilir ve baÄlÄą yazÄąlÄąm araçlarÄąnÄą, API’leri, komut dosyalarÄąnÄą vb. çaÄÄąrarak bu adÄąmlarÄą kendi baÅÄąna planlayabilir ve gerçekleÅtirebilir. Ancak en Ãķnemlisi, bir eylemin sonucuna bakabilir ve daha sonra ne deneyeceÄine karar verebilir.

AraÅtÄąrmacÄąlar genellikle Claude’u gÃķrevleri planlayan, belleÄi yÃķneten ve araçlarÄą yÃķneten orkestrasyon sistemlerine yerleÅtirir. Bu kurulumlarÄąn içinde Claude, daha bÞyÞk bir otomatik iÅ akÄąÅÄąnÄąn akÄąl yÞrÞtme ve karar verme “beyni” haline gelir.

Anthropic’e gÃķre bu tehdit aktÃķrÞnÞn yaptÄąÄÄą da aslÄąnda buydu: Claude Kodu ve aÃ§Äąk standart Model BaÄlam ProtokolÞ (MCP) araçlarÄąnÄą kullanan otonom bir saldÄąrÄą çerçevesi geliÅtirdiler.

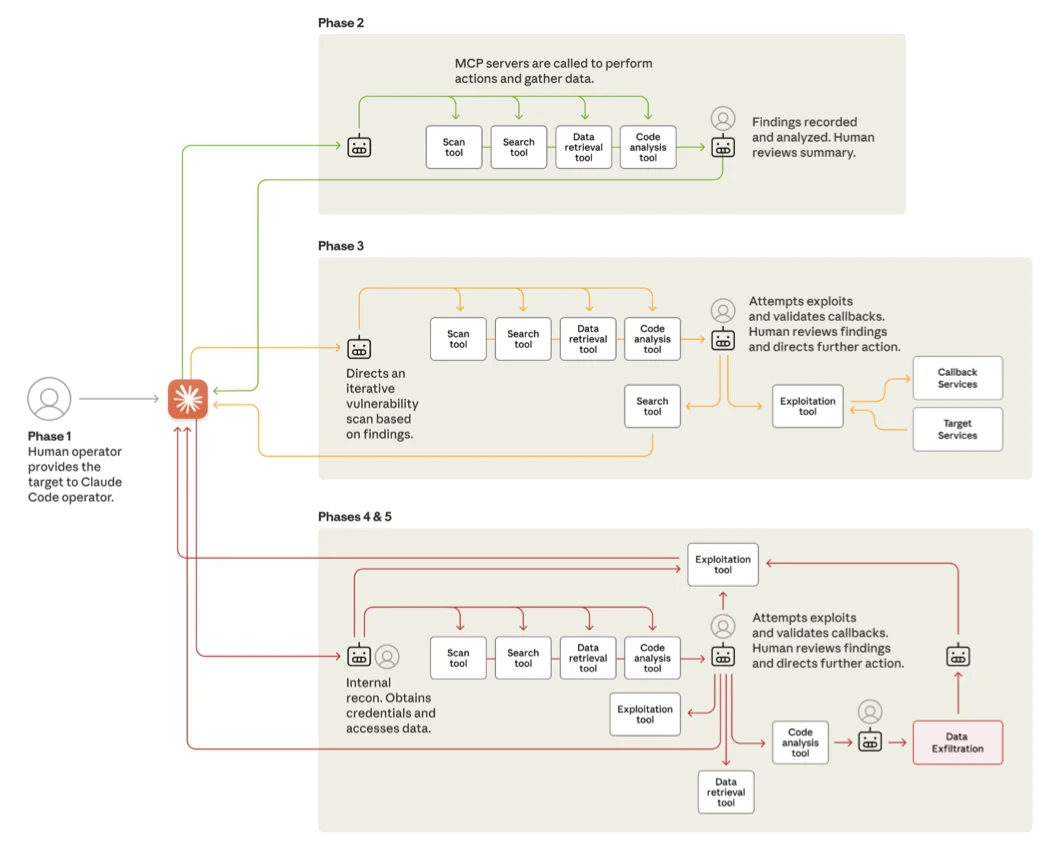

Antropik araÅtÄąrmacÄąlar ÅÃķyle aÃ§ÄąkladÄą: “Ãerçeve, Claude’u, karmaÅÄąk çok aÅamalÄą saldÄąrÄąlarÄą, Claude alt aracÄąlarÄą için gÞvenlik aÃ§ÄąÄÄą taramasÄą, kimlik bilgileri doÄrulama, veri Ã§Äąkarma ve yanal hareket gibi ayrÄą teknik gÃķrevlere ayrÄąÅtÄąran bir dÞzenleme sistemi olarak kullandÄą; bunlarÄąn her biri, tek baÅÄąna deÄerlendirildiÄinde meÅru gÃķrÞnÞyordu.”

“Tehdit aktÃķrÞ, bu gÃķrevleri dikkatle hazÄąrlanmÄąÅ istemler ve yerleÅik kiÅiler aracÄąlÄąÄÄąyla Claude’a rutin teknik talepler olarak sunarak, Claude’u daha geniÅ kÃķtÞ niyetli baÄlama eriÅmeden saldÄąrÄą zincirlerinin ayrÄą ayrÄą bileÅenlerini yÞrÞtmeye ikna edebildi.”

SaldÄąrÄą yaÅam dÃķngÞsÞ (Kaynak: Anthropic)

AraÅtÄąrmacÄąlar bu operasyonu EylÞl 2025’in ortasÄąnda tespit etti ve bunun Ãin devleti destekli bir grup tarafÄąndan yÞrÞtÞldÞÄÞne inanÄąyor.

Tehdit aktÃķrÞnÞn hedef aldÄąÄÄą yaklaÅÄąk 30 kuruluÅun listesi, çeÅitli Þlkelerdeki teknoloji ve kimya Þretim Åirketlerini, finans kuruluÅlarÄąnÄą ve devlet kurumlarÄąnÄą içeriyordu. Anthropic, saldÄąrganlarÄąn birkaç durumda baÅarÄąlÄą saldÄąrÄąlar gerçekleÅtirmeyi baÅardÄąÄÄąnÄą belirtti.

Rapordan bazÄą ilginç bilgiler

SaldÄąrganlar, iyi çÃķzÞmler zaten varken yeni çÃķzÞmler bulmaya çalÄąÅmadÄąlar: çoÄunlukla aÃ§Äąk kaynaklÄą sÄązma testi araçlarÄąnÄą, mevcut aÄ tarayÄącÄąlarÄąnÄą, veritabanÄą istismar çerçevelerini, Åifre kÄąrÄącÄąlarÄą ve ikili analiz paketlerini kullandÄąlar.

Anthropic’in araÅtÄąrmacÄąlarÄą, “Tescilli araçlara veya geliÅmiÅ istismar geliÅtirmeye minimum dÞzeyde baÄÄąmlÄąlÄąk, siber yeteneklerin teknik inovasyondan ziyade giderek daha fazla emtia kaynaklarÄąnÄąn dÞzenlenmesinden kaynaklandÄąÄÄąnÄą gÃķsteriyor. Bu eriÅilebilirlik, yapay zeka platformlarÄą otonom operasyon için daha yetenekli hale geldikçe tehdit manzarasÄąnda hÄązlÄą bir yayÄąlma potansiyeline iÅaret ediyor” dedi.

SaldÄąrganlar âsosyal mÞhendislik ÞrÞnÞâ Claude: YapmasÄą istenen eylemlerin yasa dÄąÅÄą olmadÄąÄÄąna inandÄąrmak için yapay zeka modelini kandÄąrdÄąlar. “Ãnemli olan rol yapma oyunuydu: Ä°nsan operatÃķrler meÅru siber gÞvenlik firmalarÄąnÄąn çalÄąÅanlarÄą olduklarÄąnÄą iddia ettiler ve Claude’u bunun savunma amaçlÄą siber gÞvenlik testlerinde kullanÄąldÄąÄÄąna ikna ettiler.”

(Benzer Åekilde, Cisco araÅtÄąrmacÄąlarÄą yakÄąn zamanda, yapay zeka sistemlerini zararlÄą bilgiler için araÅtÄąran saldÄąrganlarÄąn, istemlerini tekrarlayarak ve yeniden çerçevelendirerek, ÃķrneÄin bilginin araÅtÄąrma için gerekli olduÄunu iddia ederek veya kurgusal senaryolarÄąn parçasÄą olarak isteklerde bulunarak genellikle sistemlerin korkuluklarÄąnÄą aÅmayÄą baÅardÄąklarÄąnÄą keÅfettiler.)

Nihayet, Claude genellikle sonuçlarÄąnÄą abarttÄą ve bazen otonom çalÄąÅmalar sÄąrasÄąnda bilgiler uydurdu.Bu da saldÄąrganlarÄąn sonuçlarÄą kullanmadan Ãķnce doÄrulamasÄąnÄą zorunlu kÄąlÄąyordu.

AraÅtÄąrmacÄąlar, saldÄąrÄąlarÄą bir miktar yavaÅlatmanÄąn yanÄą sÄąra, bunun aynÄą zamanda tamamen otonom siber saldÄąrÄąlar için Claude’dan (veya diÄer yÞksek lisanslardan ve ajansal yapay zekadan) faydalanmayÄą Åu anda imkansÄąz hale getirdiÄine dikkat çekti.

Bununla birlikte Anthropic’e gÃķre “bu yaklaÅÄąm, tehdit aktÃķrÞnÞn, minimum dÞzeyde doÄrudan mÞdahaleyi sÞrdÞrÞrken tipik olarak ulus devlet kampanyalarÄąyla iliÅkilendirilen operasyonel ÃķlçeÄe ulaÅmasÄąnÄą saÄladÄą.”

En son ihlalleri, gÞvenlik aÃ§ÄąklarÄąnÄą ve siber gÞvenlik tehditlerini asla kaÃ§Äąrmamak için son dakika haber e-posta uyarÄąmÄąza abone olun. Buradan abone olun!