In a recent series of events, Kenya has become the target of a cyber attack campaign by self-proclaimed hacktivist group Anonymous Sudan.

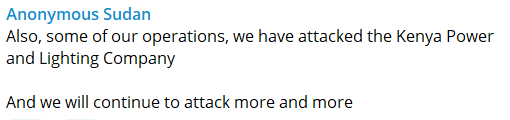

The group claims to have infiltrated several prominent entities, including M-Pesa, Kenya Power & Lighting Company, and the Kenya Revenue Authority.

While the authenticity of these claims of cyber attack on Kenya is not yet verified, the threat actors have issued warnings of more attacks on Kenya’s digital infrastructure.

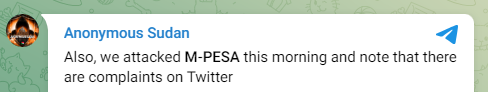

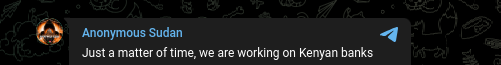

Anonymous Sudan has claimed to launch multiple cyber attack on Kenya through Telegram. Some posts mention big organizations, hinting at a large-scale cyber attack campaign.

Cyber attack on Kenya: Banks and revenue authorities at risk

Anonymous Sudan hackers have allegedly claimed responsibility for the cyber attack on Kenya, explicitly targeting the financial sector, focusing on M-Pesa and the Kenya Power & Lighting Company.

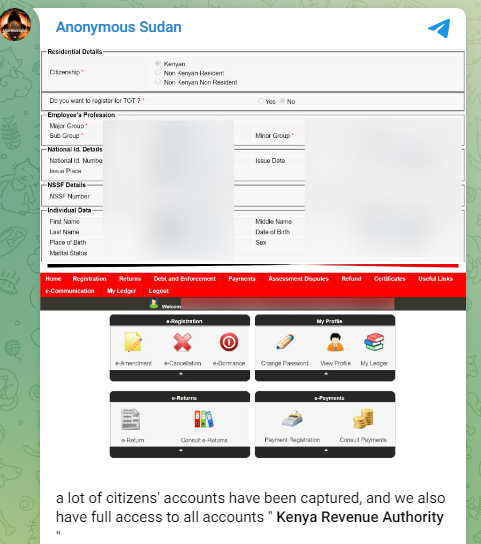

Furthermore, they assert that they have accessed numerous citizens’ accounts within the Kenya Revenue Authority.

The magnitude of the claimed data breach remains uncertain, pending verification by authorities. The threat actor posts suggest high confidence in their actions, warning of continuing attacks on the country’s vital systems.

Amidst the escalating cyber attack on Kenya, Anonymous Sudan has introduced a new affiliate named Godzilla Botnet.

This development indicates the hackers’ growing network and collaboration with other groups like Skynet. Expanding their alliances enhances their capabilities to launch more sophisticated and widespread cyber assaults on Kenya’s digital infrastructure.

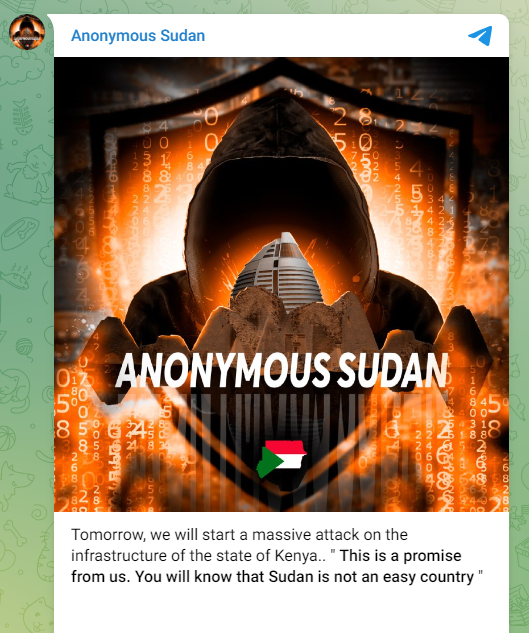

In one of their posts, they boldly stated that they would initiate a massive assault on the state’s infrastructure, demonstrating their determination to cause further damage. Their use of Telegram to disseminate their threats and updates suggests that they aim to garner attention and create fear among the Kenyan populace.

eCitizen portal, others hit

Among the primary targets of the cyber attack on Kenya, the eCitizen portal has been relentlessly impacted by Anonymous Sudan.

The hackers boast about their continued disruption of this government service for the third consecutive day. The eCitizen portal is a crucial platform for various essential services, including driving license renewal and visa processing.

The sustained assault on such a vital site raises concerns about the nation’s cybersecurity preparedness.

The Kenyan authorities still had not verified the claims made by Anonymous Sudan. However, their proactive measures to switch protection services from Cloudflare to Radware demonstrate their awareness of the imminent threat.

Despite their efforts, the hackers seem undeterred, implying they can bypass security measures.

Anonymous Sudan: A hazy picture

According to a report from cybersecurity firm CyberCX, the authenticity of hacktivist organization Anonymous Sudan is doubtful, and there are indications of a potential link to the Russian state based on an analysis of the group’s activities.

The report highlights that typical hacktivist groups usually plan and communicate their operations through semi-public channels online.

However, in the case of Anonymous Sudan, the group has only disclosed its targets during actual attacks, suggesting a high level of secrecy and closely guarded operations.

As Anonymous Sudan continues to pose its claims of a cyber attack on Kenya, the government authorities face a challenge to protect its digital infrastructures.

The reported attacks on prominent financial institutions and the Kenya Revenue Authority warrant a thorough investigation.

The emergence of the Godzilla Botnet and the group’s affiliations with others raise concerns about the potential magnitude and impact of the alleged attack on Kenya and its infrastructure.

Media Disclaimer: This report is based on internal and external research obtained through various means. The information provided is for reference purposes only, and users bear full responsibility for their reliance on it. The Cyber Express assumes no liability for the accuracy or consequences of using this information.