Yakın zamanda keşfedilen kötü amaçlı bir Visual Studio Code (VSCode) uzantısı, kendini ünlü “Prettier” formatlayıcı olarak tanıtarak resmi VSCode Marketplace’e kısa süreliğine sızdı ve geliştiricilerin sistemlerinden hassas oturum açma kimlik bilgilerini ve özel verileri çalmak için hedefli bir saldırıda Anivia Stealer kötü amaçlı yazılımının bir versiyonunu sundu.

Checkmarx Zero araştırma ekibinin, özellikle de Daniel Miranda ve Raphael Silva’nın dikkatliliği ve VSCode Marketplace güvenlik ekibiyle yakın işbirliği sayesinde, ele geçirilen uzantı, ortaya çıkışından sonraki yalnızca dört saat içinde belirlendi, rapor edildi ve piyasadan kaldırıldı.

Kaldırmadan önce telemetri yalnızca altı indirme ve üç kurulum gösterdi; bu da erişimini ve etkisini en aza indirdi.

Kötü amaçlı uzantı, meşru Prettier uzantısının (esbenp.prettier-vscode) doğrudan bir çatalı gibi görünüyor ve esas olarak saldırganın çok aşamalı yük sistemini enjekte etmek için yalnızca küçük ayarlamalar yapılıyor.

Saldırgan, güvenilir Prettier aracının markasını, açıklamasını ve stilini yakından taklit ederek geliştiricileri, popüler bir üretkenlik aracı görünümü altında yanlışlıkla kötü amaçlı yazılım yüklemeleri konusunda kandırmaya çalıştı.

Çok Aşamalı ve Kaçınma Saldırı Taktikleri

Kötü amaçlı “prettier-vscode-plus” uzantısının analizi, standart güvenlik tarayıcılarını atlatmak için tasarlanmış karmaşık, çok aşamalı bir enfeksiyon sürecini ortaya çıkardı:

- Yük Alımı: Uzantı, uzak bir GitHub deposundan şifrelenmiş, base64 kodlu bir veriyi alır.

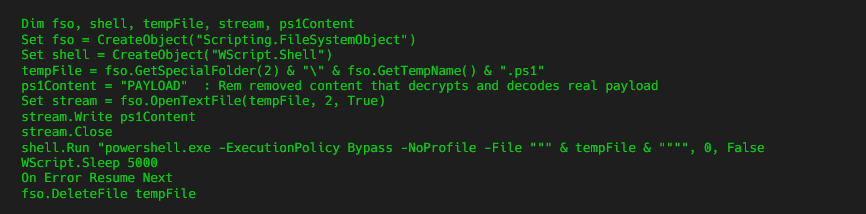

- Geçici Başlatma Çubuğu: Sistemin %TEMP% dizinine bir VBScript (VBS) yazar, onu çalıştırır ve dosyayı hemen silerek adli izleri azaltır.

- Bellek İçi Yürütme: VBS betiği, statik bir AES anahtarı (AniviaCryptKey2024!32ByteKey!HXX) kullanarak yükün şifresini çözen PowerShell komutlarını tetikler ve hiçbir zaman son kötü amaçlı yazılım ikili dosyasını diske yazmaz. Şifresi çözülmüş ikili dosya doğrudan belleğe yüklenir ve yürütülür. [Reflection.Assembly]::Yükleme yöntemi, Anivia Stealer türlerinde ortak olan Anivia.AniviaCRT giriş noktasını çağırır.

- Sandbox’tan Kaçınma: Saldırı, korumalı alan test ortamlarından kaçınmak için düşük CPU sayısını veya minimum RAM’i tespit etmek gibi temel anti-analiz kontrollerini içerir.

Bu gizli dağıtım yöntemi, çok az disk kanıtının kalmasını sağlar ve yalnızca geçici dosyalar saldırıyı kolaylaştırır.

Anivia Stealer: Hassas Verilerin Sızıntısı

Kötü amaçlı yazılım, yürütüldükten sonra yalnızca oturum açma kimlik bilgilerini değil aynı zamanda sistem meta verilerini ve WhatsApp sohbetleri gibi özel bilgileri de sızdırıyor. Bu, güvenliği ihlal edilmiş sistemlerden hem profesyonel hem de kişisel verileri yağmalama niyetinin altını çiziyor.

Bu olay, resmi pazarlarda bile kötü amaçlı yazılım tedarik zinciri saldırılarının oluşturduğu kalıcı tehditleri vurgulamaktadır. Benzer kampanyalara karşı daha iyi korunmak için:

- Yüklemeden Önce Doğrulayın: Uzantıları yalnızca güvenilir kaynaklardan indirin ve tanıdık adları bile şüpheli yayıncı ayrıntıları veya son olağandışı güncellemeler açısından inceleyin.

- Uç Nokta Korumasını Dağıtın: Bellek içi yük dağıtımını ve hırsız etkinliğini gösteren davranışları tespit etmek ve engellemek için EDR çözümlerinin mevcut olduğundan emin olun.

- Harici Uzantıları Kısıtla: Özellikle kurumsal ortamlarda, doğrudan VSCode Marketplace’ten kaynaklanmayan uzantıların kurulumunu kısıtlayan politikaları göz önünde bulundurun.

Checkmarx Zero, VSCode Marketplace’i aktif olarak izlemeye, şüpheli uzantıları analiz etmeye ve yeni tehditleri raporlamaya devam ediyor.

Microsoft’taki Marketplace güvenlik ekipleri son derece duyarlı olmaya devam ederek, hızlı kaldırma işlemlerini kolaylaştırıyor ve riske maruz kalma aralıklarını azaltıyor.

Bununla birlikte, saldırganların bu tür tehditleri resmi pazar dışındaki diğer kanallar aracılığıyla dağıtmaya yönelmesi nedeniyle sürekli dikkatli olunması önemlidir.

Proaktif araştırmayı zamanında raporlama ve topluluk eğitimiyle birleştirerek bu gibi olaylar hızla kontrol altına alınabilir ve geliştirici ekosistemlerinin ortaya çıkan kötü amaçlı yazılım tehditlerine karşı güvende kalması sağlanır.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.