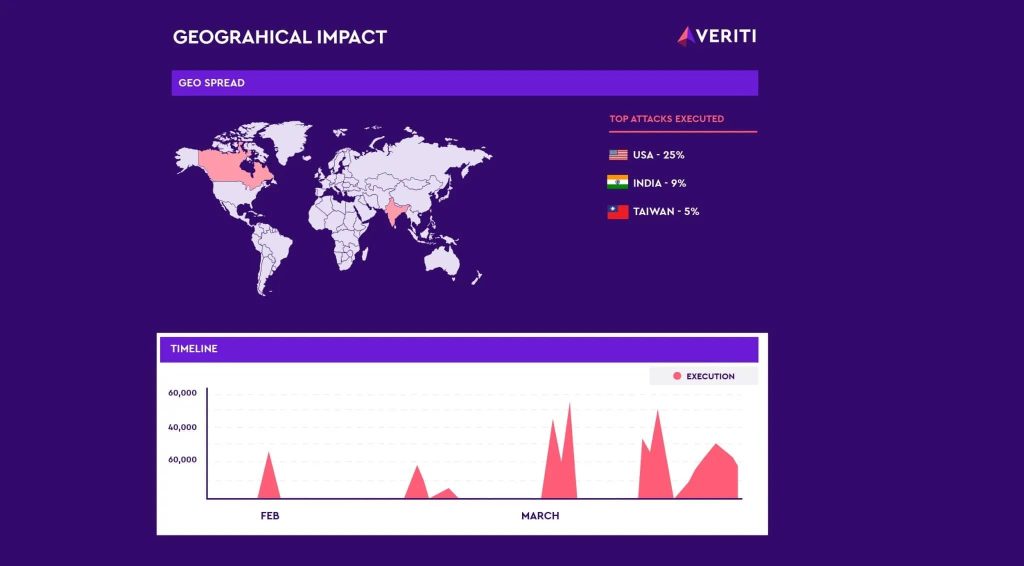

Veriti Research, Androxgh0st kötü amaçlı yazılım ailesinin operatörlerinden gelen saldırılarda bir artış olduğunu tespit ederek, öncelikle ABD, Hindistan ve Tayvan’da 600’den fazla sunucunun ele geçirildiğini ortaya çıkardı.

Veriti’nin blog gönderisine göre Androxgh0st’in arkasındaki düşmanın C2 sunucusu açığa çıktı ve bu da etkilenen hedefleri açığa çıkararak bir karşı saldırı yapılmasına olanak tanıyabildi. Araştırmacılar daha sonra kurbanları uyarmaya devam etti.

Daha ileri araştırmalar, Androxgh0st operatörlerinin birden fazla CVE’den yararlandığını ortaya çıkardı: CVE-2021-3129 Ve CVE-2024-1709 Savunmasız sunuculara bir web kabuğu dağıtmak ve uzaktan kontrol yetenekleri sağlamak. Dahası, kanıtlar aktif ağ kabuklarının aşağıdakilerle ilişkili olduğunu gösteriyor: CVE-2019-2725.

Androxgh0st Tehdit Aktörü Faaliyetlerini Hızlandırıyor

Hackread.com, Androxgh0st operasyonlarını ilk kez Aralık 2022’de fark edildiğinden beri izliyor. Kötü amaçlı yazılım operatörünün, Adhublika fidye yazılımı ve daha önce Adhublika grubuyla ilişkili bir IP adresiyle iletişim kurduğu gözlemlenmişti.

Androxgh0st operatörleri AWS, SendGrid ve Twilio gibi bulut tabanlı hizmetlerin kimlik bilgilerini çalmak amacıyla Laravel uygulamalarından yararlanmayı tercih ediyor. Kalıcılık için web kabuklarını dağıtarak Apache web sunucularındaki ve PHP çerçevelerindeki güvenlik açıklarından yararlanırlar.

Fakat. son zamanlardaki odak noktaları, daha fazla sistemden yararlanmak için botnet’ler oluşturmak gibi görünüyor. Son zamanlarda FBI ve CISA ortak bir Siber Güvenlik Danışmanlığı (CSA) tavsiyesi yayınladı. uyarı Androxgh0st’in kimlik bilgileri hırsızlığı gerçekleştirmek ve arka kapı erişimi sağlamak için bir botnet oluşturması hakkında.

Geçen yıl Cado Güvenlik Ltd. açıklığa kavuşmuş Python tabanlı bir kimlik bilgisi toplayıcının ve AndroxGh0st kötü amaçlı yazılım ailesiyle bağlantılı Legion adlı bir bilgisayar korsanlığı aracının ayrıntıları. Legion, kötüye kullanım amacıyla e-posta hizmetlerinden yararlanmak üzere tasarlanmıştır.

İleriye Giden Yol

Veriti’nin araştırması, siber güvenlikte proaktif risk yönetiminin ve tehdit istihbaratının önemini ortaya koyuyor. Kuruluşların, ihlalleri önlemek ve benzer güvenlik açıklarına karşı koruma sağlamak için bilinen güvenlik açıklarına yönelik yama yönetimi, güçlü web kabuğu dağıtım izleme ve davranışsal analiz araçları dahil olmak üzere güvenlik önlemlerini düzenli olarak güncellemeleri gerekir.

İLGİLİ KONULAR

- Rus Hackerlar Botnet Oluşturmak İçin Ubiquiti Yönlendiricilerini Vurdu

- ActiveMQ Kusuru, GoTitan Botnet’i ve PrCtrl Rat’ı Yaymak İçin Kullanıldı

- Mirai Tabanlı NoaBot Botnet, Cryptominer ile Linux Sistemlerini Vurdu

- Qakbot Botnet Bozuldu, Dünya Çapında 700.000 Bilgisayara Etkilendi

- OracleIV DDoS Botnet Kötü Amaçlı Yazılımı Docker Engine API Örneklerini Hedefliyor