Aynı adı taşıyan gizlilik ve güvenlik odaklı Android tabanlı işletim sisteminin arkasındaki GrapheneOS ekibi, Android’in, donanım yazılımı kusurlarından yararlanılmasını daha da zorlaştırmak için bir otomatik yeniden başlatma özelliği sunması gerektiğini öne sürüyor.

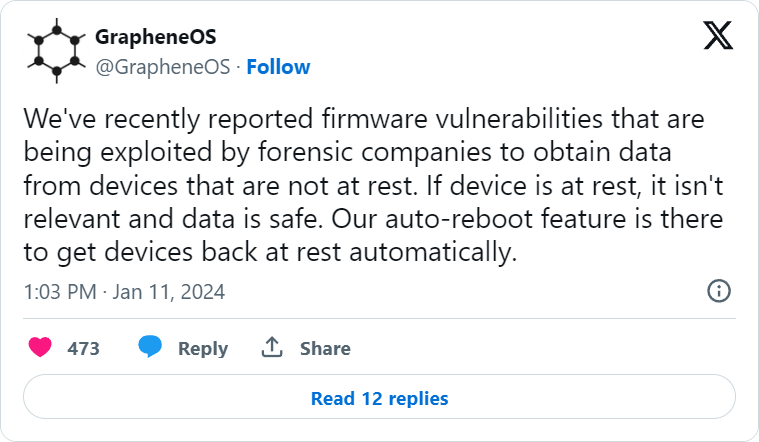

Proje açıklığa kavuşmuş yakın zamanda Android işletim sistemindeki Google Pixel ve Samsung Galaxy telefonlarını etkileyen, veri çalmak ve cihaz hareketsiz durumdayken kullanıcılar hakkında casusluk yapmak için kullanılabilecek donanım yazılımı güvenlik açıklarını bildirdiğini bildirdi.

Bir aygıtın “beklemede” olması, aygıtın kapalı olduğu ya da yeniden başlatıldıktan sonra kilidinin açılmadığı anlamına gelir. Bu durumda, gizlilik korumaları çok yüksektir ve yüklü uygulamaların kullanabileceği şifreleme anahtarları henüz mevcut olmadığından mobil cihaz tam olarak işlevsel değildir.

Yeniden başlatmanın ardından ilk kilit açma, birden fazla şifreleme anahtarının hızlı erişim belleğine taşınmasına neden olur, böylece yüklü uygulamalar düzgün çalışır ve cihaz “dinlenmeme” durumuna geçer.

GrapheneOS ekibi, cihazı kullandıktan sonra ekranı kilitlemenin cihazı tekrar “hareketsiz” duruma getirmediğini çünkü bazı güvenlik muafiyetlerinin devam ettiğinin altını çiziyor.

Cihazın yeniden başlatılması, istismar edilebilecek tüm geçici durumları, işlemleri veya etkinlikleri sonlandırır ve kilidi açmak için PIN, şifre veya biyometrik doğrulama gibi kimlik doğrulaması gerektirir, böylece tüm güvenlik mekanizmaları yeniden devreye girer.

Her ne kadar GrapheneOS geliştiricileri, istismar edilen ürün yazılımı hatalarıyla ilgili çok fazla ayrıntı paylaşmasa da çoğu durumda işe yarayacak genel bir çözüm önerdiler: işletim sistemlerinde zaten mevcut olan bir otomatik yeniden başlatma özelliği.

Amaç, saldırganlara yönelik fırsat penceresini en aza indirmek ve cihazdaki tüm koruma sistemlerini kullanıcıdan daha sık sıfırlayarak mevcut güvenlik açıklarını ortadan kaldırmaktır.

GrapheneOS’un otomatik yeniden başlatma sistemi, cihazı her 72 saatte bir sıfırlıyor ancak işletim sistemi üreticisinin yorumuna göre bu çok uzun bir süre ve azaltmayı planlıyorlar.

GrapheneOS ayrıca akıllı telefonlarda insanların saldırı yüzeyini azalttığını varsaydığı uçuş modlarının genellikle Wi-Fi, Bluetooth, NFC ve USB Ethernet üzerinden veri alışverişine izin verdiğini, dolayısıyla saldırı vektörüne bağlı olarak etkili bir koruma önlemi olmayabileceğini belirtiyor.

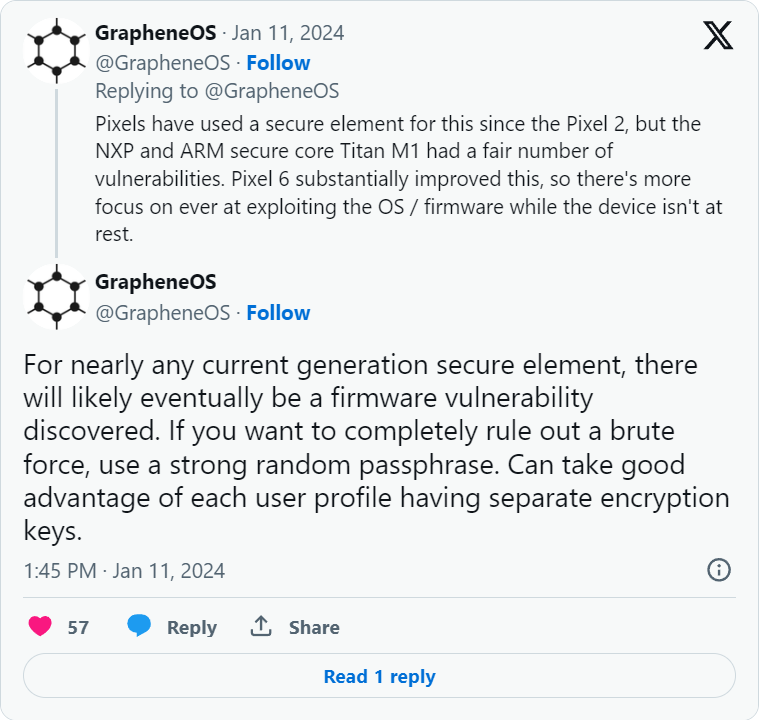

Geliştiriciler, PIN/şifre güvenliği konusuna ve bunun cihazın şifreleme ve güvenlik sistemleriyle ilişkisine değiniyor; çünkü bu kimlik doğrulama yöntemleri, cihaz verilerini şifrelemek için anahtar olarak kullanılıyor.

Güvenli öğe kısıtlaması, yalnızca ekranın değil, aynı zamanda cihazın çipindeki güvenli bölgenin de kilidini açabilecek gizli kaba kuvvete karşı kısa PIN’leri ve parolaları korumak için hayati öneme sahiptir.

BleepingComputer, keşfedilen güvenlik açıkları, etkileri ve gözlemlenen istismar vakaları hakkında daha fazla bilgi edinmek için GrapheneOS ekibine ve Google’a ulaştı. GrapheneOS’tan bir yanıt alamadık ancak Google şu açıklamayı yaptı:

“GrapheneOS, Android Açık Kaynak Projesini temel alan bir üçüncü taraf mobil işletim sistemidir. GrapheneOS, bu sorunları 2 Ocak’ta Android Güvenlik Açığı Ödül Programımıza (VRP) bildirdi. Sonraki adımları inceleme ve belirleme sürecindeyiz” – Google

Android veya iOS cihazınızı sık sık yeniden başlatmanın, ısınma, hafıza ve hatta çağrı sinyali gibi sorunları çözmek için iyi bir fikir olduğu söyleniyor. Güvenlik açısından bakıldığında bu eylem, yasadışı veri kurtarmaya veya etkili kalıcılık mekanizmalarına sahip olmayan mobil tehditlere karşı koruma sağlayabilir.