Amazon Simple Storage Service (S3) artık sunucu tarafında klasörlere eklenen tüm yeni nesneleri varsayılan olarak AES-256 kullanarak otomatik olarak şifreleyecektir.

Sunucu tarafı şifreleme sistemi AWS’de on yılı aşkın bir süredir mevcut olsa da teknoloji devi, güvenliği artırmak için varsayılan olarak etkinleştirmiştir.

Yöneticiler, yeni şifreleme sisteminin klasörlerini etkilemesi için herhangi bir işlem yapmak zorunda kalmayacak ve Amazon, bunun performans üzerinde herhangi bir olumsuz etkisi olmayacağına söz veriyor.

Amazon’un duyurusunda “Bu değişiklik, performansı etkilemeden ve sizin tarafınızdan herhangi bir işlem yapmanıza gerek kalmadan başka bir en iyi güvenlik uygulamasını otomatik olarak devreye sokar.”

“Varsayılan şifreleme kullanmayan S3 klasörleri artık SSE-S3’ü varsayılan ayar olarak otomatik olarak uygulayacak. Şu anda S3 varsayılan şifrelemesini kullanan mevcut paketler değişmeyecek.”

Yöneticiler, varsayılan 256 bit AES’de şifreleme yapmak için sistemden ayrılabilir veya SSE-C veya SSE-KMS gibi alternatif yöntemlerden birini seçebilir.

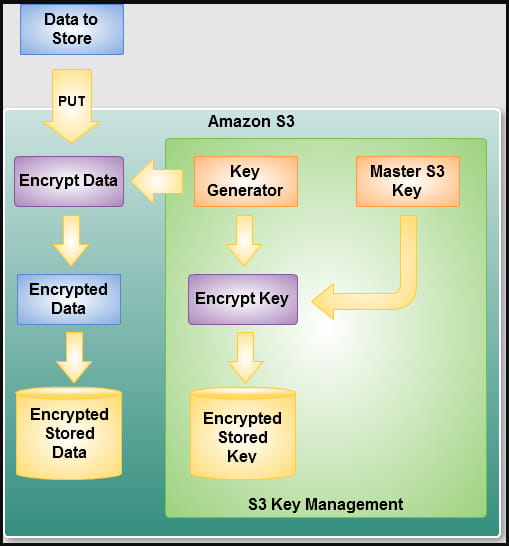

İlk seçenek (SSE-C) klasör sahiplerine anahtarların kontrolünü verirken, ikinci seçenek (SSE-KMS) Amazon’un anahtar yönetimini yapmasına izin verir. Ancak klasör sahipleri, varlık erişim sistemi üzerinde daha ayrıntılı denetim sağlamak için her bir KMS anahtarı için farklı izinler ayarlayabilir.

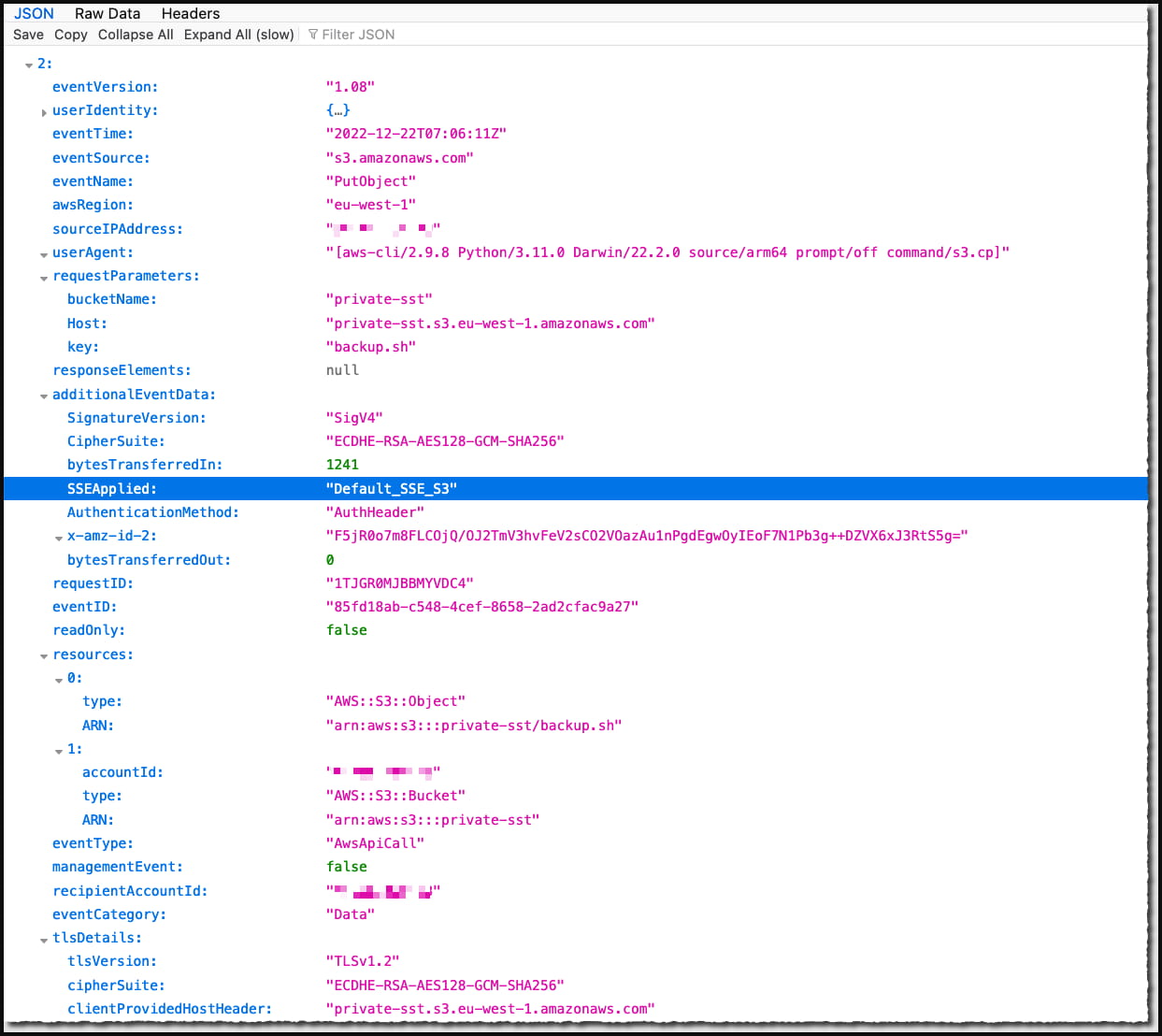

Yöneticiler, değişikliklerin klasörlerinize uygulandığını doğrulamak için ek ücret ödemeden veri olaylarının günlüğe kaydedilmesini etkinleştirebilir. Ardından bir test nesnesi yüklemesi gerçekleştirin ve “SSEApplied”: “Default_SSE_S3” için olay günlüklerine bakın. yüklenen dosya için günlükteki alan.

Halihazırda S3 klasörlerinde bulunan nesneleri geriye dönük olarak şifrelemek için bu resmi kılavuzu izleyin.

Büyük bir güvenlik sorununu çözme

Veritabanı sızıntıları, genellikle milyonlarca insanın hassas ayrıntılarını açığa çıkaran kötü uygulamalar ve yapılandırma hataları ile uzun yıllardır güvenlik için bir bela olmuştur.

Aralık 2017’de 123 milyon haneden veri sızıntısı ve Nisan 2019’da Facebook kullanıcılarının 540 milyon kaydının sızması Amazon S3 depolama kovalarıyla ilgili iki dikkate değer örnektir.

Bu veriler şifrelenmiş olsaydı, sızıntıların açığa çıkan kişiler için neredeyse korkunç sonuçları olmazdı, ancak ne yazık ki, genel masraflar, operasyonel karmaşıklık ve performans fedakarlıkları nedeniyle, veritabanı şifrelemesinden genellikle kaçınılır.

Amazon’un sunucu tarafı şifrelemeyi “sıfır tıklama” işlemi haline getirme hamlesi, daha iyi güvenliğe yönelik temel bir adımdır ve kaçınılmaz olarak gerçekleşecek olan yaklaşan veri olaylarının etkisini azaltacaktır.

256-bit AES şifreleme algoritmasının gücüne gelince, ABD hükümetinin kullanılmasını tavsiye etmesiyle, hala mevcut olanların en güçlülerinden biri olarak kabul ediliyor. Ayrıca, onu kırmaya yönelik sayısız girişime rağmen, planın bilinen bir zayıflığı yoktur.