Alman ulusal siber güvenlik otoritesi Salı günü yaptığı açıklamada, Almanya'da en az 17.000 Microsoft Exchange sunucusunun çevrimiçi olarak açığa çıktığını ve bir veya daha fazla kritik güvenlik açığına karşı savunmasız olduğunu tespit ettiği konusunda uyardı.

Alman Federal Bilgi Güvenliği Dairesi'ne (BSI) göre, Almanya'daki yaklaşık 45.000 Microsoft Exchange sunucusunda Outlook Web Erişimi (OWA) etkindir ve bunlara İnternet'ten erişilebilir.

Bu sunucuların yaklaşık %12'si hala Exchange'in eski sürümlerini (2010 veya 2013) kullanıyor ve bu sürümler sırasıyla Ekim 2020 ve Nisan 2023'ten bu yana güvenlik güncellemeleri almamış.

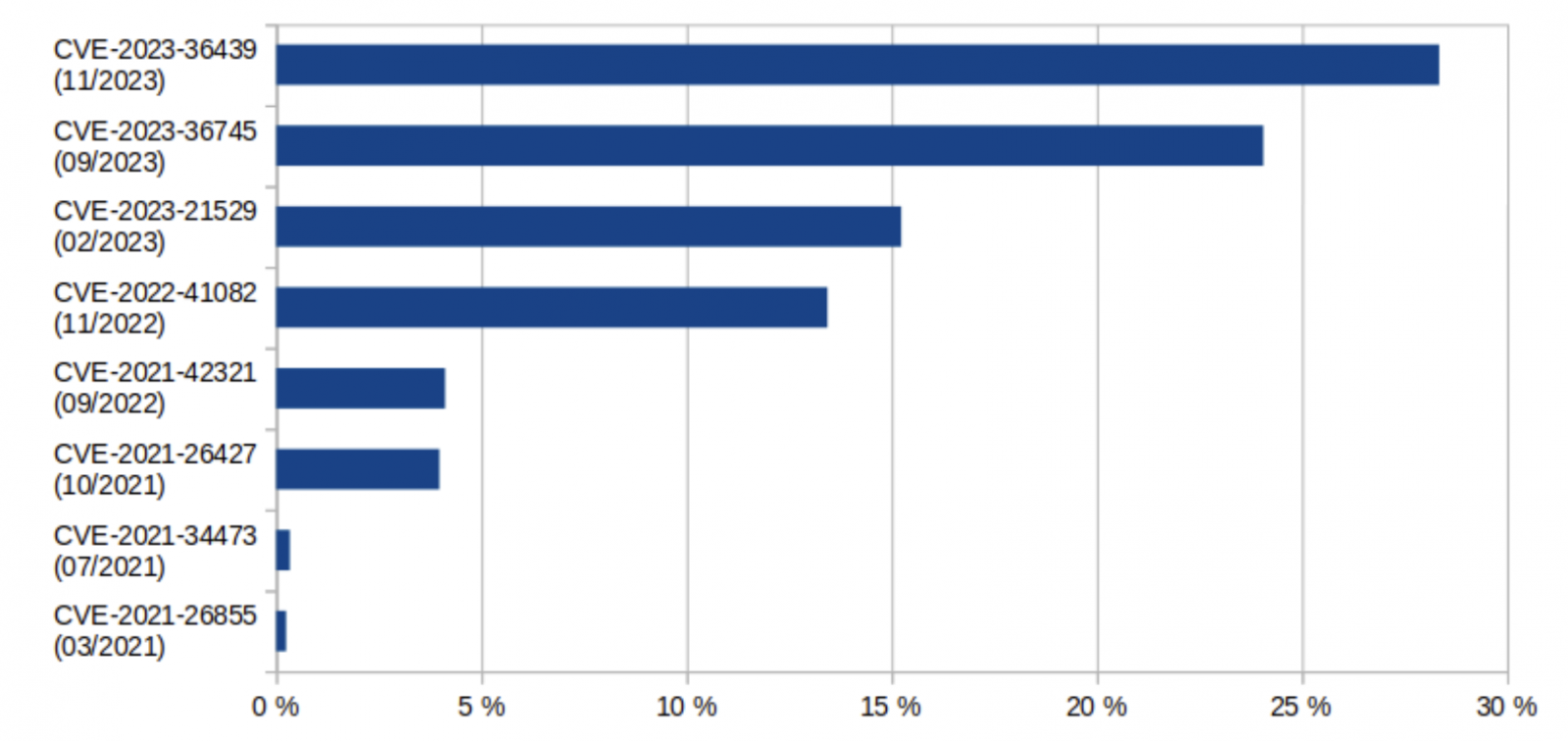

Çevrimiçi olarak açığa çıkan Exchange 2016 veya 2019 sunucularının kabaca %28'ine en az dört ay boyunca yama uygulanmadı ve uzaktan kod yürütme saldırılarında yararlanılabilecek en az bir kritik güvenlik açığına karşı savunmasız durumdalar.

“Genel olarak, Almanya'daki Exchange sunucularının en az %37'si (ve birçok durumda arkalarındaki ağlar da) ciddi derecede savunmasızdır. Bu, yaklaşık 17.000 sisteme karşılık gelir. Özellikle birçok okul ve kolej, klinik, muayenehane, hemşirelik hizmetleri BSI, “ve diğer sağlık kurumları, avukatlar ve vergi danışmanları, yerel yönetimler ve orta ölçekli şirketler etkileniyor” uyarısında bulundu. [PDF].

“2021 gibi erken bir tarihte BSI, Microsoft Exchange'deki kritik güvenlik açıklarının aktif olarak kullanılmasına karşı birkaç kez uyarıda bulundu ve BT tehdit durumunu geçici olarak 'kırmızı' olarak adlandırdı. Bununla birlikte, birçok Exchange sunucusu operatörünün çok dikkatsiz davranmaya devam etmesi ve mevcut güvenlik güncellemelerini zamanında yayınlamaması nedeniyle durum o zamandan bu yana iyileşme göstermedi.”

BSI, bu yama uygulanmamış sunucuların yöneticilerini her zaman güncel Exchange sürümlerini kullanmaya, mevcut tüm güvenlik güncellemelerini yüklemeye ve çevrimiçi olarak kullanıma sunulan örnekleri güvenli bir şekilde yapılandırmaya çağırdı.

Bunu yapmak için sistemlerinin mevcut Microsoft Exchange düzeltme eki düzeyinde olup olmadığını düzenli olarak kontrol etmeleri ve Mart 2024 aylık güvenlik güncellemelerinin mümkün olan en kısa sürede yüklenmesini sağlamaları gerekir:

- Exchange Server 2019 CU14 Mar24SU (Yapı numarası 15.2.1544.9)

- Exchange Server 2019 CU13 Mar24SU (derleme numarası 15.2.1258.32)

- Exchange Server 2016 CU23 Mar24SU (yapı numarası 15.1.2507.37)

BSI ayrıca Outlook Web Access gibi web tabanlı Exchange sunucu hizmetlerine erişimin güvenilir kaynak IP adresleriyle sınırlandırılmasını veya bu hizmetlerin İnternet'ten erişilebilir hale getirilmesi yerine bir VPN yoluyla güvence altına alınmasını önermektedir.

Ayrıca, Microsoft tarafından geçen ay açıklanan CVE-2024-21410 kritik ayrıcalık yükseltme güvenlik açığının aktif olarak kullanılmasına karşı koruma sağlamak için, bu özel PowerShell betiğini kullanarak tüm Exchange sunucularında Genişletilmiş Korumayı etkinleştirmeleri gerekiyor.

Şubat ayında tehdit izleme hizmeti Shadowserver, 28.500 Microsoft Exchange sunucusunun devam eden CVE-2024-21410 saldırılarına karşı savunmasız olduğu konusunda uyardı. Shadowserver ayrıca BSI'ın bulgularını doğruladı ve Genişletilmiş Koruma etkinleştirilmediği takdirde 22.000'den fazlası Almanya'dan olmak üzere 97.000'e kadar sunucunun potansiyel olarak savunmasız olabileceğini söyledi.

Microsoft, Şubat 2024 H1 Toplu Güncelleştirmesi'ni (CU14) yükledikten sonra artık Exchange sunucularında Genişletilmiş Koruma'yı otomatik olarak etkinleştiriyor.

Şirket ayrıca bir yıl önce Exchange yöneticilerini şirket içi sunucularını güncel tutmaları konusunda uyarmıştı; böylece acil durum güvenlik yamalarını dağıtmaya her zaman hazır olacaklardı.