Alibaba Cloud’un PostgreSQL için ApsaraDB RDS’sinde ve PostgreSQL için AnalyticDB’de, kiracı izolasyon korumalarını ihlal etmek ve diğer müşterilere ait hassas verilere erişmek için kullanılabilecek iki kritik açık zinciri açıklandı.

Bulut güvenlik firması Wiz, yeni bir raporda, “Güvenlik açıkları, potansiyel olarak Alibaba Cloud müşterilerinin PostgreSQL veritabanlarına yetkisiz erişime ve her iki Alibaba veritabanı hizmetine tedarik zinciri saldırısı gerçekleştirme yeteneğine izin vererek Alibaba veritabanı hizmetlerinde bir RCE’ye yol açtı.” dedi. Hacker Haberleri.

bu sorunlardublajlı kırıksusam12 Nisan 2023’te şirket tarafından hafifletme önlemlerinin devreye alınmasının ardından Aralık 2022’de Alibaba Cloud’a bildirildi. Zayıflıkların vahşi ortamda kullanıldığını gösteren hiçbir kanıt yok.

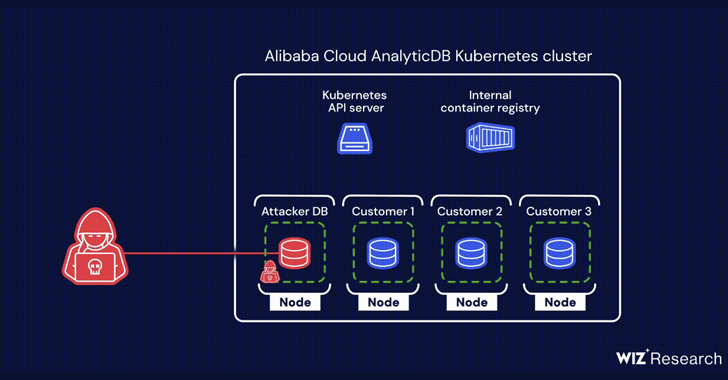

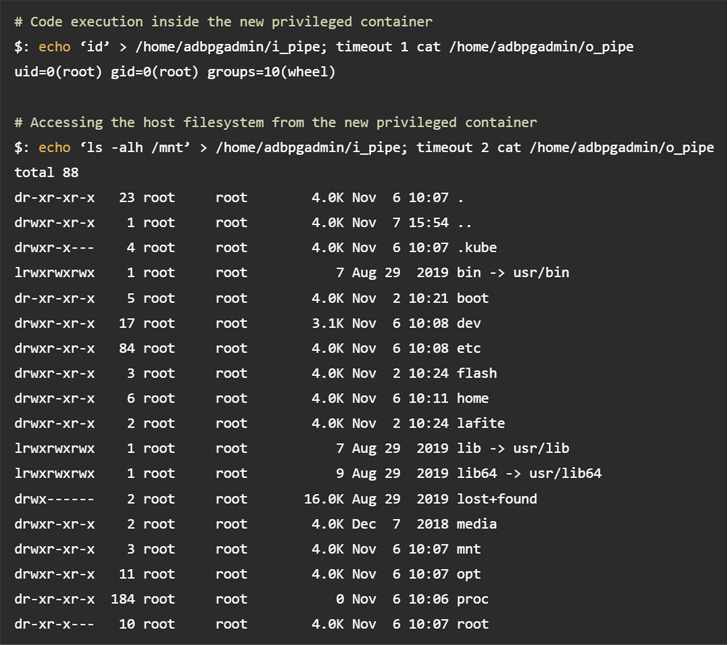

Özetle, güvenlik açıkları (AnalyticDB’deki bir ayrıcalık artırma kusuru ve ApsaraDB RDS’deki bir uzaktan kod yürütme hatası), ayrıcalıkların kapsayıcı içinde root erişimine yükseltilmesini, temeldeki Kubernetes düğümüne kaçılmasını ve nihayetinde API’ye yetkisiz erişim elde edilmesini mümkün kıldı. sunucu.

Bu yeteneğe sahip olan bir saldırgan, kapsayıcı kayıt defteriyle ilişkili kimlik bilgilerini API sunucusundan alabilir ve paylaşılan düğümdeki diğer kiracılara ait müşteri veritabanlarının denetimini ele geçirmek için kötü amaçlı bir görüntüyü gönderebilir.

Wiz araştırmacıları Ronen Shustin ve Shir Tamari, “Görüntüleri çekmek için kullanılan kimlik bilgileri doğru bir şekilde kapsamlandırılmadı ve itme izinlerine izin vererek bir tedarik zinciri saldırısının temelini attı” dedi.

Bulut hizmetlerinde PostgreSQL güvenlik açıkları ilk kez tanımlanmıyor. Geçen yıl Wiz, Azure Database for PostgreSQL Esnek Sunucu (ExtraReplica) ve IBM Cloud Databases for PostgreSQL (Hell’s Keychain) ile ilgili benzer sorunları ortaya çıkardı.

Aldatarak Savun: Sıfır Güven Güvenliğini Geliştirme

Deception’ın gelişmiş tehditleri nasıl algılayabildiğini, yanal hareketi nasıl durdurabildiğini ve Sıfır Güven stratejinizi nasıl geliştirebildiğini keşfedin. Bilgilendirici web seminerimize katılın!

Koltuğumu Kurtar!

Bulgular, Bulut Tehdit Raporunda Palo Alto Ağları Birimi 42’nin, yanlış yapılandırmalar, zayıf kimlik bilgileri, kimlik doğrulama eksikliği, yama uygulanmamış güvenlik açıkları ve kötü amaçlı açık dahil olmak üzere “tehdit aktörlerinin buluttaki yaygın, günlük sorunlardan yararlanma konusunda ustalaştığını” ortaya koyduğu sırada geldi. kaynak yazılım (OSS) paketleri.

“Kuruluşların %76’sı MFA’yı uygulamıyor [multi-factor authentication] konsol kullanıcıları için, kuruluşların %58’i kök/yönetici kullanıcılar için MFA’yı uygulamıyor” dedi.