ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), Perşembe günü, Cisco Adaptive Security Appliance (ASA) ve Firepower Threat Defense (FTD) yazılımlarını etkileyen yamalanmış bir güvenlik açığını, Bilinen İstismar Edilen Güvenlik Açıkları (KEV) kataloğuna ekledi. muhtemelen Akira fidye yazılımı saldırılarında istismar edilmiştir.

Söz konusu güvenlik açığı CVE-2020-3259’dur (CVSS puanı: 7,5), bir saldırganın etkilenen cihazdaki bellek içeriğini almasına olanak tanıyan yüksek önem derecesine sahip bir bilgi ifşa sorunudur. Mayıs 2020’de yayınlanan güncellemelerin bir parçası olarak Cisco tarafından yama uygulandı.

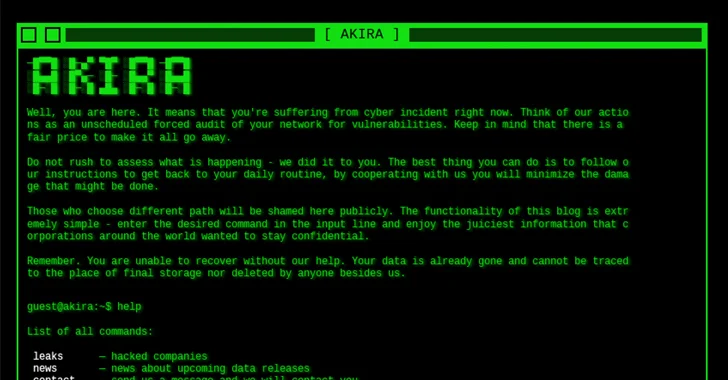

Geçtiğimiz ayın sonlarında siber güvenlik firması Truesec, bunun Akira fidye yazılımı aktörleri tarafından geçen yıl birden fazla duyarlı Cisco Anyconnect SSL VPN cihazını tehlikeye atmak için silah haline getirildiğini gösteren kanıtlar bulduğunu söyledi.

“Halka açık bir yararlanma kodu yok […] Güvenlik araştırmacısı Heresh Zaremand, “CVE-2020-3259, Akira gibi bir tehdit aktörünün bu güvenlik açığından yararlanarak yararlanma kodunu satın alması veya üretmesi gerektiği anlamına geliyor, bu da güvenlik açığına ilişkin derinlemesine bilgi gerektirir” dedi.

Palo Alto Networks Birim 42’ye göre Akira, 2023’te yeni kurulan veri sızıntısı sitelerine sahip 25 gruptan biri ve fidye yazılımı grubunun halka açık olarak yaklaşık 200 kurbanı olduğunu iddia ediyor. İlk olarak Mart 2023’te gözlemlenen grubun, fidye gelirlerini Conti’ye bağlı cüzdan adreslerine göndermesi nedeniyle kötü şöhretli Conti sendikasıyla bağlantı paylaştığına inanılıyor.

Yalnızca 2023’ün dördüncü çeyreğinde, e-suç grubu veri sızıntısı portalında 49 kurban listeledi ve onları LockBit (275), Play (110), ALPHV/BlackCat (102), NoEscape (76), 8Base (75)’in arkasına koydu. ) ve Siyah Basta (72).

Federal Sivil Yürütme Organı (FCEB) kurumlarının, ağlarını potansiyel tehditlere karşı güvence altına almak için 7 Mart 2024’e kadar tespit edilen güvenlik açıklarını düzeltmeleri gerekiyor.

CVE-2020-3259, fidye yazılımı dağıtmak için yararlanılacak tek kusur olmaktan çok uzaktır. Bu ayın başlarında Arctic Wolf Labs, Atlassian Confluence Veri Merkezi ve Confluence Sunucusunda yakın zamanda ortaya çıkarılan bir eksiklik olan CVE-2023-22527’nin C3RB3R fidye yazılımının yanı sıra kripto para madencileri ve uzaktan erişim truva atlarını dağıtmak için kötüye kullanıldığını ortaya çıkardı.

Bu gelişme, ABD Dışişleri Bakanlığı’nın, BlackCat fidye yazılımı çetesinin önemli üyelerinin kimliğinin belirlenmesine veya konumlarının belirlenmesine yol açabilecek bilgiler için 10 milyon dolara kadar ödül verileceğini duyurmasının ardından, çetenin tutuklanmasına veya mahkûm edilmesine yol açacak bilgiler için 5 milyon dolara kadar ödül verileceğini duyurmasının ardından geldi. bağlı kuruluşlar.

Hizmet olarak fidye yazılımı (RaaS) planı, Hive’a çok benzer şekilde, dünya çapında 1.000’den fazla kurbanı tehlikeye attı ve 2021’in sonlarındaki ortaya çıkışından bu yana en az 300 milyon dolar yasa dışı kar elde etti. Uluslararası koordineli bir operasyonun ardından Aralık 2023’te kesintiye uğradı.

Fidye yazılımı ortamı kazançlı bir pazar haline geldi ve hızlı finansal kazanç arayan siber suçluların dikkatini çekerek Alpha (ALPHV ile karıştırılmamalıdır) ve Wing gibi yeni oyuncuların yükselişine yol açtı.

ABD Hükümeti Sorumluluk Ofisi (GAO), Ocak 2024’ün sonuna doğru yayınlanan bir raporda, özellikle kritik üretim, enerji, sağlık ve halk sağlığı ve ulaşım sistemleri sektörlerindeki kuruluşlar için fidye yazılımlarıyla mücadeleye yönelik önerilen uygulamaların daha iyi denetlenmesi çağrısında bulundu.