DocuSign kimlik avı dolandırıcılıkları %98 arttı; yüzlerce günlük saldırı, HHS ve MDOT gibi ABD devlet kurumlarının kimliğine bürünerek veri hırsızlığı için güveni suistimal etti.

SlashNext’in tehdit araştırma ekibindeki siber güvenlik araştırmacıları, Eylül ve Ekim 2024’ün toplam toplamına kıyasla 8 Kasım’dan 14 Kasım’a kadar DocuSign kimlik avı URL’lerinde %98’lik bir artış olduğunu bildirdi.

Yalnızca geçen hafta, SlashNext’in tehdit analistleri her gün yüzlerce kimlik avı girişimi tespit etti ve çoğu da devlet kurumlarının kimliğine büründü.

Çalışma Modu

Saldırılar, bir işletmenin bir devlet kurumundan meşru bir DocuSign talebi almasıyla başlıyor. Bu kimlik avı URL’leri, orijinal görünmek için orijinal DocuSign hesapları ve API’leri kullanılarak resmi iletişimleri taklit edecek şekilde tasarlanmıştır.

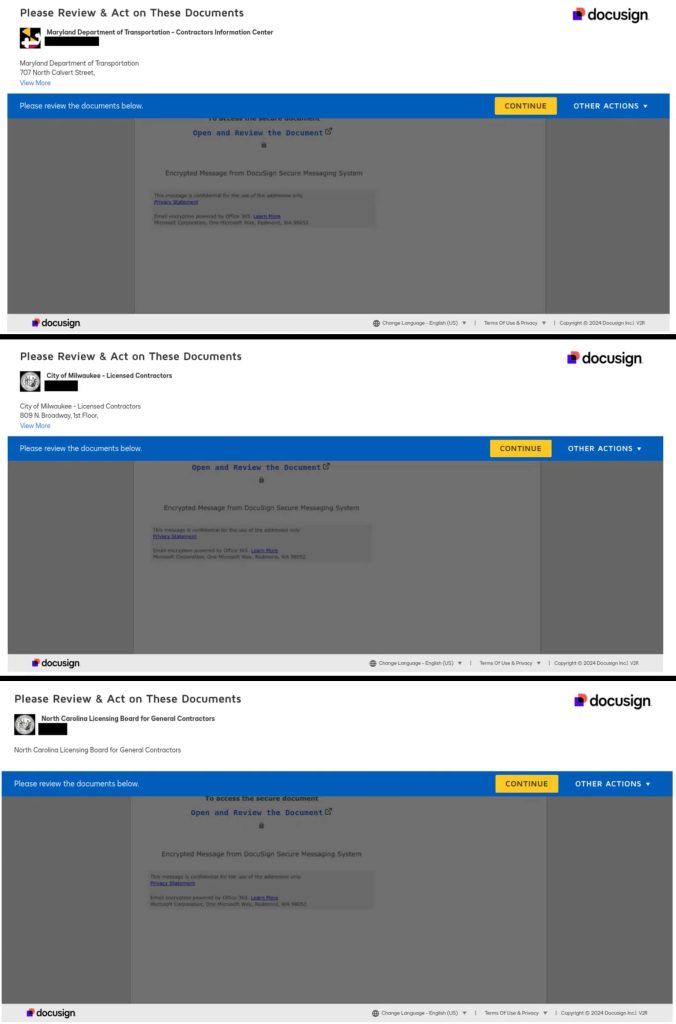

Örneğin bir yüklenici, Sağlık ve İnsani Hizmetler Bakanlığı veya Maryland Ulaştırma Bakanlığı’ndan gelmiş gibi görünen bir DocuSign bildirimi alabilir. Hedeflenen kişi kötü amaçlı belgeyi açtığında, kendisinden hassas bilgiler sağlaması veya sahte işlemlere izin vermesi istenir.

Talepler resmi göründüğü için, alıcıların kapsamlı bir doğrulama olmaksızın istekleri yerine getirme olasılıkları daha yüksek oluyor ve bu da şirketlerinin güvenliğini tehlikeye atıyor. Bu ayın başlarında SlashNext de bir uyarı yayınladı Spam filtrelerini atlamak ve kullanıcıları sahte faturalarla hedeflemek için meşru DocuSign API’sini kullanan benzer bir kimlik avı saldırısı hakkında.

SlashNext’in haberine göre raporPazartesi günü yayınlanmadan önce Hackread.com ile paylaşılan bu saldırıların birincil hedefleri ABD vatandaşları, devlet kurumları ve belediye ofisleridir. Şu ana kadar kimliğine bürünülen kurumların tam listesi şunları içeriyor:

- Kuzey Carolina Elektronik Satıcı Portalı (eVP)

- Maryland Ulaştırma Bakanlığı (MDOT)

- Milwaukee, Charlotte ve Houston’dan şehir yetkilileri

- Amerika Birleşik Devletleri Sağlık ve İnsani Hizmetler Bakanlığı (HHS)

Siber suçlular, resmi hükümet iletişimlerini taklit ederek, iyi bilgilendirilmiş kuruluşları bile zararlı eylemlerde bulunmaları için kandırabilirler. Uzmanlar işletmelerin çok katmanlı güvenlik stratejileri uygulamasını öneriyor. Jason SorokoScottsdale, Arizona merkezli kapsamlı sertifika yaşam döngüsü yönetimi (CLM) sağlayıcısı Sectigo Kıdemli Üyesi şunları söyledi:

“Bu, kurbanı sosyal mühendisliğe duyarlı olduğu için suçlayamayacağımızın bir örneğidir. Mağdur, eğitildiği ve takip etmesi beklenen süreci takip ediyor.“ “Buradaki kusur, mağdura talebin kaynağını doğrulama olanağının verilmemiş olmasıdır. Bu aslında güvenin kırılmasıdır. Bu kusur, imza isteklerinin nasıl sağlanacağı konusunda yeniden düşünmeyi gerektirecek ve muhtemelen bir tür güçlü kimlik doğrulama yöntemi anlamına gelecektir.“ uyardı.

İLGİLİ KONULAR

- Microsoft, Vergi İadesi Kimlik Avı Dolandırıcılığı Konusunda Uyardı

- Kötü Amaçlı Yazılımdan Koruma Kontrollerinden Kaçmak İçin Kullanılan Boş Resimler

- Google Dokümanlar’ı kullanan dolandırıcılar kimlik avı bağlantılarından yararlanıyor

- Kötü Amaçlı Yazılım Saldırılarında Microsoft Office’ten En Çok Yararlanan Yazılım

- LinkedIn Kimlik Avı Dolandırıcılığı, Google Dokümanlar Aracılığıyla Gmail Kimlik Bilgilerini Çaldı