Gelişmiş bir kimlik avı kampanyası, güvenliği ihlal edilmiş Windows makinelerinden geniş bir bilgi yelpazesi toplamak amacıyla Agent Tesla, OriginBotnet ve OriginBotnet gibi üçlü tehditleri dağıtmak için bir Microsoft Word belge yemi kullanıyor.

Fortinet FortiGuard Labs araştırmacısı Cara Lin, “Kimlik avı e-postası, Word belgesini ek olarak gönderiyor ve alıcıyı bu belgeye tıklamaya ikna etmek için kasıtlı olarak bulanıklaştırılmış bir görüntü ve sahte bir reCAPTCHA sunuyor.” dedi.

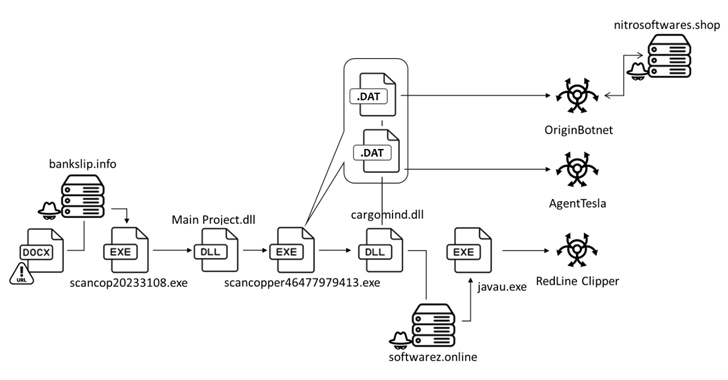

Resme tıklamak, uzak bir sunucudan bir yükleyicinin teslim edilmesine yol açar; bu yükleyici, tuş kaydı ve şifre kurtarma için OriginBotnet’i, kripto para birimi hırsızlığı için RedLine Clipper’ı ve hassas bilgileri toplamak için Ajan Tesla’yı dağıtmak üzere tasarlanmıştır.

.NET’te yazılan yükleyici, güvenlik yazılımı tarafından tespit edilmekten kaçınmak amacıyla dosyanın boyutunu 400 MB’a çıkarmak için boş baytlar ekleyerek ikili dolgu adı verilen bir teknik kullanır.

Yükleyicinin etkinleştirilmesi, ana bilgisayarda kalıcılık oluşturmak ve son yüklerin serbest bırakılmasından sorumlu bir dinamik bağlantı kitaplığını (DLL) çıkarmak için çok aşamalı bir süreci tetikler.

Bunlardan biri, hedef cüzdan adresini saldırgan tarafından kontrol edilen bir adresle değiştirmek üzere kullanıcının sistem panosuna müdahale ederek kripto para birimlerini çalmak için kullanılan bir .NET yürütülebilir dosyası olan RedLine Clipper’dır.

Lin, “Bu işlemi gerçekleştirmek için RedLine Clipper, pano değişikliklerini düzenli olarak izlemek ve kopyalanan dizenin normal ifadeye uyup uymadığını doğrulamak için ‘OnClipboardChangeEventHandler’ı kullanıyor” dedi.

Öte yandan Ajan Tesla, ilk erişimi elde etmek ve web tarayıcılarında kullanılan tuş vuruşları ve oturum açma kimlik bilgileri gibi hassas bilgileri bir komut ve kontrol sistemine (C2) sızdırmak için kullanılan .NET tabanlı bir uzaktan erişim truva atı (RAT) ve veri çalıcıdır. ) sunucusu SMTP protokolü üzerinden.

Ayrıca, veri toplamak, C2 sunucusuyla iletişim kurmak ve güvenliği ihlal edilmiş uç noktalarda keylogging veya şifre kurtarma işlevlerini yürütmek için sunucudan ek eklentiler indirmek için geniş bir özellik yelpazesine sahip olan OriginBotnet adlı yeni bir kötü amaçlı yazılım da teslim edildi.

Çok Savunmasız: Kimlik Saldırısı Yüzeyinin Durumunun Ortaya Çıkarılması

MFA’yı başardınız mı? PAM’mi? Hizmet hesabı koruması? Kuruluşunuzun kimlik tehditlerine karşı gerçekte ne kadar donanımlı olduğunu öğrenin

Becerilerinizi Güçlendirin

Lin, “PasswordRecovery eklentisi çeşitli tarayıcı ve yazılım hesaplarının kimlik bilgilerini alır ve düzenler” dedi. “Bu sonuçları kaydediyor ve bunları HTTP POST istekleri aracılığıyla rapor ediyor.”

Palo Alto Networks Birim 42’nin Eylül 2022’de, OriginBotnet’inkine benzer özelliklerle gelen OriginLogger adlı Ajan Tesla’nın halefi hakkında ayrıntılı bilgi vermesi, bunların ikisinin de aynı tehdit aktörünün işi olabileceğini öne sürmesi dikkate değer.

“Bu siber saldırı kampanyası […] Fortinet, karmaşık bir olaylar zincirini içerdiğini belirtti. “Bu olay, kimlik avı e-postaları aracılığıyla dağıtılan ve kurbanların bir dizi kötü amaçlı yazılım yükünü çalıştıran bir yükleyiciyi indirmesine yol açan kötü amaçlı bir Word belgesiyle başladı. Saldırı, tespit edilmekten kaçınmak ve ele geçirilen sistemlerde kalıcılığı sürdürmek için karmaşık teknikler gösterdi.”