Qilin ve Water Galura takma adlarıyla da bilinen Agenda fidye yazılımı grubu, küresel çapta saldırılarını artırıyor.

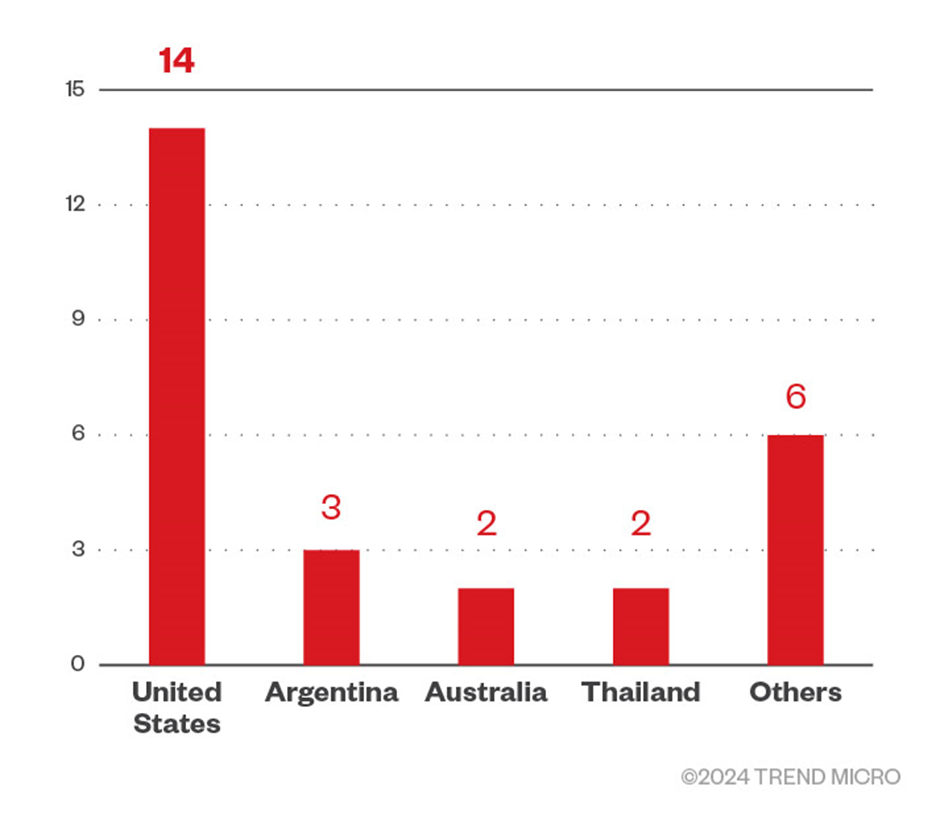

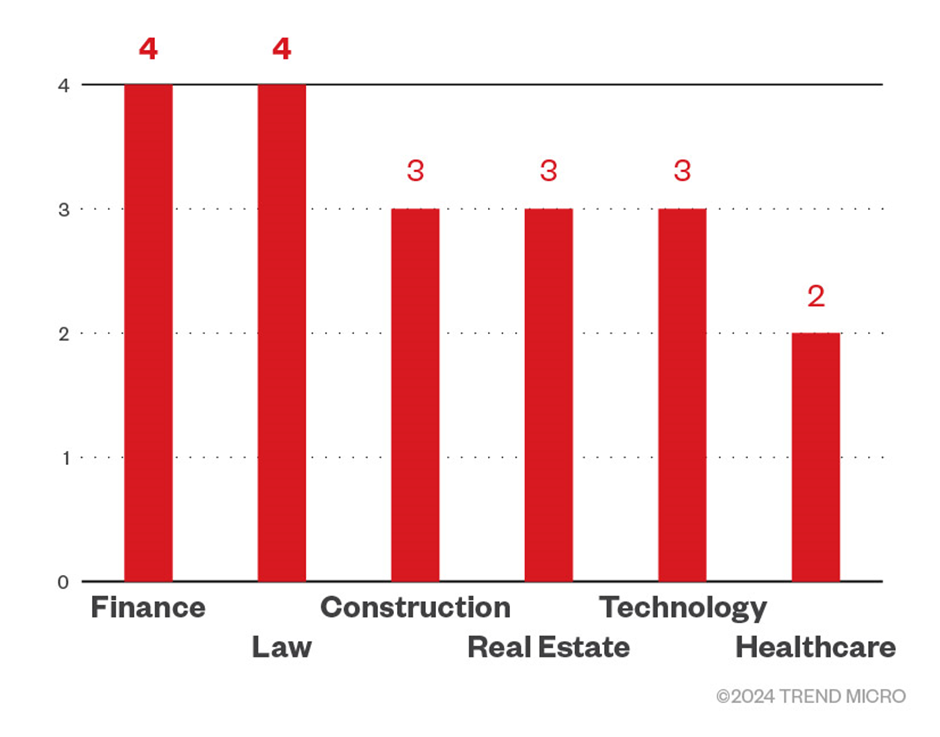

Bu hain grup ABD, Arjantin, Avustralya ve Tayland'a odaklandı ve finans ve hukuk gibi ekonomi için kritik öneme sahip sektörleri hedef alıyor.

Ancak son dönemde yeni bir trend ortaya çıktı: Agenda, gözünü yeni ve son derece kritik bir hedefe dikiyor: VMware vCenter ve ESXi sunucuları.

Agenda Fidye Yazılımının Yükselişi

İlk kez 2022'de tanımlanan Agenda, hızla gelişti ve siber güvenlik açıklarına ve bunlardan nasıl yararlanılacağına dair gelişmiş bir anlayış ortaya koydu.

Önde gelen bir siber güvenlik firması olan Trend Micro, grubun faaliyetlerini yakından izliyor ve Aralık 2023'ten bu yana saldırılarda önemli bir artış olduğunu fark etti.

Faaliyetlerdeki bu artış, grubun ya operasyonlarını genişlettiğini ya da hedeflerine ulaşmada daha etkili hale geldiğini gösteriyor.

Dark Reading'in yakın zamanda attığı bir tweet, açıkça VMware ESXi sunucularını hedef alan küresel bir fidye yazılımı dalgasının başlatıldığını ortaya koyuyor.

Teknik Arıza

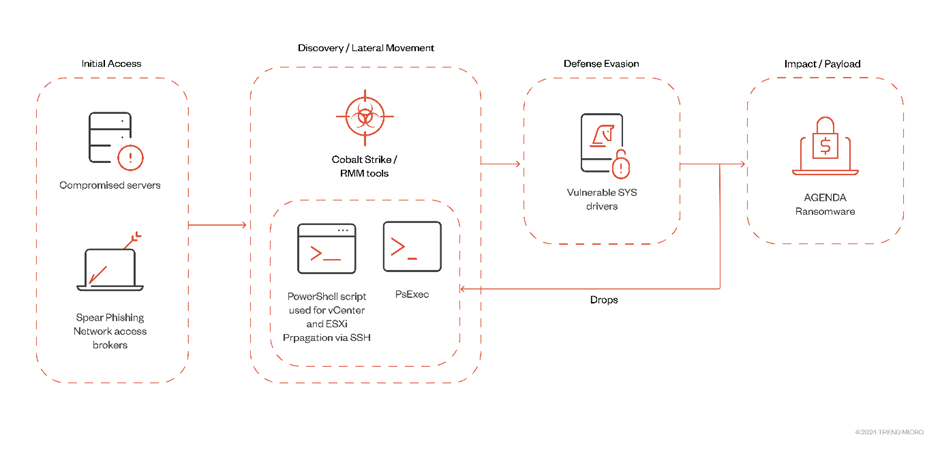

Gündemin saldırı yöntemi özellikle sinsidir. Grup, fidye yazılımı ikilisini dağıtmak için Uzaktan İzleme ve Yönetim (RMM) araçlarını ve Cobalt Strike'ı kullanıyor.

Fidye yazılımı sisteme girdikten sonra PsExec ve SecureShell gibi çeşitli yollarla yayılabilir ve savunmadan kaçmak için farklı savunmasız SYS sürücülerini kullanır.

Agenda tarafından Temmuz 2023 ve Şubat 2024'te kullanılan komut satırı argümanlarının karşılaştırılması, fidye yazılımının yeteneklerinde önemli gelişmeler olduğunu ortaya koyuyor.

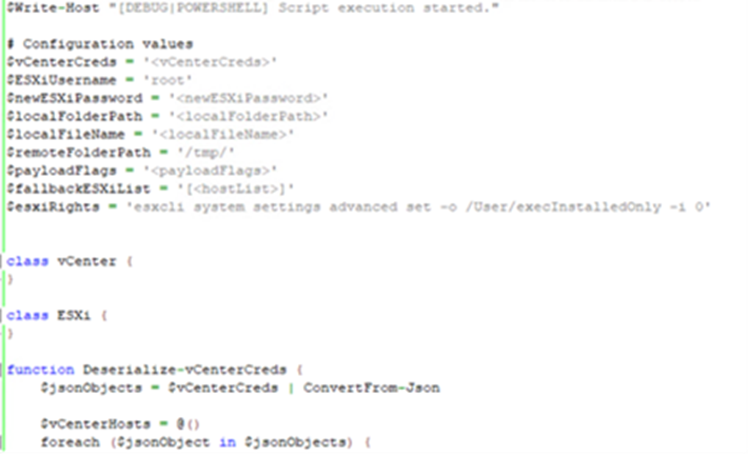

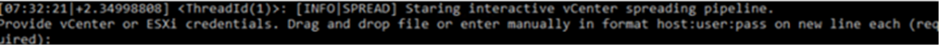

Özellikle, sandbox tespitini devre dışı bırakmak için sandbox yok, jeton kimliğine bürünme için kimliğe bürünme ve vCenter ve ESXi'de yayılım için yayılma merkezi gibi argümanların eklenmesi, grubun gelişen karmaşıklığını ortaya koyuyor.

Yanal Hareket: T1021.004 Uzaktan Hizmetler – SSH

En endişe verici gelişmelerden biri Agenda'nın VMWare vCenter ve ESXi sunucularına yayılma yeteneğidir.

Fidye yazılımı, ikili dosyaya gömülü özel bir PowerShell betiğini çalıştırarak sanal altyapıya yayılabilir ve potansiyel olarak önemli miktarda veriye, mali kayba ve hizmetlerin kesintiye uğramasına yol açabilir.

Savunmadan Kaçınma Teknikleri

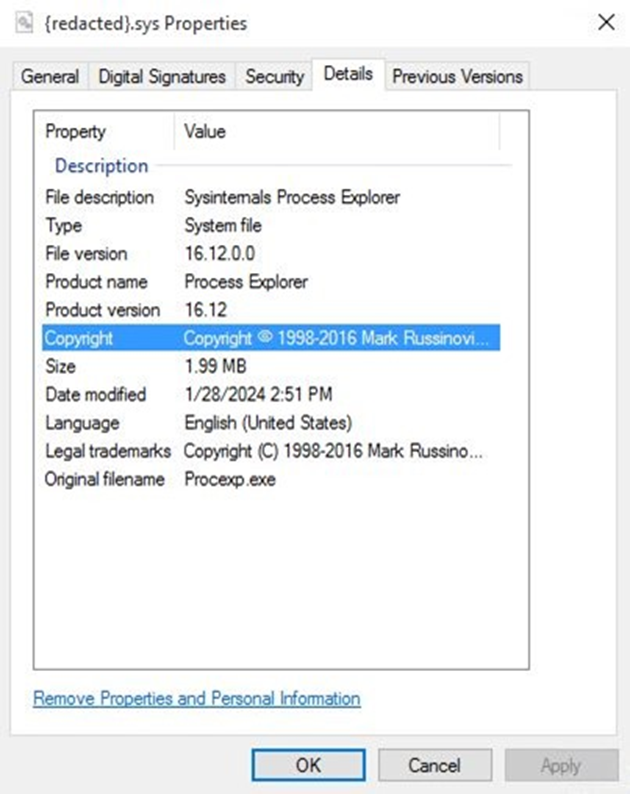

Agenda, tespit edilmekten kaçınmak için Savunmasız Sürücünüzü Getirin (BYOVD) tekniğini kullanıyor ve güvenlik araçlarını devre dışı bırakmak için farklı savunmasız sürücülerden yararlanıyor.

Bu yaklaşım, fidye yazılımının uyarlanabilirliğini ve siber güvenlik savunmalarının bu tehditleri durdurmada karşılaştığı zorlukları vurgulamaktadır.

Kuruluşların Agenda ve benzeri fidye yazılım tehdidiyle mücadele etmek için çok katmanlı bir güvenlik yaklaşımı benimsemeleri tavsiye ediliyor.

Buna, idari hakların idareli bir şekilde verilmesi, düzenli güvenlik taramaları yapılması, verilerin yedeklenmesi, güvenli e-posta ve web tarama alışkanlıklarının uygulanması ve kullanıcıların sosyal mühendislik riskleri konusunda eğitilmesi de dahildir.

Agenda fidye yazılımı grubunun VMWare vCenter ve ESXi sunucularına odaklanması, siber tehdit ortamında önemli bir artışa işaret ediyor.

Bu saldırılar geliştikçe kuruluşların dikkatli olmaları ve kritik altyapılarını giderek karmaşıklaşan bu tehditlere karşı korumak için güçlü siber güvenlik önlemleri uygulamaları gerekiyor.

Siber Güvenlik haberleri, Teknik İncelemeler ve İnfografiklerden haberdar olun. Bizi LinkedIn'de takip edin & heyecan.