Veri hırsızlığı, iş veritabanlarında, uç noktalarda ve sunucularda depolanan verileri çalma eylemidir. Çalınan veriler, kimlik bilgilerini, kredi kartı numaralarını, kişisel olarak tanımlanabilir bilgileri, tıbbi kayıtları, yazılım kodunu ve özel teknolojileri içerebilir. Veri hırsızlığı, bir kuruluşun hem içinde hem de dışında meydana gelir.

Kötü niyetli aktörler, diğer kötü niyetli aktörlere satmak için kuruluşlardan veya bireylerden veri çalabilir. Veri hırsızlığı, kimlik hırsızlığı, itibar zedelenmesi ve finansal kayıpla sonuçlanabileceği için birçok kuruluş için büyük bir risktir.

Veri hırsızlığının yaygın nedenleri

Tehdit aktörleri, çeşitli teknikler kullanarak kuruluşlardan veri çalar. Veri hırsızlığının yaygın nedenleri şunlardır:

- Yazılım güvenlik açıkları ve yanlış yapılandırmalar: Kötü yazılmış yazılımlar veya güncelliğini yitirmiş yazılımlar, kötü niyetli kişilerin verileri çalmak için yararlanabilecekleri güvenlik açıklarına sahip olabilir. Yanlış yapılandırma, yapılandırma işlemi sırasında güvenlik ayarları doğru şekilde tanımlanmadığında ortaya çıkar.

Yanlış yapılandırmalar, varsayılan parolaları, kullanıcı adlarını ve güvenli olmayan protokolleri, bağlantı noktalarını ve hizmetleri içerebilir. Kötü niyetli aktörler, bir kuruluşun yeterince yapılandırılmamış sunucularından hassas bilgileri çalabilir.

- Kötü amaçlı yazılım indirmeleri: Bir kuruluşun çalışanı, güvenliği ihlal edilmiş bir web sitesini ziyaret ederek yanlışlıkla cihazlarına kötü amaçlı yazılım indirebilir. Bu kötü amaçlı yazılım, kötü niyetli bir aktörün virüslü cihazdan veri çalmasına izin verebilir.

- İçeriden tehdit: Çalışanlar, kuruluşun hassas verilerine erişim yetkisine sahip olduklarından, kuruluş için ciddi bir tehdit oluşturabilirler. Canı sıkılan bir çalışan, mali kazanç için bu tür verileri çalabilir veya satabilir. İçeriden gelen tehditler, bir kuruluşun hassas verilerine erişimi olan mevcut veya eski çalışanlardan, yüklenicilerden ve ortaklardan gelebilir.

Veri hırsızlığının kuruluşlar üzerindeki sonuçları

olan kuruluşlar veri hırsızlığı kurbanlar aşağıdaki sonuçlara maruz kalabilir:

- Müşteri kaybı: Bir kuruluşun müşterileri, veri hırsızlığı nedeniyle mali kayıplara veya hassas verilerin açığa çıkmasına maruz kalabilir. Bu genellikle müşterileri veya kullanıcıları etkilenen kuruluşla iş yapmaya devam etmekten caydırır.

- Müşterilerden davalar: Verileri bir kuruluş tarafından kötüye kullanılan müşteriler, bu tür kuruluşlara karşı yasal işlem başlatabilir.

- Yüksek kurtarma maliyetleri: Kuruluşlar, veri hırsızlığından muzdarip olduktan sonra sistemlere yama uygulamak ve verileri kurtarmak için çok para harcıyor.

- Düzenleyici para cezaları: Sektöre bağlı olarak, bir kuruluş, güvenlik gerekliliklerine uymadığı için düzenleyici kurumlar tarafından ağır para cezalarıyla karşı karşıya kalabilir.

- Ticari faaliyetlerin kesintiye uğraması: Bir kuruluş, görev açısından kritik sistemlerindeki bir veri hırsızlığının ardından ticari faaliyetlerinde kesinti yaşayabilir.

Wazuh veri hırsızlığını nasıl tespit eder?

Wazuh, çeşitli iş yüklerinde birleşik SIEM ve XDR koruması sağlayan ücretsiz ve açık kaynaklı, kurumsal kullanıma hazır bir güvenlik çözümüdür.

Sanallaştırılmış, şirket içi, bulut tabanlı ve kapsayıcılı ortamlarda tehdit algılama ve güvenlik izleme için merkezi bir görünüm sağlar.

Wazuh, kuruluşların güvenlik tehditlerini önlemek, tespit etmek ve bunlara yanıt vermek için uygulayabilecekleri çeşitli yetenekler sunar. Aşağıdaki bölümler, veri hırsızlığına karşı koruma sağlayan çeşitli Wazuh özelliklerini vurgulamaktadır.

Dosya bütünlüğü izleme

Dosya Bütünlüğü İzleme (FIM) modülü, bir uç noktanın dosya ve dizinlerini izler. Bir dosya oluşturma, değiştirme veya silme olduğunda bir uyarı tetikler.

Wazuh FIM modülü, bu değerlerde bir değişiklik olup olmadığını algılamak için dosyaların ve Windows kayıt defteri anahtarlarının kriptografik sağlama toplamını ve diğer özniteliklerini saklar. Dosyaların, dizinlerin ve Windows kayıtlarının izlenmesi periyodik olarak veya neredeyse gerçek zamanlı olarak yapılır.

Kötü niyetli aktörler, uç noktalardan veri çalmak için kötü amaçlı yazılım kullanır. Bu kötü amaçlı yazılım, virüslü uç noktalarda kötü amaçlı dosyalar oluşturur veya indirir. Wazuh FIM modülü, bu dosyaların virüslü uç noktalarda ne zaman oluşturulduğunu veya indirildiğini algılar.

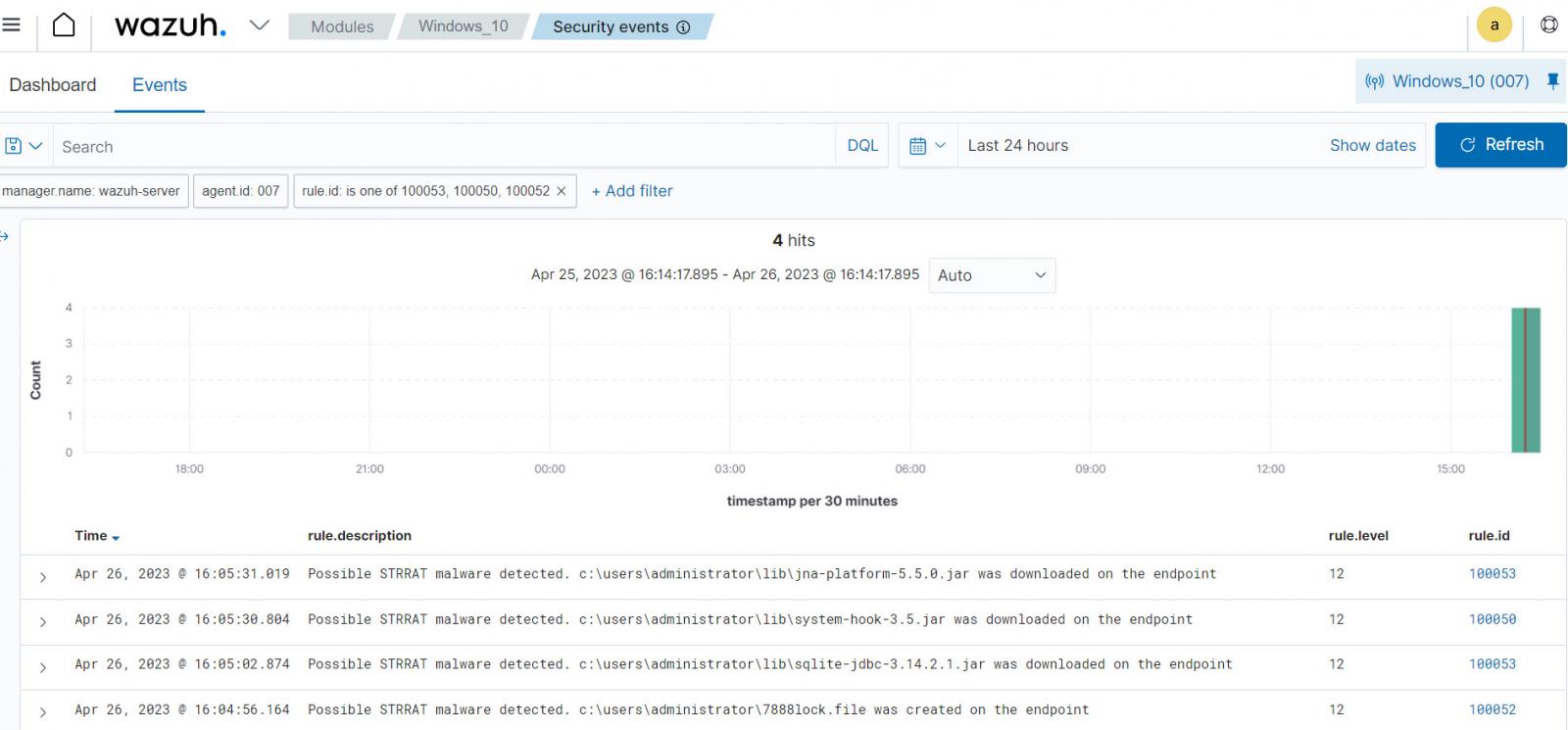

Örneğin, bu blog gönderisinde Wazuh FIM modülü, kötü amaçlı STRRAT tarafından oluşturulan ve indirilen dosyaları algılar. Aşağıdaki Şekil 3, STRRAT kötü amaçlı yazılımının Wazuh FIM modülü ile tespit edilmesini göstermektedir.

Güvenlik açığı tespiti

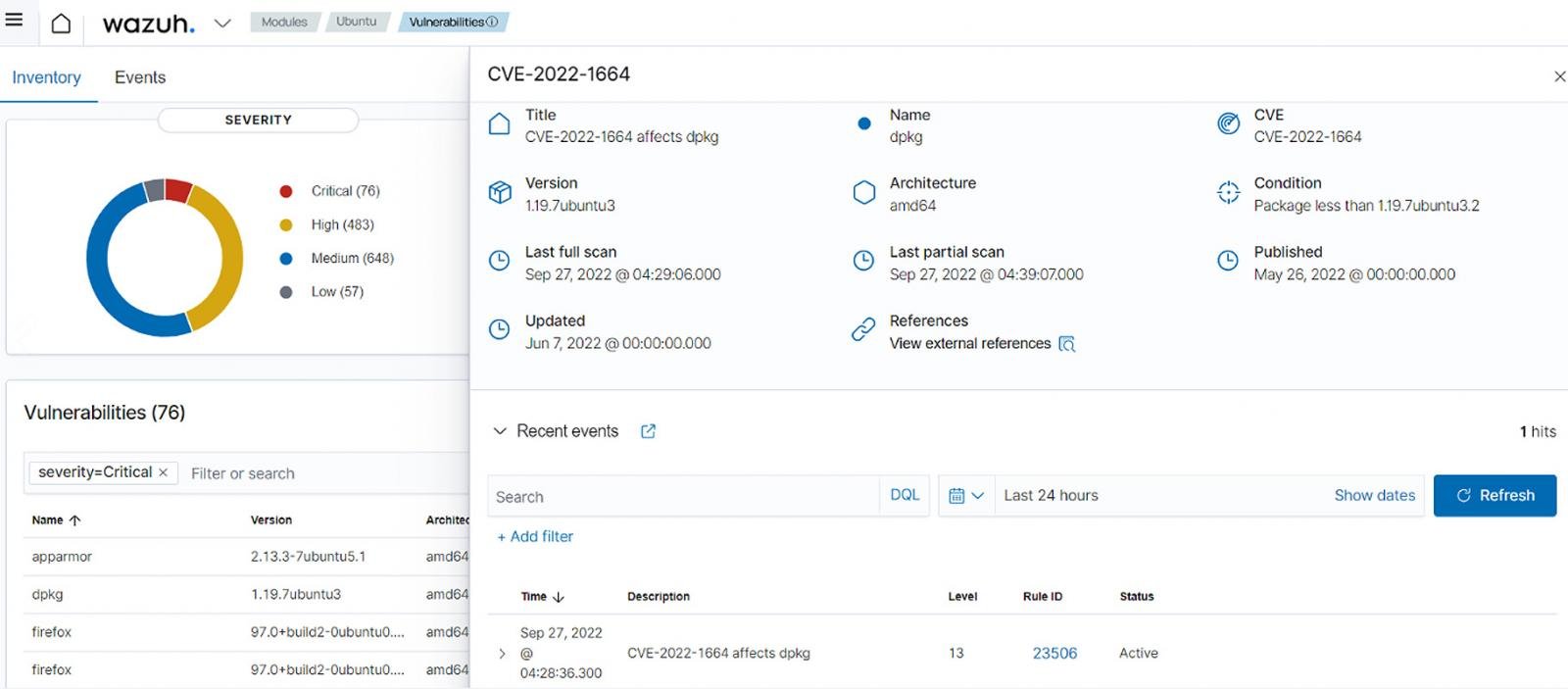

Güvenlik açığı tespiti, izlenen uç noktalarda kurulu işletim sistemi ve uygulamalardaki güvenlik zayıflıklarını belirleme sürecidir. Wazuh, izlenen uç noktalardaki güvenlik açıklarını tespit etmek için Güvenlik Açığı Dedektörü modülünü kullanır.

Wazuh, halka açık Ortak Güvenlik Açıkları ve Etkilenmeler (CVE) depolarından küresel bir güvenlik açığı veritabanı oluşturur. Wazuh daha sonra güvenlik açığı bulunan yazılımları tespit etmek için izlenen uç noktalardan toplanan uygulama envanteri verilerini çapraz ilişkilendirmek için bu veritabanını kullanır.

Wazuh Vulnerability Detector modülü, uç noktalarda kötü niyetli aktörlerin veri çalmak için yararlanabilecekleri yama uygulanmamış güvenlik açıklarını keşfedebilir.

Güvenlik Yapılandırma Değerlendirmesi (SCA)

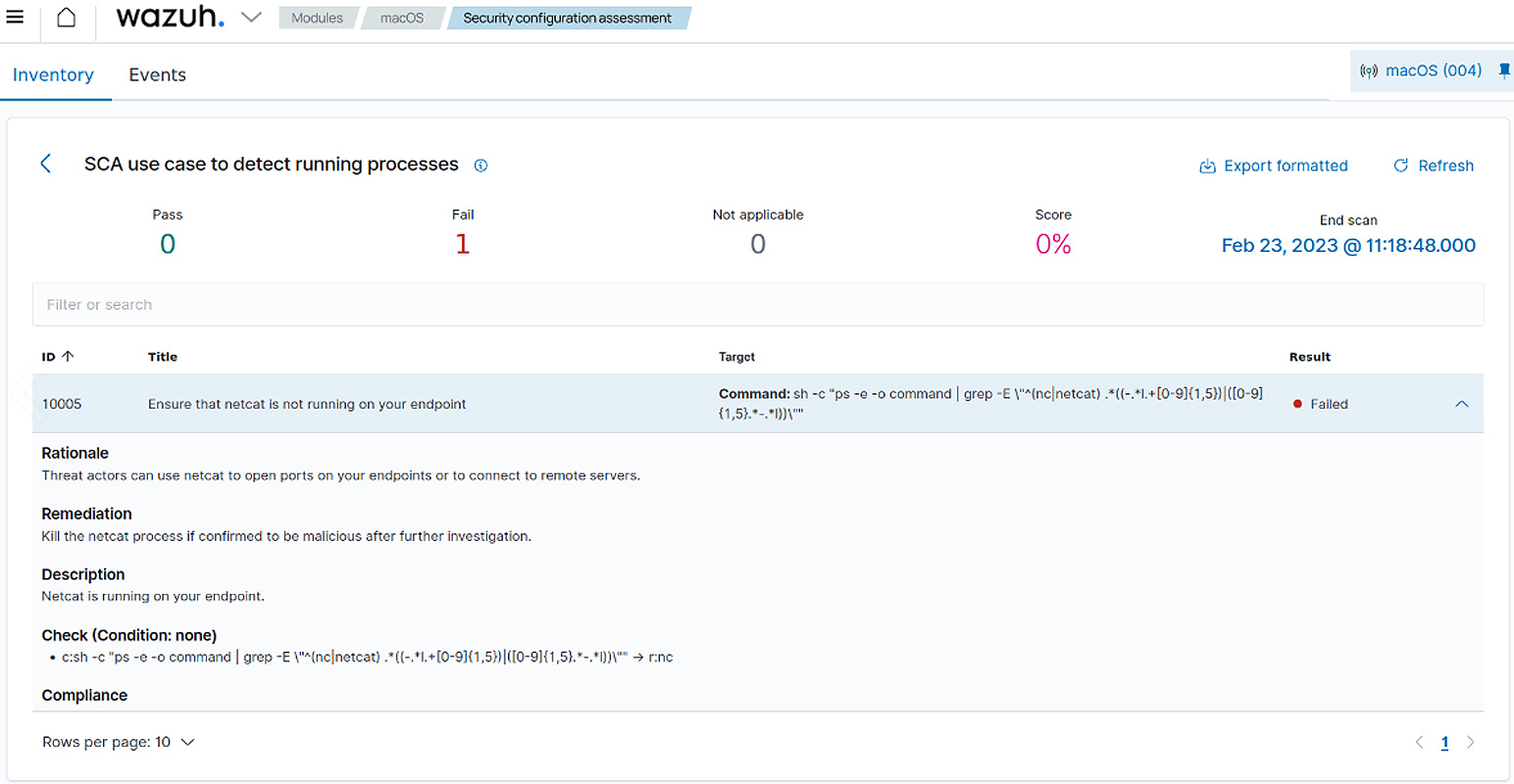

Güvenlik yapılandırma değerlendirmesi, bu tür uç noktaları siber saldırılara maruz bırakabilecek yanlış yapılandırmaları keşfetmek için izlenen uç noktaları tarama işlemidir.

SCA, İnternet Güvenliği Merkezi (CIS), NIST, PCI-DSS, HIPAA ve çok daha fazlası gibi standartları benimseyerek sistem yapılandırma duruşunu sürekli olarak iyileştirir.

Wazuh SCA modülü, hassas veri ifşalarını veya yanlış yapılandırmaları keşfetmek için izlenen uç noktalarda düzenli taramalar gerçekleştirir. Bu taramalar, uç noktanın yapılandırmasını veya uç noktadaki uygulamaları, uç noktanın gerçek yapılandırmasına karşı test edilecek kuralları içeren ilke dosyalarını kullanarak değerlendirir.

Wazuh SCA, izlenen uç noktalarda kötü niyetli aktörlerin verileri çalmak için kullanabileceği gereksiz hizmetleri, varsayılan kimlik bilgilerini, güvenli olmayan protokolleri ve bağlantı noktalarını keşfedebilir.

Günlük veri analizi

Günlük veri analizi, siber tehditleri tespit etmek ve güvenlik açıklarını ve risklerini belirlemek için cihazlardan oluşturulan günlükleri inceleme sürecidir.

Wazuh, birkaç uç noktadan oluşturulan güvenlik günlüklerini toplar ve bunları analiz etmek için kod çözücüler ve kurallar kullanır.

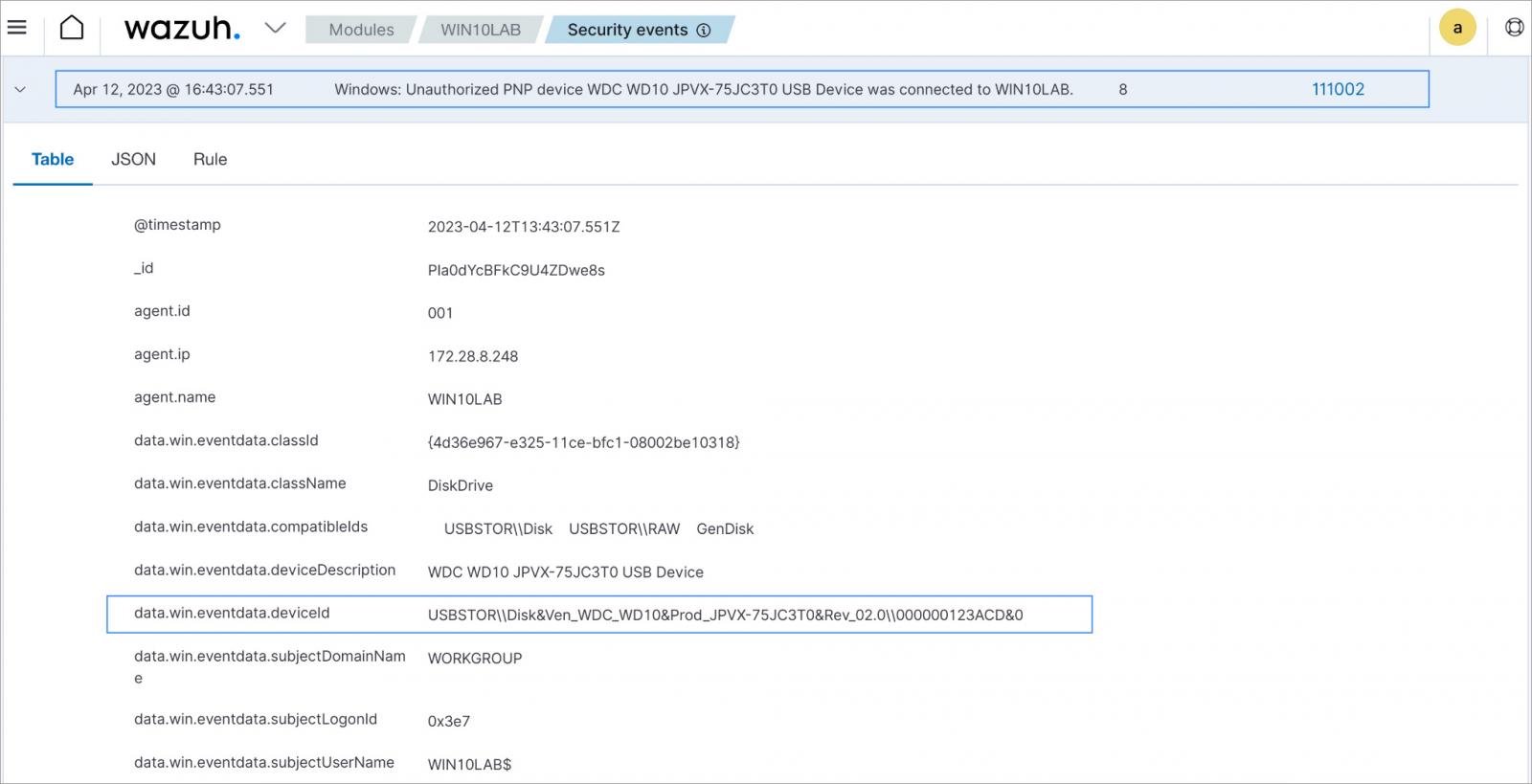

Canı sıkılan çalışanlar veya kötü niyetli aktörler, bir kuruluşun uç noktasından hassas verileri çalmak için USB sürücüleri kullanabilir. Wazuh, bir uç noktaya bir USB sürücü takıldığında oluşturulan olay günlüklerini toplar ve analiz eder.

Bu blog yazısında Wazuh, yetkili USB sürücülerinin sabit bir veritabanı (CDB) listesini kullanarak yetkisiz ve yetkili USB sürücüleri tespit ediyor.

Çözüm

Kuruluşlar, etkili güvenlik kontrollerini uygulamakta başarısız olurlarsa veri hırsızlığı riskiyle karşı karşıya kalırlar. Veri hırsızlığının etkisi, kuruluşlar için oldukça yıkıcı olabilir. Bu nedenle kuruluşlar, veri hırsızlığını etkili bir şekilde tespit etmek için Wazuh’un çeşitli yeteneklerinden yararlanabilir.

Wazuh, siber tehdit tespiti ve müdahalesi için çeşitli modüller içeren ücretsiz ve açık kaynaklı bir XDR çözümüdür.

Wazuh, üçüncü taraf çözümler ve teknolojilerle sorunsuz bir şekilde entegre olur. Wazuh ayrıca, kullanıcıların desteklendiği sürekli büyüyen bir topluluğa sahiptir. Wazuh hakkında daha fazla bilgi edinmek için lütfen belgelerimize ve blog gönderilerimize göz atın.

Sponsorlu ve Wazuh tarafından yazılmıştır