Elektronik Frontier Foundation (EFF), IMSI yakalayıcılar veya vatozlar olarak da bilinen hücre bölgesi simülatörlerini (CSS) tespit etmek için tasarlanmış Rayhunter adında ücretsiz, açık kaynaklı bir araç yayınladı.

Stingray cihazları, meşru hücre kulelerini telefonları bağlanmaya kandırmak için taklit ederek hassas verileri yakalamalarına, kullanıcıları doğru bir şekilde coolocate’e ve potansiyel olarak iletişimi engellemelerine izin verir.

Rayhunter’ın piyasaya sürülmesiyle EFF, kullanıcılara bu örnekleri tespit etme gücü vermeye ve kendilerini korumalarına ve aynı zamanda Stingrays’ın tam dağıtım ölçeğinin daha net bir resmini çizmelerine izin vermeye çalışır.

Rayhunter nasıl çalışır

Rayhunter, mobil hotspot ile bağlı olduğu, ancak kullanıcı etkinliğini izlemeden kontrol trafiği (sinyal verileri) yakalayarak vatozu tespit etmek için tasarlanmış açık kaynaklı bir araçtır.

EFF’nin duyurusu, “Rayhunter, mobil hotspot Rayhunter’ın çalıştığı ve bağlı olduğu hücre kulesi arasındaki kontrol trafiğini (ancak web istekleri gibi kullanıcı trafiği değil) yakalayarak, depolayarak ve analiz ederek çalışır.”

“Rayhunter trafiği gerçek zamanlı olarak analiz ediyor ve baz istasyonu (hücre kulesi) gibi olağandışı istekleri içerebilecek ve daha fazla saldırıya karşı savunmasız olan 2G’ye veya şüpheli koşullar altında IMSI’nizi isteyen baz istasyonunu düşürmeye çalışan olağandışı istekleri içerebilecek şüpheli olaylar arıyor.”

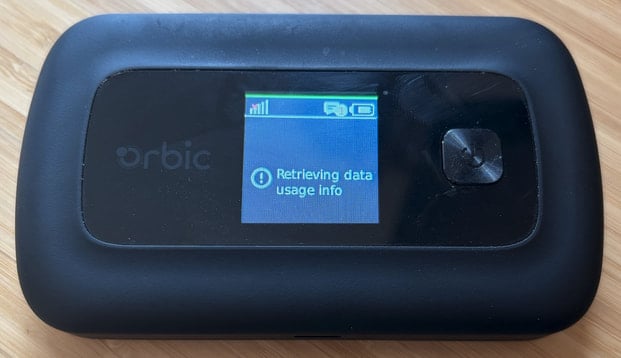

Köklü Android telefonlar ve pahalı yazılım tanımlı radyolar gerektiren diğer vatoz algılama yöntemleriyle karşılaştırıldığında, Rayhunter 20 $ ‘lık Orbic RC400L mobil hotspot cihazında (taşınabilir 4G LTE yönlendirici) çalışır.

EFF, bu donanımı Rayhunter testi için, karşılanabilirliği, yaygın kullanılabilirliği (Amazon, eBay) ve taşınabilirliği nedeniyle seçti, ancak yazılımlarının diğer Linux/Qualcomm cihazlarında da iyi çalışabileceğini belirtiyor.

Kaynak: EFF

Rayhunter şüpheli ağ trafiğini algıladığında, Orbic’in varsayılan yeşil/mavi ekranı kırmızıya döner ve kullanıcıları potansiyel bir vatoz saldırısı hakkında bilgilendirir.

Kullanıcılar daha sonra olay hakkında daha fazla bilgi almak için cihazda tutulan PCAP günlüklerine erişebilir ve indirebilir veya adli araştırmaları desteklemek için bunları kullanabilir.

Rayhunter’ın nasıl kurulacağı ve kullanılması konusunda daha fazla talimat için EFF’nin GitHub deposuna göz atın.

EFF, yazılımın Amerika Birleşik Devletleri’nde kullanımı yasadışı olmadığını belirten yasal bir feragat içeriyor. Ancak, bu projeyi kullanmaya çalışmadan önce, ülkenizde kullanmanın yasal olup olmadığını belirlemek için bir avukatla görüşmeniz tavsiye edilir.

BleepingComputer Rayhunter’ı test etmedi ve güvenliğini veya etkinliğini garanti edemez, bu yüzden kendi sorumluluğunuzda kullanın.