ABD ve İngiltere’deki binlerce Endüstriyel Kontrol Sistemi siber saldırılara karşı savunmasızdır ve bu da su sistemleri gibi kritik altyapıları riske atar. Censys’in yeni bir raporu, endişe verici sayıdaki açık cihazı ortaya koyarak, gelişmiş siber güvenlik önlemlerine acil ihtiyaç olduğunu vurgulamaktadır

Siber güvenlik firması Censys’in yeni raporu, hem ABD’de hem de Birleşik Krallık’ta ICS’nin (Endüstriyel Kontrol Sistemleri) karşı karşıya olduğu endişe verici güvenlik açıklarını vurguladı. Censys’in 2024 İnternet Durumu Raporu’nun 1. bölümü olan bulgular, kötü niyetli tehdit aktörlerinin su temini ve elektrik üretimi gibi temel hizmetleri ne kadar kolay bozabileceğini vurguluyor.

Rapor, ABD’deki 40.000’den fazla ICS cihazının genel internete bağlı olduğunu ortaya koyuyor. Daha da endişe verici olanı, bina kontrol protokolleriyle ilgili olanlar hariç, bu cihazlardan 18.000’inin doğrudan endüstriyel sistemleri yönetmeye dahil olması ve bu cihazların siber suçlular için kazançlı hedefler haline gelmesidir.

Karşılaştırıldığında, İngiltere’de yaklaşık 1.500 açık kontrol sistemi ve 26 farklı operasyonel teknoloji (OT) satıcısına bağlı 1.700 adet genel erişime açık HTTP cihazı bulunmaktadır. Bu cihazların birçoğu muhtemelen hala varsayılan kimlik bilgileriyle çalışmakta ve saldırganlar için kolay bir giriş noktası oluşturmaktadır.

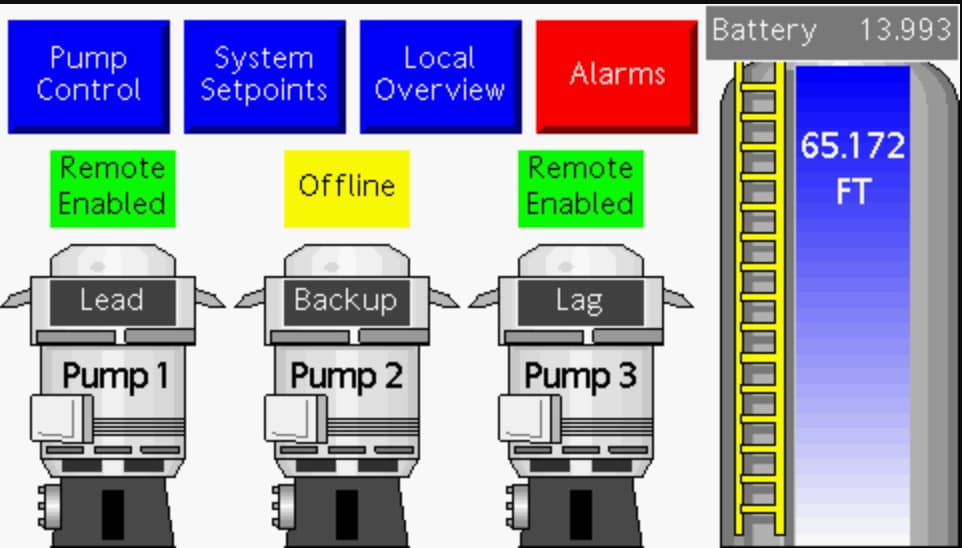

Özellikle endişe verici bir bulgu, Su ve Atıksu Sistemlerinin (WWS) güvenlik açığıdır. Bu sistemlerle ilişkili HMI’ların (İnsan-Makine Arayüzleri) neredeyse yarısının herhangi bir kimlik doğrulaması olmadan manipüle edilebildiği ve siber suçlular için kolay hedef haline geldiği bulundu.

Raporda ayrıca, birçoğunun ABD’deki Verizon ve Comcast gibi hücresel ağlarda veya ticari İSS’lerde barındırılması nedeniyle, bu tür cihazların sahiplerine bildirimde bulunmanın zorluğuna da dikkat çekiliyor. Bu durum, sorumlu kuruluş veya sektörün belirlenmesini imkansız hale getiriyor.

Raporun bulguları, kritik altyapılara yönelik siber saldırıların giderek yaygınlaştığı bir zamanda geldi. Son saldırılar (Aralık 2023’teki saldırı da dahil) Cyber Av3ngers grubundan İranlı hackerların İsrail yapımı cihazları hedef aldığını ve Rus gruplarının Nisan 2024’te Teksas’taki su kaynaklarını aksattığını gördü.

Censys CEO’su Brad Brooks, artan farkındalık ve eyleme acil ihtiyaç olduğunu vurguladı. Brooks, “ICS’nin dünya çapındaki kritik altyapımız için elzem olduğu için maruziyetine ışık tutmamız elzemdir,” dedi. “Araştırmamızın amacı yalnızca maruz kalan cihazları keşfetmek değil, aynı zamanda cihaz sahiplerini uygunsuz maruziyetleri konusunda bilgilendirmekti.”

Bununla birlikte, Censys’in raporu, belirlenen güvenlik açıklarını ele almak için iş birliğine dayalı bir çaba çağrısında bulunuyor. Bu, daha güçlü güvenlik önlemleri uygulamak için cihaz üreticileriyle birlikte çalışmayı, ifşa olan cihazların hızlı bir şekilde bildirilmesini sağlamak için iletişim kanallarını iyileştirmeyi ve operatörler arasında sağlam siber güvenlik uygulamalarının önemi konusunda farkındalığı artırmayı içeriyor.

İLGİLİ KONULAR

- Endüstriyel Kontrol Sistemleri kusuru olan kapıların kilidini açma

- Kritik Güneş Enerjisi Şebekesi Güvenlik Açıkları Küresel Elektrik Kesintilerine Yol Açıyor

- Bilgisayar korsanları Google Home’da lazer kullanarak kapınızın kilidini açabilir

- Elektrik Şebekelerinden Havaalanlarına: TETRA Radyo Hacklemesi Küresel Sistemi Riske Atıyor

- Denetleyici kusurları, bilgisayar korsanlarının hareketli köprülere fiziksel olarak zarar vermesine olanak tanıyabilir