ABD Sağlık ve İnsani Hizmetler Bakanlığı (HHS), bu hafta hastaneleri, saldırılarda aktif olarak kullanılan ‘Citrix Bleed’ Netscaler güvenlik açığını düzeltmeleri konusunda uyardı.

Fidye yazılımı çeteleri, oturum açma gerekliliklerini ve çok faktörlü kimlik doğrulama korumalarını atlatarak hedeflerinin ağlarına sızmak için halihazırda Citrix Bleed’i (CVE-2023-4966 olarak izlenen) kullanıyor.

HHS’nin güvenlik ekibi Sağlık Sektörü Siber Güvenlik Koordinasyon Merkezi (HC3), Perşembe günü tüm ABD sağlık kuruluşlarını, savunmasız NetScaler ADC ve NetScaler Gateway cihazlarını fidye yazılımı çetelerinin saldırılarına karşı korumaya çağıran bir sektör uyarısı yayınladı.

HC3, “Citrix Bleed güvenlik açığı aktif olarak istismar ediliyor ve HC3, kuruluşları Sağlık ve Halk Sağlığı (HPH) sektörüne daha fazla zarar gelmesini önlemek için yükseltme yapmaya şiddetle teşvik ediyor. Bu uyarı, saldırı tespiti ve güvenlik açığının azaltılmasına ilişkin bilgiler içerir.” diye uyardı.

“HC3, HPH sektörünün ciddi zarar görmesini önlemek için kullanıcıları ve yöneticileri bu önerilen eylemleri incelemeye ve cihazlarını yükseltmeye şiddetle teşvik ediyor.”

Bundan önce Citrix, yöneticilerden cihazlarına derhal yama yapmalarını isteyen iki uyarı yayınladı. Ayrıca, saldırganların güvenlik güncellemelerini yükledikten sonra bile kimlik doğrulama belirteçlerini çalmasını önlemek için yöneticilere tüm aktif ve kalıcı oturumları kapatmaları hatırlatıldı.

Son zamanlarda CISA ve FBI da LockBit fidye yazılımı çetesinin saldırılara katılması konusunda uyarıda bulundu. Kurbanlarından biri olan havacılık devi Boeing, bir LockBit bağlı kuruluşunun Ekim ayında Citrix Bleed istismarını kullanarak ağını nasıl ihlal ettiğine dair ayrıntıları paylaştı.

Binlerce sunucu açığa çıktı, çoğu zaten ihlal edildi

Siber güvenlik uzmanı Kevin Beaumont, aralarında Boeing, Çin Sanayi ve Ticaret Bankası (ICBC), DP World ve Allen & Overy’nin de bulunduğu dünya çapındaki çeşitli kurbanlara yönelik siber saldırıları izliyor ve analiz ediyor ve bunların hepsinin muhtemelen Citrix Bleed açıklarından yararlanılarak ihlal edildiğini tespit etti.

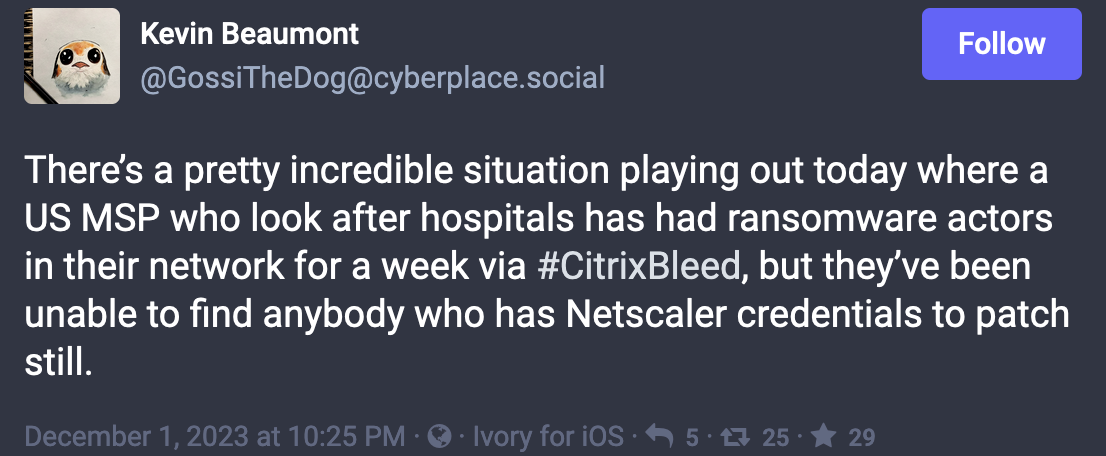

Beaumont Cuma günü, ABD merkezli bir yönetilen hizmet sağlayıcısının (MSP), bir hafta önce Citrix Bleed güvenlik açığından yararlanan bir grup tarafından fidye yazılımı saldırısına maruz kaldığını açıkladı.

MSP hâlâ, müşterilerinin ağlarını ve verilerini başka saldırılara açık hale getirebilecek güvenlik açığı bulunan Netscaler cihazlarını güvence altına almak için çalışıyor.

Citrix kusuru Ekim ayının başında düzeltti ancak Mandiant daha sonra kusurun en azından Ağustos 2023’ün sonlarından bu yana sıfır gün olarak aktif olarak sömürüldüğünü açıkladı.

25 Ekim’de, harici saldırı yüzey yönetimi şirketi AssetNote, oturum belirteçlerinin yama yapılmamış Citrix cihazlarından nasıl çalınabileceğini gösteren bir CVE-2023-4966 kavram kanıtını yayınladı.

Kasım ortasında, Japon tehdit araştırmacısı Yutaka Sejiyama BleepingComputer’a, 10.000’den fazla Citrix sunucusunun (birçoğu birçok ülkedeki kritik kuruluşlara ait) kritik kusurun düzeltilmesinden bir aydan fazla bir süre sonra bile Citrix Bleed saldırılarına karşı savunmasız olduğunu söyledi.

Sağlık sektörü Amerikan Hastaneler Birliği’nin siber güvenlik ve risk danışmanı John Riggi, “HC3 tarafından yapılan bu acil uyarı, Citrix Bleed güvenlik açığının ciddiyetini ve sistemlerimizin güvenliğini sağlamak için mevcut Citrix yamalarının ve yükseltmelerinin acil olarak dağıtılması ihtiyacını gösteriyor” dedi. ABD genelinde 5.000 hastaneyi ve sağlık hizmeti sağlayıcısını temsil eden ticaret grubu

“Bu durum aynı zamanda başta Rusça konuşan gruplar olmak üzere yabancı fidye yazılımı çetelerinin hastaneleri ve sağlık sistemlerini hedef almaya devam ettiği saldırganlığı da gösteriyor. Fidye yazılımı saldırıları sağlık hizmetlerinin sunumunu aksatıp geciktirerek hastaların hayatlarını tehlikeye atıyor.”