Kuzey Koreli bilgisayar korsanı Rim Jong Hyok’un, sağlık, hastane, savunma, havacılık, nükleer ve mühendislik sektörlerine saldırılar düzenlemesiyle bilinen hükümet destekli siber casusluk grubu Andariel’in bir parçası olduğu iddia ediliyor.

ABD Adalet Bakanlığı, 25 Temmuz 2024’te Microsoft tarafından Onyx Sleet adıyla takip edilen Kuzey Koreli siber casusluk grubu Andariel ile bağlantılı Rim Jong Hyok adlı bir kişiyi suçladı.

Hyok, Kansas City büyük jürisi tarafından ABD hastanelerini hackleme ve gasp etme, fidye gelirlerini aklama ve dünya çapında savunma, teknoloji ve hükümet kuruluşlarına daha fazla bilgisayar saldırısı finanse etme komplosuyla suçlandı. Fidye yazılımı saldırıları hasta bakımını engelledi.

Microsoft tarafından ilk olarak 2014 yılında tespit edilen Onyx Sleet, hassas bilgileri çalmak için Hindistan, Güney Kore ve Amerika Birleşik Devletleri’ndeki savunma, havacılık, nükleer ve mühendislik sektörlerindeki kuruluşları hedef alıyor. Ayrıca, muhtemelen Kuzey Kore veya bireysel üyeler adına finansal kazanç elde etmek için çevrimiçi kumar web sitelerini de kullanıyor.

Microsoft’un FBI ile yürüttüğü soruşturma, Andariel’in Mayıs 2024’te Güney Koreli eğitim kurumlarını, inşaat şirketlerini ve üretim kuruluşlarını hedef aldığını ortaya koydu.

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), Andariel, diğer adıyla DarkSeoul, Silent Chollima ve Stonefly/Clasiopa hakkında bir uyarı yayınladı. Kuzey Kore hükümetinin Keşif Genel Bürosu (RGB) 3. Bürosu tarafından işletiliyor ve faaliyetlerini ABD sağlık tesislerine yönelik fidye yazılımı saldırıları aracılığıyla finanse ediyor.

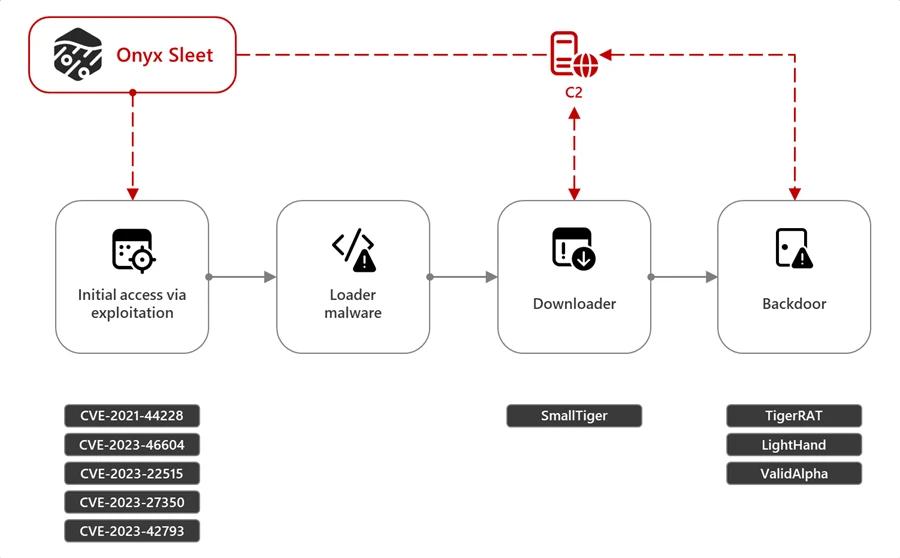

Onyx Sleet veya Andariel, kurban sistemlerine erişmek için özel araçlar ve kötü amaçlı yazılım kullanan kalıcı bir siber casusluk tehdididir. Log4j gibi web sunucusu yazılımlarındaki güvenlik açıklarını kullanır, bir web kabuğu dağıtır ve hassas bilgilere ve uygulamalara erişim sağlar.

Ayrıca, ayrıcalıkları gasp etmek için sistem keşif teknikleri, Zamanlanmış Görevler ve Mimikatz gibi kimlik bilgisi çalma araçları kullanırlar. Ayrıca yürütme ve veri sızdırma için özel kötü amaçlı yazılım implantları, uzaktan erişim araçları ve açık kaynaklı araçlar kullanırlar.

Ek olarak, kimlik avı, şifrelenmemiş/şifrelenmiş .zip arşivlerindeki LNK dosyaları veya HTA betik dosyaları gibi kötü amaçlı ekler kullanılarak gerçekleştirilir. Erişim sağladıklarında, grup verileri çalabilir, işlemleri aksatabilir veya fidye yazılımı dağıtabilir.

Andariel, yakın tarihli saldırılarında TigerRAT ve SmallTiger’ı kullandı ve N günlük güvenlik açıklarını istismar etti. Ekim 2023’te hedefli bir saldırıda TeamCity – CVE-2023-42793 güvenlik açığını kullandılar.

2019’da ABD Hazine Bakanlığı, kritik altyapılardaki siber faaliyetleri nedeniyle üç Kuzey Kore devlet destekli siber grup olan Lazarus, Bluenoroff ve Andariel’e karşı yaptırımlar duyurdu. Hazine, yasadışı silah ve füze programlarını desteklediği iddia edilen bu gruplara karşı harekete geçeceğine yemin etti.

Microsoft, Kuzey Kore kökenli bir diğer aktör grubu olan Storm-0530 ile Andariel arasında bağlantılar buldu.

Microsoft, “Her iki grubun da aynı altyapıda faaliyet gösterdiği ve 2021 sonu ile 2022’deki saldırılarda fidye yazılımının geliştirilmesi ve kullanılmasına karıştığı gözlemlendi” dedi.

Bu saldırılar, Kuzey Koreli siber aktörlerin oluşturduğu devam eden tehdidi vurgulamaktadır. Kuruluşlar uyanık kalmalı ve kendilerini korumak için güçlü siber güvenlik önlemleri uygulamalıdır.

İLGİLİ KONULAR

- Kuzey Kore Siber Tehdidi Ne Kadar Kötü?

- İnternet özgürlüğü ve sansürü açısından en kötü 10 ülke

- Federal Hükümet, ABD Şirketlerini Hedef Alan Kuzey Kore Kimlik Hırsızlığı Çetesini Çökertti

- KnowBe4, Kuzey Koreli Hacker’ı BT Uzmanı Olarak İşe Almaya Zorlandı

- ABD, 1,3 milyar dolardan fazla gasp eden 3 Kuzey Koreli hacker’ı suçladı