Minnesota merkezli İnternet sağlayıcısı ABD İnternet Şirketi adında bir iş birimi var Güvenlik, dünya çapındaki işletmelere, eğitim kurumlarına ve devlet kurumlarına filtrelenmiş, güvenli e-posta hizmetleri sağlama konusunda uzmanlaşmıştır. Ancak geçen hafta bildirilene kadar US Internet, on yıldan fazla bir süredir kendi dahili e-postasını (ve binlerce Securence istemcisinin e-postasını) düz metin olarak İnternette yayınlıyordu ve Web tarayıcısı olan herkes için sadece bir tık uzaktaydı.

Merkezi Minnetonka, Minnesota’da bulunan US Internet, fiber ve kablosuz Internet hizmeti sağlayan bölgesel bir ISP’dir. ISP’nin Güvenlik bölümü kendisini “dünya çapındaki küçük işletmeler, işletmeler, eğitim ve devlet kurumları için e-posta koruması ve güvenlik hizmetlerini içeren e-posta filtreleme ve yönetim yazılımının lider sağlayıcısı” olarak tanımlıyor.

ABD İnternet/Güvenlik, e-postanızın güvenli olduğunu söylüyor. Hiçbir şey gerçeklerden bu kadar uzak olamaz.

Milwaukee merkezli bir siber güvenlik firması olan Hold Security, yaklaşık bir hafta önce KrebsOnSecurity ile temasa geçti. Hold Security’nin kurucusu Alex Holden araştırmacılarının, her biri kendi tıklanabilir bağlantısına sahip 6.500’den fazla alan adını listeleyen bir ABD İnternet e-posta sunucusuna giden halka açık bir bağlantıyı ortaya çıkardığını söyledi.

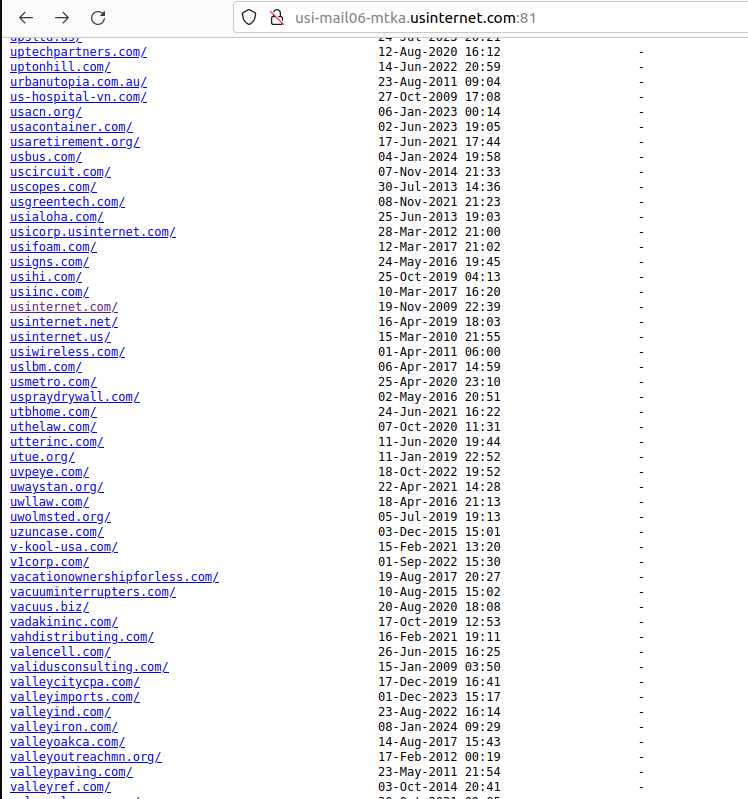

E-postaları konusunda ABD İnternet’e güvenen 6.500’den fazla müşterinin küçük bir kısmı.

Bu bireysel etki alanı bağlantılarının ayrıntılarına inildiğinde, bu açığa çıkan web sitelerinin her çalışanı veya kullanıcısı için gelen kutuları ortaya çıktı. Açığa çıkan e-postalardan bazıları 2008 yılına kadar uzanıyor; diğerleri ise günümüz kadar yeniydi.

Securence’ın müşterileri arasında düzinelerce eyalet ve yerel yönetim yer alıyor: nc.gov — Kuzey Carolina’nın resmi web sitesi; stillwatermn.gov, Stillwater, Minnesota şehrinin web sitesi; Ve cityoffrederickmd.govhükümetin web sitesi Frederick, MD.

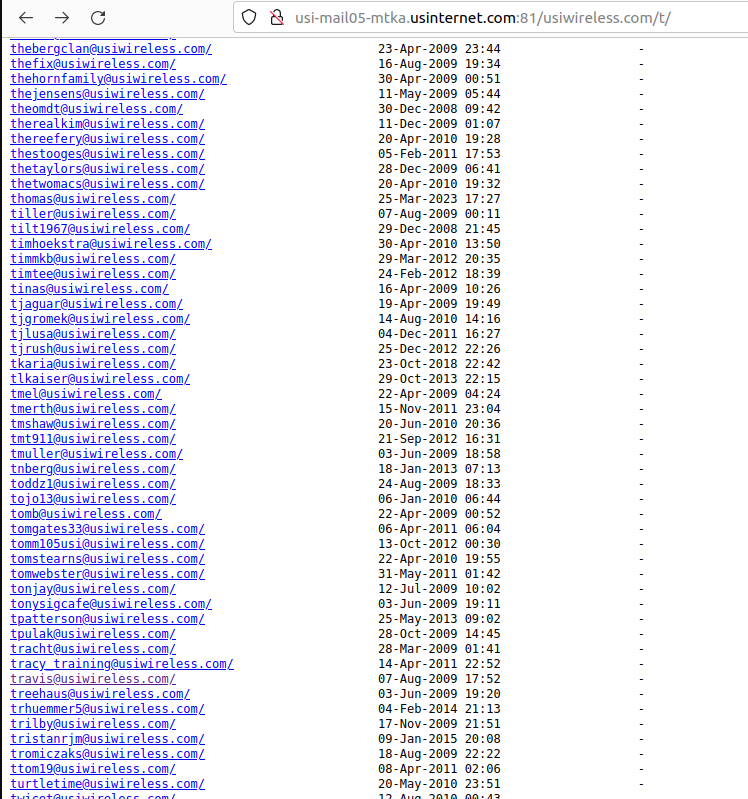

İnanılmaz bir şekilde, ABD İnternet müşteri e-postalarından oluşan bu dev indekste, ABD İnternet ve yan kuruluşlarının mevcut ve eski çalışanlarının her birine ait dahili mesajlar da yer alıyordu. ABD Kablosuz. Bu endeks aynı zamanda ABD İnternet’inin mesajlarını da içerdiğinden CEO Travis CarterKrebsOnSecurity, Bay Carter’ın son e-postalarından birini ona iletti ve şirketin işleri bu kadar muhteşem bir şekilde nasıl berbat etmeyi başardığını anlama talebini de iletti.

US Wireless çalışanlarının bireysel gelen kutuları internette açık metin olarak yayınlandı. Listelenen zaman damgaları bir şekilde doğru görünmüyor. Örneğin, Bay Carter’ın gelen kutusunun zaman damgası Ağustos 2009’u gösteriyor, ancak bu gelen kutusuna tıklandığında 10 Şubat 2024 kadar yeni mesajlar ortaya çıkıyor.

Bu bildirimden birkaç dakika sonra US Internet, yayınlanan tüm gelen kutularını çevrimdışına aldı. Bay Carter yanıt verdi ve ekibinin olayın nasıl olduğunu araştırdığını söyledi. Aynı zamanda CEO, KrebsOnSecurity’nin kiralık güvenlik danışmanlığı yapıp yapmadığını sordu (ben yapmıyorum).

[Author’s note: Perhaps Mr. Carter was frantically casting about for any expertise he could find in a tough moment. But I found the request personally offensive, because I couldn’t shake the notion that maybe the company was hoping it could buy my silence.]

Bu haftanın başında Bay Carter, bu kadar çok sayıda dahili ve müşteri gelen kutusunun internette düz metin olarak neden veya nasıl yayınlandığını açıklamaya pek yardımcı olmayan son derece teknik bir açıklamayla yanıt verdi.

Carter, bu yanlış yapılandırmanın eski bir çalışan tarafından uygulandığını ve hiçbir zaman yakalanmadığını belirterek, “Ekibimden gelen geri bildirim, IMAP sunucularımız için Nginx yapılandırmasını kontrol eden Ansible taktik kitabıyla ilgili bir sorundu” dedi. ABD İnterneti bu mesajların ne kadar süreyle açığa çıktığını paylaşmadı.

Carter, “Platformun geri kalanı ve diğer arka uç hizmetleri, Ansible oyun kitaplarının doğru olduğunu doğrulamak için denetleniyor” dedi.

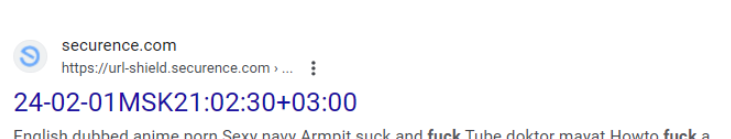

Holden ayrıca bilgisayar korsanlarının Securence bağlantı temizleme ve spam önleme hizmetini kötüye kullandığını keşfettiğini söyledi. URL Kalkanı zararsız görünen bağlantılar oluşturmak, bunun yerine ziyaretçileri saldırıya uğramış ve kötü amaçlı web sitelerine yönlendirmek.

Holden, “Kötü adamlar, kötü niyetli bağlantı raporlarını kendi kötü amaçlı sitelerine yönlendirmelere dönüştürüyor” dedi. “Kötü adamlar bu şekilde sitelerine trafik çeker ve arama motoru sıralamalarını yükseltir.”

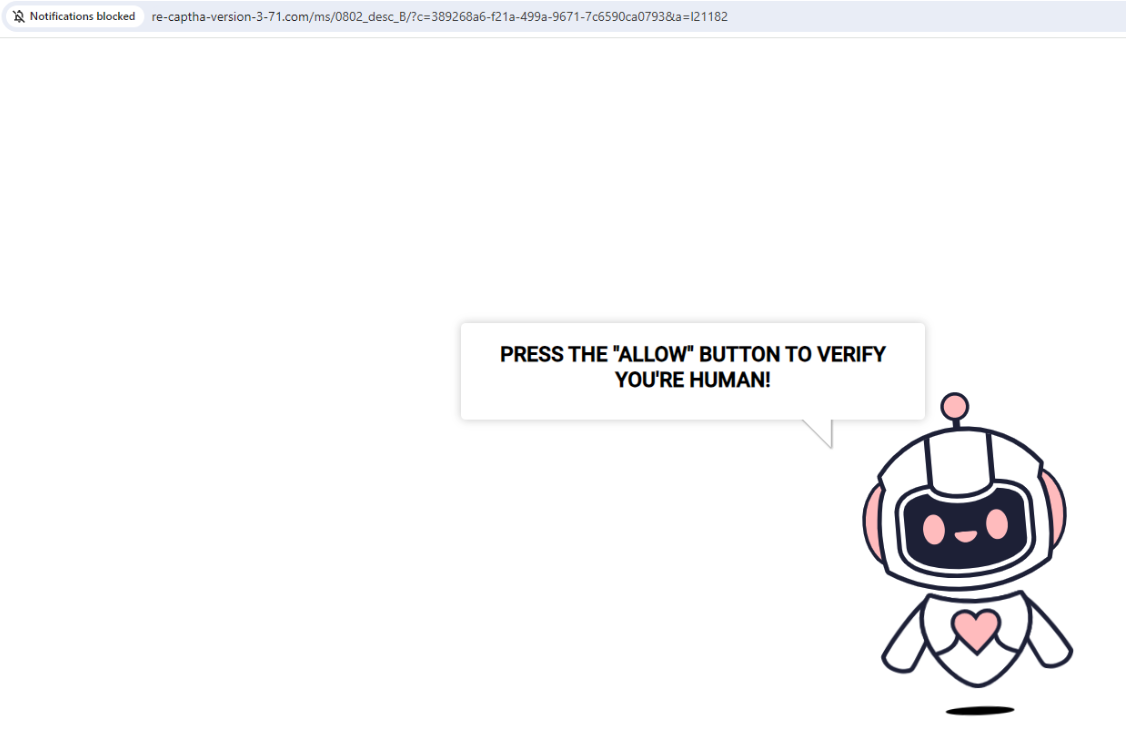

Örneğin, doğrudan yukarıdaki ekran görüntüsünde gösterilen Güvenlik bağlantısına tıklandığında, bu istek, insanları botlardan ayırmak için tasarlanmış bir CAPTCHA isteği olarak ifade edilerek ziyaretçileri site bildirimlerine izin vermeleri için kandırmaya çalışan bir web sitesine sızdırılır. Yanıltıcı CAPTCHA/bildirim isteği onaylandıktan sonra bağlantı, ziyaretçiyi Rusya’nın uluslararası hale getirilmiş bir alan adına (рпроаг) yönlendirir.[.]rf).

Bu kötü niyetli ve aldatıcı web sitesine bağlantı, Securence’ın bağlantı temizleme hizmeti kullanılarak oluşturulmuştur. Bu site, bildirimlerin bir CAPTCHA biçimi olarak kabul edilmesine yönelik bir istemi gizlemeye çalıştığında bildirim açılır pencereleri engellendi.

ABD İnternet, tüm dahili ve müşteri e-postalarının ne kadar süredir açığa çıktığına veya hatalı yapılandırma değişikliklerinin ne zaman yapıldığına ilişkin sorulara yanıt vermedi. Şirket ayrıca olayı henüz web sitesinde açıklamadı. Sitedeki son basın bülteni Mart 2020’ye kadar uzanıyor.

KrebsOnSecurity neredeyse yirmi yıldır veri ihlalleri hakkında yazıyor, ancak bu, böylesine büyük bir hatayı fark edilmeden yapmak için gereken beceriksizlik düzeyi açısından pastayı kolayca alıyor. Yetkililerin veya düzenleyicilerin bu olaya uygun tepkisinin ne olması gerektiğinden emin değilim, ancak ABD İnternet’in daha fazla şeffaflık göstermedikçe ve e-postalarını kökten yenilediğini kanıtlamadıkça kimsenin e-postasını yönetmesine izin verilmemesi gerektiği açıktır. güvenlik.