ABD hükümeti Salı günü, gelişmiş bir kötü amaçlı yazılım türü tarafından tehlikeye atılan küresel bir ağın mahkeme tarafından yetkilendirilen kesintiye uğradığını duyurdu. Yılan Rusya Federal Güvenlik Servisi (FSB) tarafından kullanılıyor.

“En gelişmiş siber casusluk aracı” olarak adlandırılan Yılan, ABD hükümetinin bir Rus devlet destekli Turla (diğer adıyla Iron Hunter, Secret Blizzard, SUMMIT, Uroburos, Venomous Bear ve Waterbug) adlı bir grubun eseridir. FSB’nin Merkez 16’sındaki birim.

Tehdit aktörü, Avrupa, Bağımsız Devletler Topluluğu (BDT) ve NATO’ya bağlı ülkelerdeki varlıklara yoğun bir şekilde odaklanma konusunda bir geçmişe sahiptir ve son faaliyetleri, Rusya tarafından desteklenen ülkeler için bir tehdit olarak görülen Orta Doğu ülkelerini dahil etmek için ayak izini genişletmektedir. bölge.

“Yaklaşık 20 yıldır bu birim […] Kuzey Atlantik Antlaşması Örgütü (NATO) üyesi hükümetlere, gazetecilere ve Rusya Federasyonu’nu ilgilendiren diğer hedeflere ait en az 50 ülkedeki yüzlerce bilgisayar sisteminden hassas belgeleri çalmak için Snake kötü amaçlı yazılımının sürümlerini kullandı.” Adalet Bakanlığı dedi.

“Bu belgeleri çaldıktan sonra, Turla onları Amerika Birleşik Devletleri’nde ve dünyanın dört bir yanında farkında olmadan Snake’in tehlikeye attığı bilgisayarlardan oluşan gizli bir ağ aracılığıyla sızdırdı.”

Etkisizleştirme, MEDUSA Operasyonu adlı bir çabanın bir parçası olarak, ABD Federal Soruşturma Bürosu (FBI) tarafından oluşturulan ve PERSEUS kod adlı, yetkililerin kötü amaçlı yazılıma “kendi hayati bileşenlerinin üzerine yazmasına” neden olan komutlar vermesine izin veren bir araç aracılığıyla düzenlendi. ” virüs bulaşmış makinelerde.

Ajans, kötü amaçlı yazılımın ağ iletişiminin şifresini çözdükten ve kodunu çözdükten sonra tasarlanan kendi kendini imha etme talimatlarının, “Yılan implantının ana bilgisayarı veya bilgisayardaki meşru uygulamaları etkilemeden kendi kendini devre dışı bırakmasına” neden olduğunu söyledi.

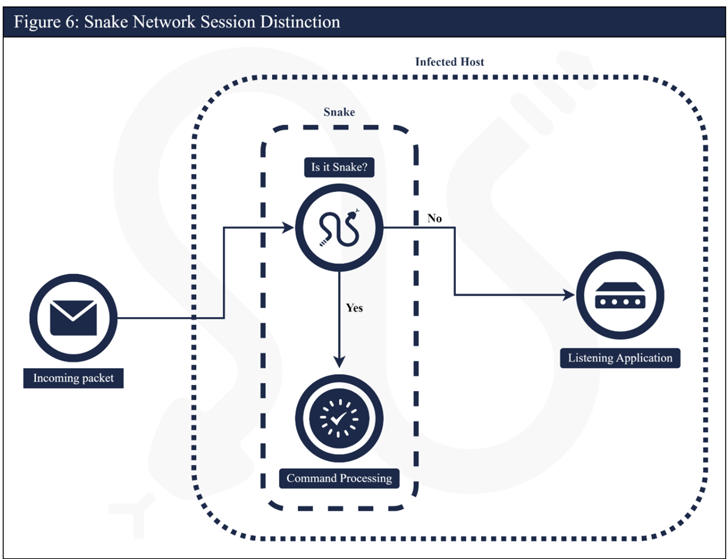

ABD Siber Güvenlik ve Altyapı Güvenliği Teşkilatı (CISA) tarafından yayınlanan bir danışma belgesine göre Snake, yüksek öncelikli hedefler hakkında uzun vadeli istihbarat toplamak için gizli bir araç olarak tasarlanmıştır ve düşmanın eşler arası (P2P) oluşturmasını sağlar. ) dünya çapında ele geçirilmiş sistemler ağı.

Dahası, P2P ağındaki birkaç sistem, gizlenmiş operasyonel trafiği FSB’nin nihai hedeflerine yerleştirilen Snake kötü amaçlı yazılımına yönlendirmek için aktarma düğümleri görevi gördü ve bu da etkinliğin tespit edilmesini zorlaştırdı.

C tabanlı platformlar arası kötü amaçlı yazılım, yeni bir gizlilik katmanı eklemek için ayrıca özel iletişim yöntemleri kullanır ve yeteneklerini artırmak ve değerli bilgilere kalıcı erişimi sürdürmek için bileşenleri enjekte etmenin veya değiştirmenin verimli bir yolunu sağlayan modüler bir mimariye sahiptir.

CISA, implantın ilk sürümlerinin 2004’ün başlarında geliştirildiğini ekleyerek, “Snake, karmaşıklığı göz önüne alındığında şaşırtıcı derecede az hata içeren implant ile dikkatli bir yazılım mühendisliği tasarımı ve uygulaması gösteriyor” dedi.

“FSB onu neredeyse sürekli yükseltme ve yeniden geliştirme aşamalarından geçirdiği için Uroburos adı uygundur.”

Gerçek Zamanlı Koruma ile Fidye Yazılımını Durdurmayı Öğrenin

Web seminerimize katılın ve gerçek zamanlı MFA ve hizmet hesabı koruması ile fidye yazılımı saldırılarını nasıl durduracağınızı öğrenin.

Koltuğumu Kurtar!

Kremlin destekli grupla ilişkili altyapı, Kuzey Amerika, Güney Amerika, Avrupa, Afrika, Asya ve Avustralya’da 50’den fazla ülkede tespit edildi, ancak hedeflemesinin daha taktiksel olduğu, hükümet ağlarını, araştırma tesislerini ve gazetecileri kapsadığı değerlendiriliyor. .

ABD’deki mağdur sektörler arasında eğitim, küçük işletmeler ve medya kuruluşlarının yanı sıra devlet tesisleri, finansal hizmetler, kritik üretim ve iletişim gibi kritik altyapı sektörleri yer alıyor.

Bu aksiliklere rağmen Turla, Windows, macOS, Linux ve Android’deki hedeflerini aşmak için bir dizi taktik ve aracı serbest bırakan aktif ve çetin bir düşman olmaya devam ediyor.

Gelişme, ABD kolluk kuvvetleri ve istihbarat teşkilatlarının Sandworm olarak adlandırılan başka bir Rus ulus-devlet aktörü tarafından kontrol edilen Cyclops Blink olarak bilinen modüler bir botnet’i silahsızlandırmasından bir yıldan biraz daha uzun bir süre sonra geldi.