ABD Hazine Bakanlığı Cuma günü, İran İstihbarat ve Güvenlik Bakanlığı (MOIS) ve İstihbarat Bakanı Esmaeil Khatib’e, ülkeye ve müttefiklerine karşı siber etkin faaliyetlerde bulundukları için yaptırımlar duyurdu.

Hazine, “En az 2007’den bu yana, MOIS ve siber aktör vekilleri, dünya çapında ve çeşitli kritik altyapı sektörlerinde bir dizi devlet ve özel sektör kuruluşunu hedef alan kötü niyetli siber operasyonlar yürüttü.” Dedi.

Ajans ayrıca İran devlet destekli aktörleri Temmuz 2022’nin ortalarında Arnavut hükümetinin bilgisayar sistemlerine yönelik yıkıcı saldırılar düzenleyerek çevrimiçi hizmetlerini askıya almaya zorlamakla suçladı.

Geliştirme, ABD Siber Komutanlığı’nın MuddyWater olarak bilinen gelişmiş kalıcı tehdidi (APT) MOIS içinde ikincil bir unsur olarak tanımlamasından yaklaşık dokuz ay sonra geldi. Ayrıca, Hazine’nin APT39 (aka Chafer veya Radio Serpens) adlı başka bir İranlı APT grubuna yönelik yaptırımlarından neredeyse iki yıl sonra geliyor.

Cuma günkü yaptırımlar, ABD işletmelerinin ve vatandaşlarının MOIS ve Khatib ile işlem yapmasını etkin bir şekilde yasaklıyor ve belirlenen kuruluşlarla işlem yapan ABD dışı vatandaşların kendileri yaptırımlara maruz kalabilir.

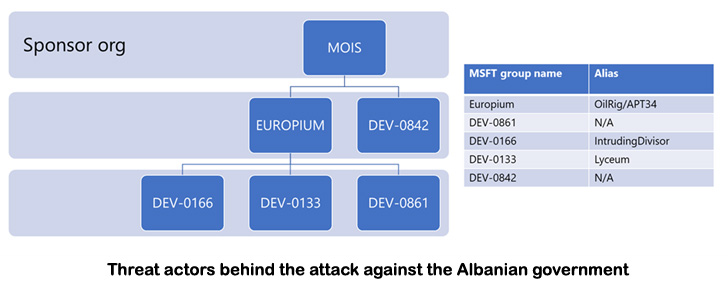

Ekonomik ablukaya denk gelen Arnavutluk hükümeti, dijital altyapıya yönelik siber saldırının “saldırganlığı gerçekleştiren dört grubun katılımıyla İran İslam Cumhuriyeti tarafından düzenlendiğini ve desteklendiğini” söyledi.

Saldırıları araştıran Microsoft, düşmanların saldırıların farklı aşamalarını gerçekleştirmek için birlikte çalıştığını ve her kümenin operasyonun farklı bir yönünden sorumlu olduğunu söyledi.

- DEV-0842, fidye yazılımı ve kötü amaçlı yazılımı silecek

- DEV-0861 ilk erişim elde etti ve verileri sızdırdı

- DEV-0166 (aka IntrudingDivisor) sızdırılan veriler ve

- DEV-0133 (aka Lyceum veya Siamese Kitten) kurban altyapısını araştırdı

Teknoloji devinin tehdit istihbarat ekipleri ayrıca, ilk erişim elde etme ve veri sızdırma ile ilgili grupları, APT34, Cobalt Gypsy, Helix Kitten veya OilRig olarak da bilinen, İran MOIS bağlantılı hacking kolektifi Europium’a bağladı.

Teknik bir derinlemesine incelemede, “Saldırganlar, daha önce bilinen diğer İranlı saldırganlar tarafından kullanılan araçların kullanıldığı verilere izinsiz giriş ve sızmasından sorumlu” dedi. “İran’ın çıkarlarıyla uyumlu diğer sektörleri ve ülkeleri hedef alan verilerin izinsiz girişinden ve sızdırılmasından sorumlu saldırganlar.”

Şirket, “İran sponsorluğundaki imha girişiminin müşteri ortamı üzerinde toplam %10’dan daha az bir etkisi olduğunu” belirten şirket, sömürü sonrası eylemlerin kalıcılık için web kabuklarının, keşif için bilinmeyen yürütülebilir dosyaların, kimlik bilgisi toplama tekniklerinin ve güvenlik ürünlerini kapatmak için savunmadan kaçınma yöntemleri.

Microsoft’un bulguları, siyasi amaçlı faaliyeti “İran’ın yıkıcı siber operasyonlarının coğrafi genişlemesi” olarak nitelendiren Google’dan Mandiant’ın önceki analiziyle örtüşüyor.

Bir Arnavut hükümeti kurbanının ağına ilk erişimin, bir SharePoint uzaktan kod yürütme kusurunun (CVE-2019-0604) başarılı bir şekilde kullanılmasıyla Mayıs 2021 gibi erken bir tarihte gerçekleştiği ve ardından Ekim 2021 arasında güvenliği ihlal edilmiş ağdan e-postanın sızdırılmasıyla gerçekleştiği söyleniyor. ve Ocak 2022.

Muhtemelen Jason adlı bir araç aracılığıyla Kasım 2021 ile Mayıs 2022 arasında ikinci bir paralel e-posta toplama dalgası gözlemlendi. Bunun da ötesinde, izinsiz girişler ROADSWEEP adlı fidye yazılımının dağıtımını gerektirdi ve sonunda ZeroCleare olarak adlandırılan kötü amaçlı bir silen kötü amaçlı yazılımın dağıtımına yol açtı.

Microsoft, yıkıcı kampanyayı, Temmuz 2022’nin ilk haftasında Mücahit-e-Khalq’a (MEK) bağlı İranlı bir hacktivist grup tarafından sahnelenen de dahil olmak üzere, İran’a yönelik bir dizi siber saldırı için “doğrudan ve orantılı bir misilleme biçimi” olarak nitelendirdi.

İran Halk Mücahitleri Örgütü (PMOI) olarak da bilinen MEK, İran İslam Cumhuriyeti hükümetini devirmek ve kendi hükümetini kurmak isteyen büyük ölçüde Arnavutluk merkezli bir İranlı muhalif gruptur.

Windows yapımcısı, “Yıkıcı saldırıda hedef alınan Arnavut kuruluşlarından bazıları, İran’daki MEK ile ilgili mesajlaşma ile daha önce siber saldırılara maruz kalan eşdeğer kuruluşlar ve devlet kurumlarıydı.” Dedi.

Ancak İran Dışişleri Bakanlığı, ülkenin Arnavutluk’a yönelik dijital saldırının arkasında olduğu yönündeki suçlamaları “temelsiz” ve “siber saldırı tehdidiyle başa çıkmak için sorumlu uluslararası çabaların bir parçası” olarak nitelendirerek reddetti.