900'den fazla web sitesi, yaklaşık 125 milyon kullanıcıya ait hassas fatura bilgileri ve kişisel olarak tanımlanabilir bilgilerin (PII) yanı sıra, çoğu düz metin olan 10 milyondan fazla şifreyi yanlışlıkla ifşa ediyor.

Bu devasa veri açığa çıkışı, mobil ve web uygulamaları oluşturmaya yönelik popüler bir geliştirme platformu olan ve kullanım kolaylığı nedeniyle yaygın güvenlik gözetimlerine yol açan, yanlış yapılandırılmış Firebase örneklerine bağlanıyor.

Sorunun Kökü: Firebase Yanlış Yapılandırmaları

Geliştiricilerin uygulamalarını oluşturmasına, yönetmesine ve büyütmesine yardımcı olan kapsamlı araç paketiyle bilinen Firebase'in güvenlik kuralları yapılandırmasında kritik bir kusur var.

Ücretsiz Web Semineri: Güvenlik Açığı ve 0 Günlük Tehditlerin Azaltılması

Güvenlik ekiplerinin 100'lerce güvenlik açığını önceliklendirmesi gerekmediğinden, hiç kimseye yardımcı olmayan Yorgunluk Uyarısı.:

- Günümüzün kırılganlık yorgunluğu sorunu

- CVSS'ye özgü güvenlik açığı ile risk tabanlı güvenlik açığı arasındaki fark

- Güvenlik açıklarının iş etkisine/riskine göre değerlendirilmesi

- Uyarı yorgunluğunu azaltmak ve güvenlik duruşunu önemli ölçüde geliştirmek için otomasyon

Riski doğru bir şekilde ölçmenize yardımcı olan AcuRisQ:

Yerinizi ayırtın

Platform, sıfır uyarıyla kolayca yanlış yapılandırmaya izin vererek yüzlerce sitenin kullanıcı kayıtlarını açığa çıkarmasına neden olur.

Bu sorun, Chattr.ai'ye yönelik ilk incelemenin ardından dikkatleri üzerine çekti ve yanlış yapılandırılmış Firebase bulut sunucuları nedeniyle internetteki açığa çıkan kişisel bilgiler için daha kapsamlı bir tarama yapılmasına yol açtı.

Açığa Çıkmış Veri Avı

Bu açığa çıkmanın boyutunu ortaya çıkarma arayışı, Python'da geliştirilen ve web sitelerindeki veya bunların yüklü JavaScript paketlerindeki Firebase yapılandırma değişkenlerini kontrol etmek için tasarlanmış basit bir tarayıcıyla başladı.

Ancak bu yaklaşım, programın çalıştırılmasından sonraki bir saat içinde hafızasının dolmaya başlaması nedeniyle hızla bir engelle karşılaştı.

Tarayıcının Logykk olarak bilinen bir ekip üyesi tarafından Go'da yeniden yazılan sonraki sürümü, selefinin bellek sızıntısı sorunlarından muzdarip olmadığı için daha verimli olduğunu kanıtladı.

Artan verimliliğe rağmen tarama süreci bir bekleme oyunuydu. Başlangıçta yaklaşık 11 gün süreceği tahmin ediliyordu ancak 5 1/2 milyon alan adının taranması 2-3 haftaya kadar uzatıldı.

Ekip ayrıca, zaman alıcı ve tekrarlanan bir süreç olan, her alanı manuel olarak kontrol etme gibi zorlu bir görevi de üstlendi.

env tarafından hazırlanan yakın tarihli bir rapor, yaklaşık 900 web sitesinin, yaklaşık 125 milyon kullanıcıya ait hassas fatura bilgileri ve kişisel olarak tanımlanabilir bilgiler (PII) dahil olmak üzere 10 milyondan fazla şifreyi yanlışlıkla açığa çıkardığını ortaya çıkardı.

Katalizör: İkincil Tarayıcı

Bu atılım Catalyst'in piyasaya sürülmesiyle geldi. Bu ikincil tarayıcı, yaygın Firebase koleksiyonlarına ve JavaScript'te açıkça belirtilenlere okuma erişimini otomatik olarak kontrol eder.

Bu araç yalnızca erişilebilir koleksiyonları tanımlamakla kalmadı, aynı zamanda 100 kayıt örnekleyerek ve koleksiyonun toplam boyutuna ilişkin bulguları tahmin ederek açığa çıkan verilerin etkisini de değerlendirdi.

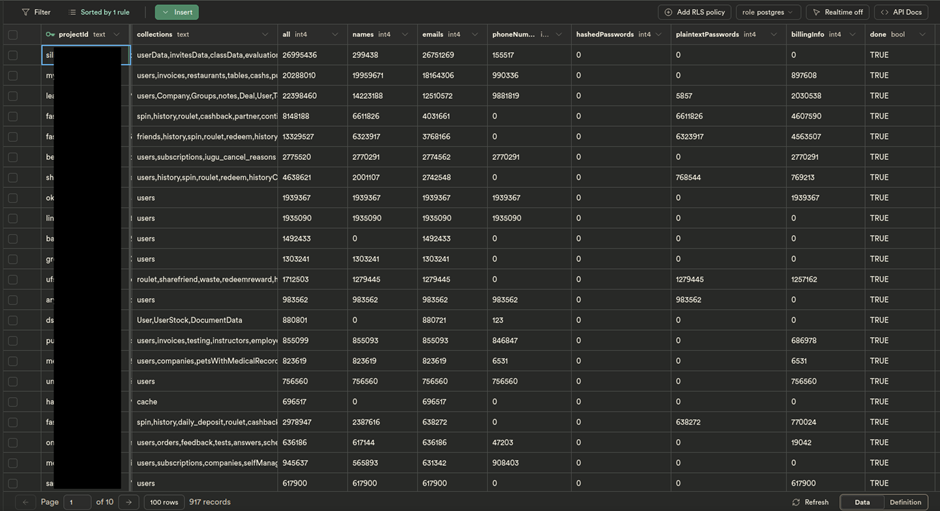

Bulgular, Firebase'in açık kaynaklı rakibi olan ve biraz ironik bir şekilde seçilen Supabase kullanılarak bir veritabanında saklandı.

Veritabanı, proje kimlikleri, web sitesi URL'leri, ad sayıları, e-postalar, telefon numaraları, karma şifreler, düz metin şifreler ve fatura bilgileri dahil olmak üzere açığa çıkan verilerin ayrıntılı kayıtlarını içeriyordu.

Endişe Verici Rakamlar

Tarama şaşırtıcı sayıları ortaya çıkardı:

- Açığa çıkan toplam kayıt: 124.605.664

- İsimler: 84.221.169

- E-postalar: 106.266.766

- Telefon Numaraları: 33.559.863

- Şifreler: 20,185,831 (önemli bir kısmı düz metin olarak)

- Fatura Bilgileri: 27.487.924

Etkilenen Önemli Siteler

En çok etkilenenler arasında şunlar vardı:

- Oda ÖYS/ÖYS'si: 27 milyon etkilenen kullanıcıya sahip, toplam kullanıcı kayıtlarının açığa çıktığı bir öğrenme platformu.

- Çevrimiçi kumar ağı: Hileli oyunlar ve en çok açığa çıkan banka hesabı ayrıntıları ve düz metin şifreleri içerir.

- Kurşun Havuç: 22 milyon etkilenen kişinin bulunduğu çevrimiçi bir potansiyel müşteri oluşturucu.

- MyChefTool: İsimlerin ve e-postaların açığa çıkmasına neden olan bir restoran işletme yönetimi uygulaması.

Ekibin etkilenen siteleri bilgilendirme çabaları, 13 gün içinde %85 teslim oranıyla 842 e-postanın gönderilmesiyle sonuçlandı.

Ancak site sahiplerinin yalnızca %24'ü yanlış yapılandırmayı düzeltti ve yalnızca %1'i e-postalara yanıt verdi.

Endişe verici bir şekilde, bulgulara yanıt olarak yalnızca iki site sahibi hata ödülü teklif etti.

Bu kapsamlı araştırma, Firebase gibi platformları kullanan geliştiriciler arasında daha iyi güvenlik uygulamalarına ve farkındalığa olan kritik ihtiyacı aydınlatıyor.

Aynı zamanda internette veri ifşa risklerinin belirlenmesi ve azaltılmasında otomatik araçların öneminin de altını çiziyor.

Siber Güvenlik haberleri, Teknik İncelemeler ve İnfografiklerden haberdar olun. Bizi LinkedIn'de takip edin & heyecan.