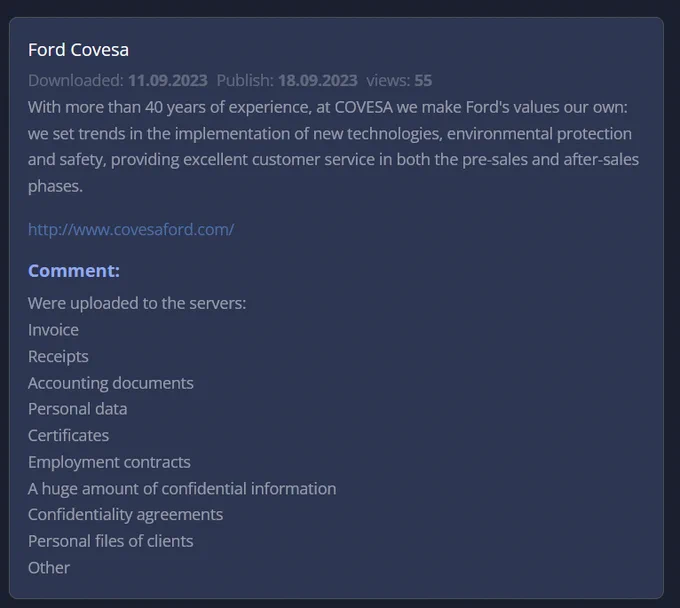

Yakın zamanda gerçekleşen bir siber saldırıda, 8BASE fidye yazılımı grubu Bu sefer İspanya’nın Barselona ve Girona eyaletlerini kapsayan dokuz merkeze sahip Ford bayilerinin önde gelen ağı COVESA’yı hedef alarak bir kez daha saldırıda bulundu.

Tehdit aktörleri, şirket ağındaki COVESA veri ihlalinin sorumluluğunu üstlenerek kurban listelerini daha da genişletti.

Dahası, hacker topluluğu şu bilgilere erişim elde ettiklerini iddia etti: hassas bilgifaturalar, makbuzlar, muhasebe kayıtları, kişisel veriler, sertifikalar ve iş sözleşmeleri dahil ancak bunlarla sınırlı olmamak üzere.

Bu iddialar fidye yazılımı grubu tarafından kendi web sitelerinde duyuruldu. karanlık web kanalı ve daha sonra sunucularına yüklenerek COVESA üzerinde etkili bir baskı oluşturdu.

Ancak COVESA veri ihlali ve etkilenen taraflar açısından olası sonuçları henüz doğrulanmadı.

COVESA veri ihlali özgünlüğü ve iddialar

Sırasında Siber Ekspres COVESA’dan açıklama almaya çalıştığında, 8BASE fidye yazılımı grubunun önemli şirketlere yönelik siber saldırı iddialarıyla ilgili bir geçmişe sahip olduğunu belirtmekte fayda var. Bu nedenle COVESA veri ihlaline ilişkin iddiaları doğrudan reddedilemez.

Öte yandan COVESA, çevrenin korunmasına ve güvenliğe öncelik verirken en son teknolojilerin uygulanmasında ön saflarda yer alan kırk yılı aşkın deneyime sahiptir.

Şirket, Barselona ve Girona eyaletlerinde yerleşik dokuz Ford Resmi Bayisi ağından oluşuyor.

Kapsamlı geçmişi, operasyonel yaklaşımı ve kazandığı itibarla COVESA, yalnızca Katalonya’nın değil, aynı zamanda ülkenin önde gelen otomotiv grupları arasında yer alıyor.

Daha önce COVESA (eski adıyla GENIVI Alliance), GENIVI Alliance sistemi içinde bir DLT güvenlik açığıyla karşı karşıya kalmıştı. Bu güvenlik açığı 2021 yılında CVSS v3 puanı 9,8 ile tespit edildi.

Düşük saldırı karmaşıklığıyla uzaktan yararlanılabileceği ve potansiyel olarak uzaktan kod yürütülmesine veya uygulama çökmelerine yol açabileceği değerlendirildi.

COVESA, olası güvenlik açıklarını azaltmak için etkilenen ürünün en son sürümüne yükseltme yapılmasını önerdi.

Ek olarak CISA, kullanıcılara ağ açıklarını en aza indirme ve Sanal Özel Ağlar (VPN’ler) gibi güvenli uzaktan erişim yöntemlerini kullanma gibi savunma önlemleri almalarını tavsiye ediyor.

8Base fidye yazılımı grubunun en son siber saldırı iddiaları

Bu COVESA veri ihlalinin yanı sıra, 8Base fidye yazılımı grubu da çeşitli şirket ve kuruluşları ayrım gözetmeden hedef almasıyla ün kazandı.

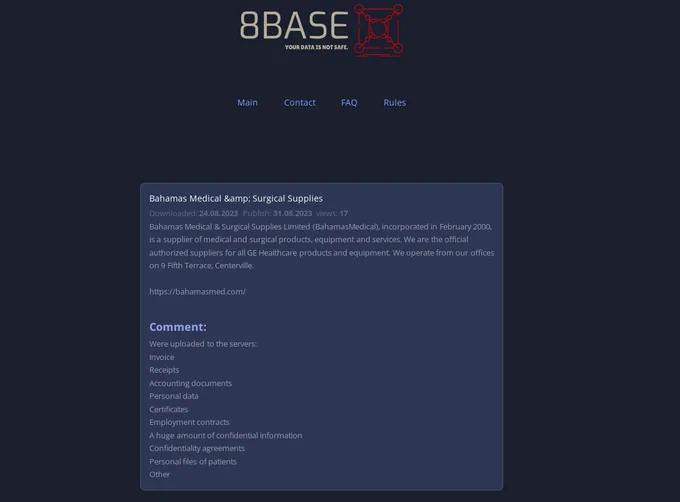

Öne çıkan olaylardan biri Bahamalar Tıbbi ve Cerrahi Malzemelerine yapılan saldırıydı.

Cyber Express yakın zamanda saldırıyı ele aldı ve tehdit aktörlerinin tehlikeye atılmış verileri yayınlamak için son tarihi 31 Ağustos 2023 olarak belirlediklerini ortaya çıkardı.

VMware’den gelen son bilgiler grubun faaliyetlerine ışık tutuyor.

Mart 2022’den bu yana faaliyet gösteren 8Base, en üretken fidye yazılımı çetelerinden biri haline geldi ve etkilenen kurbanlar açısından yalnızca LockBit 3 çetesinin gerisinde kalıyor.

Haziran 2023’te VMware’in analizi, 8Base’in son 30 gün içinde yaklaşık 80 kurbanı hedef aldığını ortaya çıkardı.

8Base’in ağırlıklı olarak hedeflediği sektörler arasında ticari hizmetler, finans, üretim ve BT yer alıyor. Grubun imza taktiklerinden biri, çifte gasp yöntemlerini kullanan “adlandır ve utandır” yaklaşımını içeriyor.

Bu, talep edilen fidye ödenmediği sürece şifrelenmiş dosyaların yayınlanması tehdidini içerir. Amaç, mağdurun markasını veya itibarını zedeleyebilecek hassas bilgileri ifşa ederek itibarına zarar vermektir.

VMware’e göre, 8Base’in fidye yazılımı kampanyalarındaki artışa rağmen, grubun kimliği, operasyonel teknikleri ve motivasyonları da dahil olmak üzere grupla ilgili önemli ayrıntılar büyük ölçüde anlaşılması zor.

Bununla birlikte, grubun sızıntı sitesi, kamuya açık iletişimleri ve üslup seçimleri üzerine yapılan bir analiz, zaten güvenliği ihlal edilmiş verileri tedarik etmesi veya gasp için veri sızıntısı platformlarıyla işbirliği yapmasıyla bilinen bir grup olan RansomHouse’a benzerlik olduğunu gösteriyor.

Medya Yasal Uyarısı: Bu rapor, çeşitli yollarla elde edilen iç ve dış araştırmalara dayanmaktadır. Sağlanan bilgiler yalnızca referans amaçlıdır ve bu bilgilere güvenme konusunda tüm sorumluluk kullanıcılara aittir. Cyber Express bu bilgilerin kullanılmasının doğruluğu veya sonuçları konusunda hiçbir sorumluluk kabul etmez.