‘VexTrio’ adlı daha önce bilinmeyen bir trafik dağıtım sistemi (TDS) en az 2017’den beri aktif ve 70.000 siteden oluşan devasa bir ağ aracılığıyla 60 bağlı kuruluşa siber suç operasyonlarında yardımcı oluyor.

Trafik Dağıtım Sistemleri (TDS), ziyaretçinin işletim sistemi, IP adresi, cihazı, coğrafi bölgesi ve diğer kriterlere göre gelen trafiği alıp kullanıcıyı başka bir siteye yönlendiren hizmetlerdir.

Meşru nedenlerden ötürü, bağlı kuruluş pazarlamasında yaygın olarak bir TDS kullanılır. Ancak siber suçlarda, şüphelenmeyen kullanıcıları kimlik avı sayfaları, yararlanma kitleri ve kötü amaçlı yazılım bırakma siteleri gibi kötü amaçlı hedeflere yönlendirirler.

Böyle bir vaka, yakın zamanda Ünite 42 raporunda vurgulanan ve operasyonun aktif kaldığına ve gelişmekte olduğuna dair kanıt sunan Parrot TDS’dir.

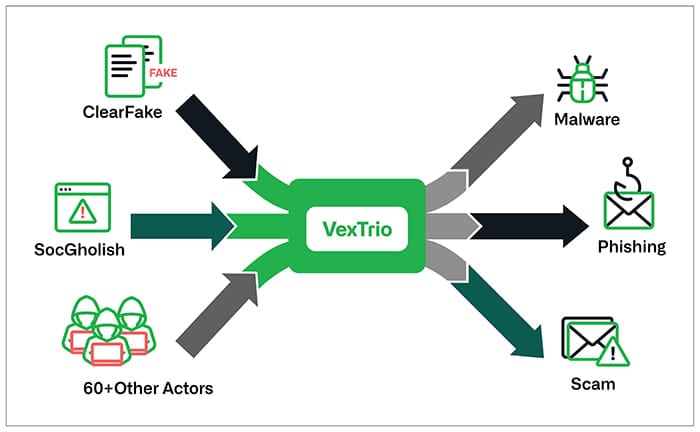

Infoblox tarafından hazırlanan yeni bir rapor, diğerlerinin yanı sıra ClearFake ve SocGholish gibi kötü şöhretli siber suç kampanyaları ve operatörlerle çalışan VexTrio adlı çok daha büyük ölçekli bir TDS operasyonuna odaklanıyor.

2017’den beri siber suçlara hizmet ediyoruz

VexTrio, Infoblox tarafından siber suç ortamında son derece yaygın bir varlık olarak tanımlandı ve kötü amaçlı içeriğin dağıtımında merkezi bir rol oynayan devasa bir ağı yönetiyor.

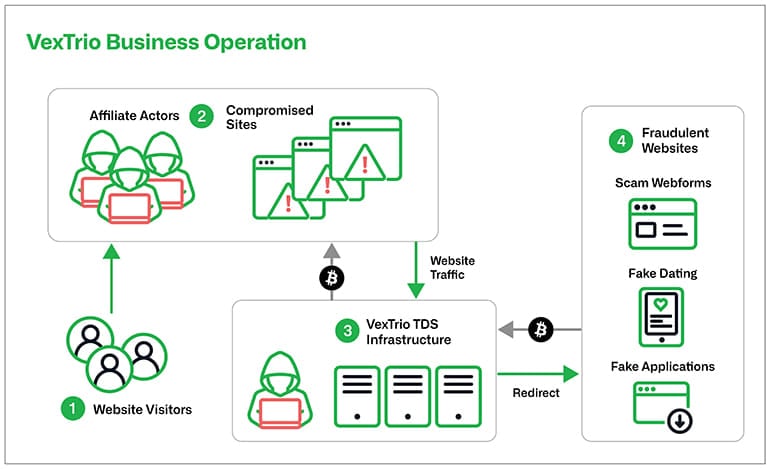

VexTrio, güvenliği ihlal edilmiş 70.000’den fazla siteyi kontrol ediyor; bu da geniş erişiminin bir kanıtıdır ve platformun, çok çeşitli web siteleri ve hizmetler üzerinden ziyaretçilere kötü amaçlı içerik dağıtmasına olanak tanır.

Tipik olarak siteler, savunmasız sitelerin HTML’sine kötü amaçlı yönlendirme komut dosyaları eklemek için saldırıya uğrar. Diğer durumlarda, tehdit aktörleri kendi web sitelerini oluşturur ve trafik oluşturmak için siyah şapka SEO taktiklerini kullanır.

Platform, siber suç gruplarından para karşılığında aracı trafik komisyoncusu görevi görüyor ve kontrolü altındaki sitelerin ziyaretçilerini müşterilerin kötü niyetli hedeflerine yönlendiriyor.

VexTrio ayrıca, güvenliği ihlal edilmiş web siteleri gibi kaynaklarından gelen trafiği VexTrio’nun TDS sunucularına ileten en az 60 kuruluş veya bağlı kuruluşla ortaklık kurarak erişimini genişletiyor.

Kaynak: Infoblox

Infoblox, vakaların dört yıla kadar sürdüğünü, yüksek düzeyde güven ve karşılıklı fayda gösterdiğini gözlemlediğinden bu ortaklıkların kısa ömürlü görünmediğini belirtiyor.

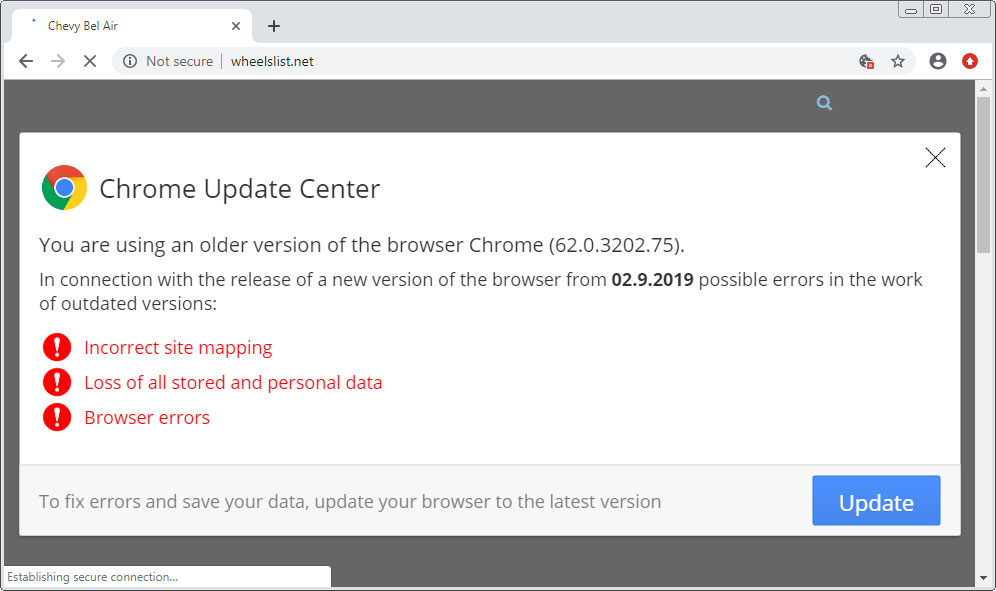

VexTrio’nun ortaklarından biri, saldırıya uğramış sitelerde ziyaretçilere, cihaza kötü amaçlı yazılım yükleyen sahte tarayıcı güncellemeleri yüklemelerini söyleyen uyarılar görüntüleyen bir kötü amaçlı yazılım kampanyası olan ClearFake’tir.

ClearFake, beş aydır VexTrio üyesidir ancak trafiği doğrudan platformun TDS sunucularına iletmek yerine ara yönlendirme noktası olarak Keitaro hizmetini kullanır.

Infoblox’a göre SocGholish kötü amaçlı yazılım kampanyası da en az Nisan 2022’den beri VexTrio ile işbirliği yapıyor ve orta nokta sıçraması için de Keitaro TDS hizmetine güveniyor. Tarihsel olarak SocGholish, fidye yazılımı çeteleri tarafından kurumsal ağlara ilk erişim sağlamak için kullanılıyordu.

Kaynak: BleepingComputer

Birden fazla tehdit aktörünü içeren saldırı zincirlerindeki çeşitlilik ve karmaşıklık, VexTrio etkinliğinin haritalanmasını, tespit edilmesini ve azaltılmasını zorlaştırıyor.

Çeşitli gelir kaynakları

Üstelik analistler, VexTrio ve bağlı kuruluşlarının, kurbanları bağlı kuruluş bağlantıları aracılığıyla güvenilir sitelere yönlendirerek gelir elde etmek için meşru platformlardan gelen yönlendirme programlarını sıklıkla kötüye kullandığını buldu.

VexTrio ve bağlı kuruluşları, operasyonlarını meşru hizmetlerle iç içe geçirerek, hem kullanıcıların hem de güvenlik sistemlerinin kötü niyetli faaliyetlerini fark etmesini daha da zorlaştırıyor.

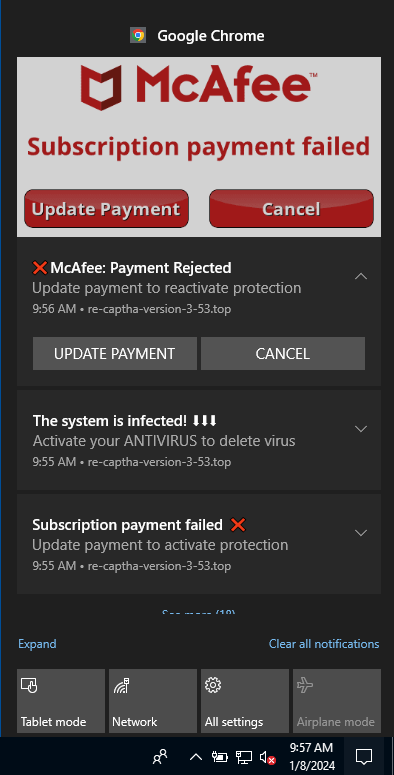

Infoblox’un raporu, grubun yönlendirme oluşturma çabalarında kullandığı ‘robot CAPTCHA’ adlı kurnaz ve aldatıcı bir VexTrio kampanyasını vurguluyor.

Bu kampanyada, güvenliği ihlal edilmiş siteleri ziyaret eden kullanıcılar meşru bir CAPTCHA testine yönlendiriliyor; bu test, kullanıcıyı ‘İzin Ver’ düğmesini tıklatmaya kandırıyor ve yanlışlıkla web sitesine kullanıcının tarayıcısı aracılığıyla anlık bildirimler gönderme izni veriyor.

Ardından, VexTrio’nun sunucuları kurbana her an sistem uyarıları, AV uyarıları ve diğer güvenilir görünen uyarılar gibi görünen sahte bildirimler gönderebilir. VexTrio, kullanıcının tarayıcı verilerine göre dili dinamik olarak ayarlamak için JS modüllerini kullanarak bu uyarıların doğru dilde olmasını bile sağlar.

Kaynak: Infoblox

Yanıltıcı bildirimlere tıklamak, kurbanları VexTrio için yönlendirme geliri sağlayan açılış sayfalarına yönlendirebilir.

Gelir akışları ve enfeksiyon zincirlerindeki karmaşıklık, esneklik ve çeşitlilik göz önüne alındığında, sitelerini tanımlamak ve haritalamak sağlam bir ilk adım olmasına rağmen VexTrio’yu ortadan kaldırmak çok zor olacak.

Infoblox, kullanıcıların göz atmalarını yalnızca SSL sertifikalı sitelerle sınırlandırarak, tarayıcılarında anlık bildirimleri engelleyerek ve açılır pencere reklamlarının yüklenmesini engelleyebilecek reklam engelleme araçlarını kullanarak tehdidi azaltmalarını öneriyor.