ÖNEMLİ NOKTALAR

- ReversingLabs’taki siber güvenlik araştırmacıları, bilgisayar korsanlarının, kripto para madenciliği yapmak amacıyla Ultralytics AI kitaplığını birleştirmek için kötü amaçlı kod kullandığını keşfetti.

- Bilgisayar korsanları kütüphanenin derleme sisteminden yararlandı ve XMRig madencilik yazılımını 8.3.41 ve 8.3.42 güncellemelerine enjekte etti.

- Saldırıda, sisteme erişim sağlamak için GitHub Actions Script Injection ve sahte çekme istekleri kullanıldı.

- 60 milyondan fazla indirmeyle ele geçirilen kütüphane, hasar madencilikle sınırlı olsa da risk oluşturuyordu.

- Geliştiricilerin ve kullanıcıların benzer olaylardan kaçınmak için yazılım güncellemelerini ve kaynaklarını doğrulaması gerekir.

ReversingLabs’ın (RL) Hackread.com ile paylaştığı son araştırması, popüler bir yapay zeka kütüphanesinin “Ultralitik“ başkası için gizlice kripto para birimi madenciliği yapıyor. Bu, bir bilgi hırsızı yayan kötü amaçlı aiocpa Python paketinin yakın zamanda keşfedilmesinin ardından geldi.

4 Aralık’ta, Ultralytics için bir güncelleme (sürüm 8.3.41), Python yazılımının deposu olan Python Paket Dizinine (PyPI) ulaştı. Ancak depoya başka bir şey daha çarptı: Bilgisayar korsanları, yazılımı yayına hazırlayan projenin yapım ortamına sızmıştı.

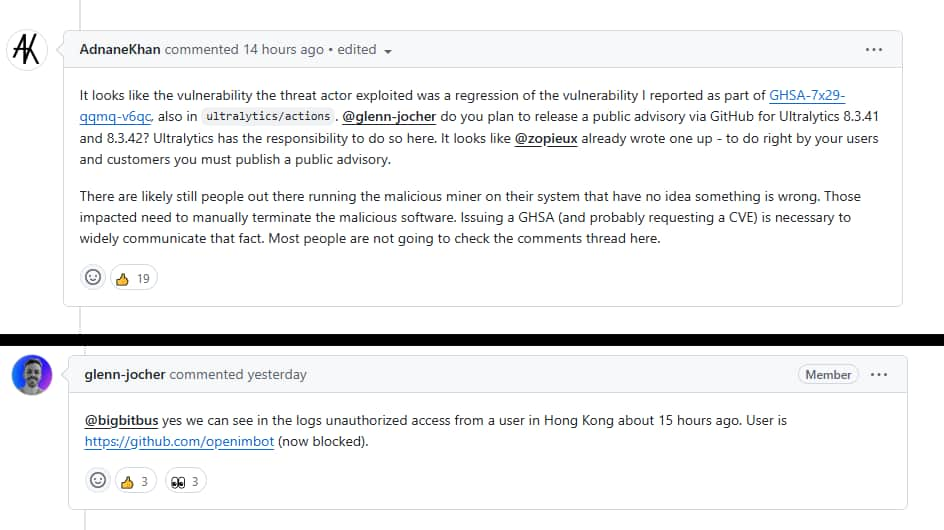

Kötü niyetli aktörlerin derleme ortamını tehlikeye atması ve kod inceleme süreci tamamlandıktan sonra kötü amaçlı kod enjekte etmesi nedeniyle GitHub deposundaki içerik, eşleşen PyPI paketinin içeriğiyle eşleşmedi.

Değiştirilen kod, bir kripto para madencisi olan XMRig adlı bir programı indirdi. RL’nin raporuna göre en kötü yanı, ertesi gün yayınlanan sözde bir “düzeltmenin” (sürüm 8.3.42) bile virüslü olmasıdır.

Bunun nedeni, projeyi sürdürenlerin güvenlik açığını tespit edememesi ve bunun sonucunda, olayı ele alan ve aynı kötü amaçlı kodu içeren güvenli bir yükseltme görevi gören 8.3.42 sürümünün ortaya çıkmasıydı. Aynı gün, bu tedarik zinciri saldırısını çözen temiz bir sürüm olan 8.3.43 yayınlandı.

Bilgisayar korsanlarının içeri nasıl girdiğini merak ediyorsanız, her şey GitHub Actions Script Injection’ı kullanarak güvenilir bir npm paketi olan @solana/web3.js’nin derleme ortamına girmekle başladı. Bu enjeksiyon, kötü niyetli bir aktörün ultralitik/eylemler kullanarak herhangi bir deponun çatalını oluşturmasına ve başlığında enjeksiyon yükü kodu bulunan bir şubeden çekme isteği oluşturmasına olanak sağladı.

Daha sonra, kötü niyetli olarak hazırlanmış iki çekme isteği #18018 ve #18020, tehlikeye atılan ortama arka kapı erişimini sağlamak için tasarlandı. Bu çekme isteğinin arkasındaki kullanıcı hesabı, openimbot ve kötü amaçlı yükün yürütülmesinden sonra kurulan uzak bağlantı, ultralytics bakımcıları tarafından sağlanan bilgilere dayanarak Hong Kong’dan başlatıldı. Aktörler, akıllıca hazırlanmış başlıklarla sahte çekme istekleri oluşturarak, sistemi kötü amaçlı kodlarını çalıştırması için kandırdılar.

Etki: 60 milyon indirme ve 30.000 GitHub yıldızı

Ultralytics’in 60 milyondan fazla indirmeye ve 30.000 GitHub yıldızına sahip olduğu göz önüne alındığında, bu saldırının milyonları etkileme potansiyeli vardı, bu da onun yaygın kullanımına işaret ediyor. Neyse ki hasar kripto para madenciliğiyle sınırlı görünüyor.

Ancak bu olay, yazılım tedarik zincirlerinin ne kadar savunmasız olabileceğini gösteriyor. Kötü niyetli aktörler, arka kapılar veya uzaktan erişim araçları gibi daha tehlikeli kodları kolayca enjekte edebilirdi. Bu, geliştiricilerin yapay zeka projelerini korumak için her aşamada dikkatli olmaları gerektiği anlamına geliyor.

Ayrıca geliştiricilerin güvenilmeyen kaynaklardan gelen kod değişikliklerini tekrar kontrol etmesi ve kullanıcıların güvenilir kaynaklardan yazılım indirip güncel tutması gerektiğini vurgulayarak yazılım güvenliğinin önemini de gösteriyor.

İLGİLİ KONULAR

- Python Yürütülmesini Etkinleştiren ChatGPT Korumalı Alan Kusurları

- PyPI, Python Paketleri Aracılığıyla Sistemlere Sızmak İçin Kullanılıyor

- PythonHer Yerde Bulut Platformu Fidye Yazılımını Barındırmak İçin Kötüye Kullanılıyor

- Qubitstrike Kötü Amaçlı Yazılım, Cryptojacking için Jupyter Notebook’ları Etkiliyor

- VMCONNECT: Python Araçlarını Taklit Eden Kötü Amaçlı PyPI Paketi