bu kötü amaçlı yazılım analiz araçları bir tehdidin sistemde ne gibi eylemlerde bulunduğunu hızlı ve etkili bir şekilde bilmemize izin verin. Bu sayede oluşturulan dosyalar, ağ bağlantıları, kayıt defterindeki değişiklikler vb. ile ilgili tüm bilgileri kolayca toplayabilirsiniz.

Bu nedenle, bu hedefe ulaşmak için, bir tehdidi farklı yaklaşımlarla analiz etme imkanı sağlayan birçok kaynak ve araç mevcuttur.

Kötü Amaçlı Yazılım Analizi Nedir?

İşlevselliği belirleme sürecidir. virüsleri, solucanları, fidye yazılımlarını, reklam yazılımlarını ve casus yazılımları içeren kötü amaçlı yazılım çeşitlerinin kökeni ve etkisi.

Hepimiz çok iyi biliyoruz ki, dolaşan kötü amaçlı yazılımlar internet dünyasındaki en iyi bilinen ve büyük işletmelerden biridir ve sürekli artan kötü amaçlı yazılım vebası önümüzdeki yıllarda daha da artacaktır.

Siber suçun ticarileşmesiyle birlikte, kötü amaçlı yazılım çeşitleri endişe verici bir oranda büyümeye devam ediyor ve bu, birkaç koruyucuyu arka ayaklarına yerleştiriyor. Kötü amaçlı yazılım analizi kavramları veri bilimi ve insan anlayışında karmaşık bir teknoloji karışımına dönüşmüştür.

Bu, kötü amaçlı yazılım kod analiz araçlarına sahip olmanın maliyetinin genellikle ortalama ticari kuruluşlar ve gruplar için kapsam dışında kalmasına neden oldu. Bu nedenle, analist, açık kaynaklı kötü amaçlı yazılım analiz araçlarını kullanarak, yaşam döngüsündeki çeşitli saldırılar hakkında bilgi edinirken, farklı kötü amaçlı faaliyetler varyantlarının gerekli tüm belgelerini kolayca test edebilir ve tanımlayabilir.

Bu nedenle, bugünün gönderisinde sizinle sadece en iyilerinden bazılarını paylaşacağız. kötü amaçlı yazılım analiz araçları analiz etmek istediğimiz kötü amaçlı kodun ne yaptığını bildiğimizde düşünmek. Şimdi çok zaman kaybetmeden başlayalım ve aşağıda bahsettiğimiz tüm listeyi inceleyelim.

- Cuckoo Sandbox Otomatik Kötü Amaçlı Yazılım Analizi İndirme

- Zeek Ağ Güvenlik İzleyicisi

- Netcat Dinamik Kötü Amaçlı Yazılım Analiz Aracı

- Çocuk Kuralları

- Kaynak Hacker Kötü Amaçlı Yazılım Analiz Aracı

- Dependency Walker Kötü Amaçlı Yazılım Analizi

1. Cuckoo Sandbox Otomatik Kötü Amaçlı Yazılım Analiz Aracı

Cuckoo Sandbox bir otomatik kötü amaçlı yazılım analiz aracı2010’da Google Summer of Code projesinde yerleşik olarak bulundu. Temel olarak, Windows, OS X, Linux ve Android için hatalı veri analizini otomatikleştiren açık kaynaklı bir araçtır.

Ayrıca, verilen her dosyanın uzak ortamlarda nasıl çalıştığı hakkında özel ve temel geri bildirim sağlar, bu nedenle, kötü amaçlı yazılıma maruz kalma ve koruma şirketleri, muhtemelen kötü amaçlı veri hazineleri arasında manuel olarak gezinme yükünü azaltmak için Cuckoo’yu kullanır. Modüler düzeni, hem yazma hem de işleme aşamaları için kolayca özelleştirilebilir hale getirir ve makul bir şekilde, son yıllarda en yaygın kullanılan açık kaynaklı araçlardan biri haline gelmiştir.

Özellikler:-

- Yapıları otomatik olarak sindir

- Tüm şüpheli verileri analiz edin

- 0 günlük ATP tehditlerini tanımlayın ve izole edin

- Saldırganları tanımlayın

- Karşı istihbarat ve siber savaş

2. Zeek Ağ Güvenlik İzleyicisi

Zeek ücretsiz ve açık kaynaklı bir güvenlik analiz aracı 1994 yılında Vern Paxson tarafından geliştirilmiştir. Temel olarak, bir ağ saldırı tespit sistemi olarak kullanılabilir, ancak ağ olaylarının yeni bir canlı yorumuyla ve bu güvenlik aracıyla ilgili en ilginç şey, BSD lisansı altında yayınlanmasıdır.

Zeek ağı, yalnızca canlı veya kayıtlı ağ trafiğini analiz eder ve belirsiz olaylar oluşturmak için dosyaları izler. Ancak, bir e-posta göndermek, bir uyarıyı yükseltmek, bir sistem komutu yürütmek, bir dahili metriği güncellemek ve hatta farklı Zeek komut dosyasını çağırmak gibi çeşitli eylemleri gerçekleştirmek için oluşturulmuştur.

Özellikler:-

- Daha iyi veri kaynakları

- Corelight sensörü

- Açık kaynak çerçevesi

3. Netcat Dinamik Kötü Amaçlı Yazılım Analiz Aracı

Netcat, TCP ve UDP kullanarak ağ bağlantılarını incelemek ve bunlara yazmak için uygulanan bir araçtır. Netcat, sağladığı bağlantı noktası tarama, bağlantı noktası yönlendirme, tünel oluşturma, proxy oluşturma ve daha pek çok özellik nedeniyle İsviçre Çakısı olarak da bilinir.

Temelde Dinamik Kötü Amaçlı Yazılım Analizi gerçekleştiren harika bir araçtır, çünkü bir kötü amaçlı yazılım analistinin ihtiyaç duyabileceği hemen hemen her ağ bağlantısını oynatabilir. Ayrıca, herhangi bir portta gelen ve giden bağlantılar yapmak için kullanılabilir ve sadece istemci modunda bile sadece katılmak için ve sunucu modunda dinleme için de uygulanabilir.

Özellikler:-

- bağlantı noktası taraması

- tünel açma

- bağlantı noktası yönlendirme

- proxy

3. Çocuk Kuralları

Yara temel olarak “Yine Başka Bir Özyinelemeli Kısaltma” anlamına gelir ve aslında Cuckoo’da açıklandıktan sonra metinsel veya ikili modellere dayalı olarak tek tek kötü amaçlı yazılımları analiz etmek için kullanılan açık kaynaklı bir kötü amaçlı yazılım analiz aracıdır.

Yara’yı kullanan araştırmacılar, kötü amaçlı yazılım sorunlarının sınıflandırmalarını yalnızca kalıplara dayalı olarak kaydeder ve bu bilgiler yalnızca kurallar olarak bilinir. Ayrıca, araştırmacıların görünüşte benzer kötü amaçlı yazılım türevlerini tanımlamasına ve sınıflandırmasına olanak tanır, böylece Cuckoo’da kullanmak üzere birleştirilebilirler.

Hatta Yara Kuralları, Karşılaştığımız kötü amaçlı yazılım örneklerini sınıflandırmamıza yardımcı olmak için Uç Nokta Tespitimize eklenmiştir ve yalnızca yanıt çerçevesine eklenmiştir.

Özellikler:-

- Aynı koşulları birçok dizgeye uygula

- dizeleri sayma

- Belirli bir konumdaki verilere erişme

- Maç uzunluğu

- Yürütülebilir giriş noktası

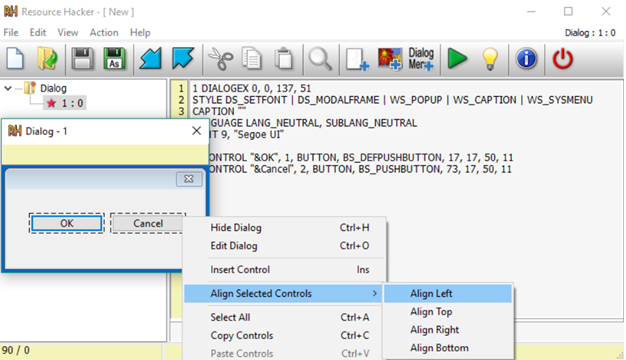

4. Kaynak Hacker Kötü Amaçlı Yazılım Analiz Aracı

Resource Hacker, 32 ve 64 bit Windows yürütülebilir dosyalarındaki kaynakları gözlemlemek, ayıklamak ve genellikle kaynaklarla çalışmak için kullanılan akıllı ve ücretsiz bir kötü amaçlı yazılım analiz aracıdır. Temel olarak, uygulamayı bir EXE dosyası başlatmak, içerdiği simgeleri veya bitmapleri taramak için kullanabilir ve istediğiniz yerde kullanabilmeniz için kaydedebilirsiniz.

Temel olarak, Kaynak Hacker ayrıca imleçler, AVI videoları, resimler, menüler, diyaloglar, formlar, sürüm verileri ve daha pek çok farklı türdeki kaynaklara erişebilir ve bunları görüntüleyebilir. Kaynakların bulunmasının zor olabileceğini hepimiz çok iyi biliyoruz ve bunlar bir yerlerde bir DLL veya OCX dosyasında saklanıyor.

Kaydedilmeyebilirler ve değiştirilmeleri beklenmeyen veya istenmeyen etkilere neden olabilir. Ancak program size bir fırsat ve uygun bir istikrar sağlıyor, bu nedenle gerçekten denemeye değer.

Özellikler:-

- Kaynakları dışa aktar

- Sistemi değiştir

- Simge kaynakları

- Teller

5. Dependency Walker Kötü Amaçlı Yazılım Analizi

Dependency Walker, herhangi bir 32-bit veya 64-bit Windows’u basitçe tarayan ve tüm alt modüllerin hiyerarşik bir ağaç diyagramını oluşturan ücretsiz bir hizmettir. Ayrıca, verilerin tam yolu, taban adresi, sürüm numaraları, makine türü, hata ayıklama verileri ve daha pek çok şey dahil olmak üzere her kayıt hakkında belirli bilgilerle birlikte gereken minimum dosya kümesini sunar.

Ayrıca, modüllerin depolanması ve yürütülmesi ile ilgili sistem hatalarının giderilmesine de hizmet eder. Tüm bunların yanı sıra, eksik modüller, geçersiz modüller, içe/dışa aktarma uyumsuzlukları, döngüsel bağımlılık kusurları, uyumsuz makine türleri ve modül başlatma çökmeleri gibi birçok yaygın uygulama engelini de algılar.

Özellikler:-

- Eksik dosyaları algılar

- Geçersiz dosyaları algılar

- Uyumsuz CPU modül türlerini algılar

- Döngüsel bağımlılık hatasını algılar

Çözüm

en iyilerin listesi Kötü Amaçlı Yazılım Analiz Araçları her gün inşa etmek ve büyümek için genişliyor, çünkü siber suçlar kâr etmeye devam ettiği sürece, saldırganlar yöntemlerini geliştirmeye devam edecek ve işletmeler av olmaya devam edecek.

Açık kaynaklı araç yaratıcılarının çalışmalarına teşekkür etmeliyiz, böylece her analist bilgi, zeka ve deneyim alabilir ve aktif olarak birlikte çalışabilir. Bu yüzden burada, en iyi 6 kötü amaçlı yazılım analiz aracıyla ilgili tüm bilgileri verdik.

Bu yüzden, sadece onları deneyin ve hangisinin size en uygun olduğunu görün ve bu gönderiyi beğendiyseniz, bu gönderiyi arkadaşlarınızla, ailenizle ve sosyal profillerinizle paylaşmayı unutmayın.

Bizi Linkedin’den takip edebilirsiniz, heyecan, Facebook günlük Siber Güvenlik ve hack haber güncellemeleri için.

Ayrıca Okuyun

Sızma Testi için En İyi 10 Açık Kaynak İstihbarat Aracı (OSINT Araçları) – 2022

2022’nin En İyi 10 Gelişmiş Uç Nokta Güvenliği Aracı