Daha önce Chess.com, Hackread.com’a, kötü niyetli tehdit aktörlerinin, herkese açık kullanıcı verilerini elde etmek için platformun API’sindeki “arkadaş bulma” özelliğinden yararlandığını doğrulamıştı.

10 Kasım 2023’te, Hackread.com özel olarak rapor edildi Tehdit aktörlerinin Chess.com kullanıcılarından bilgiler içeren bir veri tabanını açığa çıkardığını söyledi. Yaklaşık 828.327 kullanıcıyı içeren veritabanı, kötü şöhretli İhlal Forumlarında sızdırıldı.

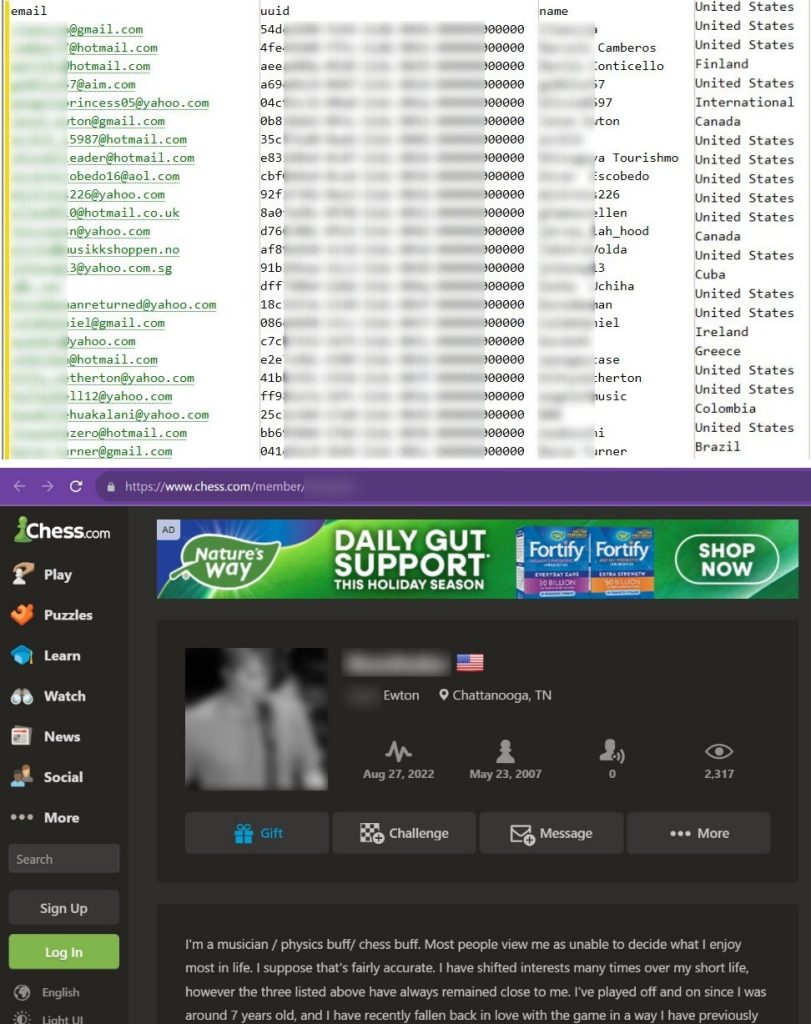

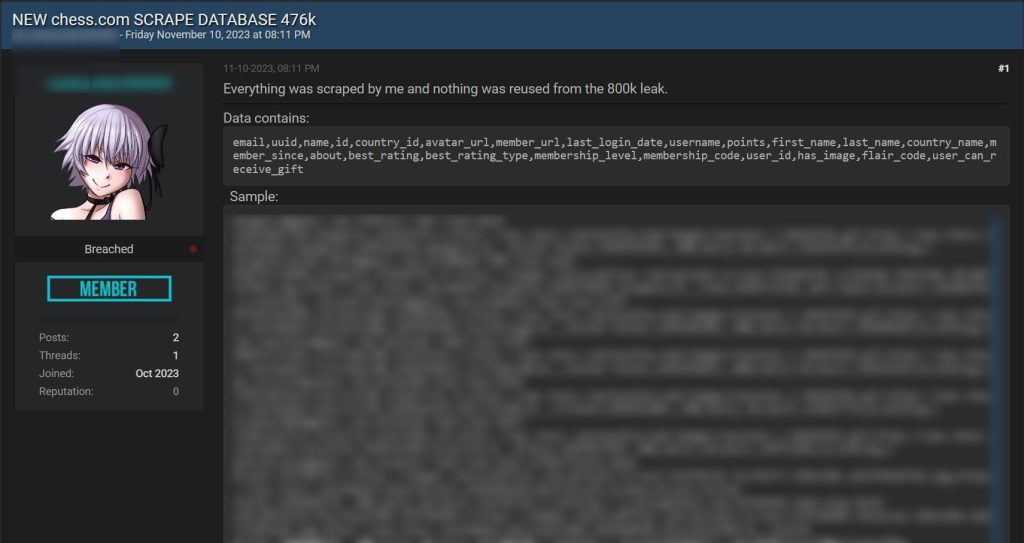

Hafta sonu, farklı bir tehdit aktörü Chess.com’dan başka bir veri tabanını sızdırdı ve satranç tutkunları ve sosyal ağlar için yaygın olarak kullanılan çevrimiçi platformun yaklaşık 500.000 (476.121) kullanıcısını etkiledi.

İlginç bir şekilde, bu forumda başka bir tehdit aktörünün de bir bilgiyi sızdırdığı görüldü. LinkedIn’den kazınmış veritabanı sadece birkaç gün önce, 25 milyon kullanıcının bilgilerinin yer aldığı aynı forumda.

Önceki veri ihlaline benzer şekilde, son olay da hassas bilgilerin açığa çıkmasını içeriyor. Ele geçirilen veriler arasında tam adlar, kullanıcı adları, profil bağlantıları, e-posta adresleri, kullanıcıların menşe ülkeleri, avatar URL’leri (profil resimleri), Evrensel Benzersiz Tanımlayıcı (UUID), kullanıcı kimlikleri ve kayıt tarihleri yer alıyor.

Breach Forums’daki bir gönderide tehdit aktörü, yakın zamanda yayınlanan veri sızıntısının farklı olduğunu ve 800.000 kazınmış kaydın yer aldığı önceki sızıntıyla ilgisiz olduğunu belirtti.

Tehdit aktörüne göre, önceki sızıntıya ait hiçbir veri mevcut sızıntıya dahil edilmedi. “Her şey benim tarafımdan kazındı ve 800 bin dolarlık sızıntıdan hiçbir şey yeniden kullanılmadı” aktör yazdı.

Hackread.com tarafından yapılan hızlı bir analiz, aktörün iddialarının gerçek olduğunu ve önceki sızıntıdan hiçbir veri alınmadığını doğrulayabilir.

4 Ek Chess.com Veri Parçası Bekleyin

Hackread.com, İhlal Forumlarındaki tehdit aktörlerinin faaliyetlerini izlediğinden beri, Chess.com’un ilk veri sızıntısından sorumlu olan grup “DrOne”, siteden alınmış dört veri tabanına daha erişim elde ettiklerini iddia etti.

İddialarına göre bu dört veri tabanı, 1 milyondan fazla Chess.com kullanıcısının kişisel bilgilerini içeriyor. Ancak veritabanlarının ne zaman sızdırılacağı ve aktörlerin bunu yapmaya niyetli olup olmadığı belirsizliğini koruyor.

Bu bir siber saldırı değil – Chess.com sorunun farkında

Chess.com’un bir siber saldırının kurbanı olmadığını ve sunucularının tehdit aktörleri tarafından ele geçirilmediğini vurgulamak çok önemlidir. Hackread.com’a bildirilen önceki kazıma sızıntısına yanıt olarak Chess.com, konuyla ilgili farkındalığını doğruladı. Şirket, tehdit aktörlerinin genel API’sini istismar ettiğini açıklayarak, ihlalin sunucularına doğrudan bir müdahaleyi içermediğini vurguladı.

“Bugün, bazı kötü aktörlerin halka açık bazı üye verilerini toplamak ve yayınlamak için API’mizi kullandığını öğrendik. Bu bir veri ihlali DEĞİLDİR. Şirket, altyapımızın, üye hesaplarımızın ve şifre gibi verilerimizin güvende olduğunu ifade etti.

“Kötü aktörler Chess.com dışında bulunan e-posta adreslerini kullanarak API’mizi ” aracılığıyla aradılarArkadaşları bul” e-posta adreslerini Chess.com hesaplarına ekleyin ve eşleştirin. Bu Chess.com kullanıcı adları, e-posta adresleri ve hesap oluşturma tarihi ve son oturum açma tarihi gibi diğer kamuya açık bilgiler yayınlandı” diye açıkladı temsilci.

Chess.com Kullanıcıları İçin Hala Tehlike

Kötü niyetli aktörlerin kamuya açık bilgileri derleyip sızdırdığı doğru olsa da, e-posta adreslerinin verilere dahil edilmesi sitenin kullanıcıları için önemli bir tehdit oluşturmaktadır. Sızan bilgiler, sahte profillerin oluşturulması gibi olası kötü niyetli faaliyetler için bir temel oluşturuyor. kimlik Hırsızı.

Ayrıca tehdit aktörleri, önceki veri ihlallerinde ele geçirilen e-posta adresleriyle bağlantılı şifreleri aramak için açığa çıkan verilerden yararlanabilir. Ayrıca, e-posta adreslerinin varlığı, Kimlik avı saldırılarıSaldırganların hileli e-posta iletişimlerinde Chess.com gibi davranarak kullanıcıları kandırmaya çalışabilecekleri bir site.

Web Scraping – Savunması Kolay Değil

Web kazımaVeri kazıma olarak da bilinen, yazılım tarafından web sitelerinden bilgi çıkarmak, özellikle de web sayfalarından belirli verileri toplamak için kullanılan otomatik yöntemi ifade eder. Chess.com’un büyük bir web sitesi olarak geniş doğası göz önüne alındığında, sürecin engellenmesi zorlaşıyor.

Büyük web siteleri, kazıma faaliyetlerini engellemek amacıyla hız sınırlaması ve captcha zorlukları gibi önleyici tedbirler uygular. Bu önlemlere rağmen, kazıyıcılar bu engellerin üstesinden gelmek için ısrarla yenilikler yapmakta ve yeni teknikler geliştirmektedir. Ancak kazıyıcıların tümü kötü niyetli değildir; bazıları sosyal ağları incelemekten makine öğrenimi modelleri geliştirmeye kadar araştırma amacıyla veri toplamayla meşgul.

İLGİLİ MAKALELER

- Chess.com kusuru 50 milyon kullanıcı kaydına erişime izin verdi

- Bilgisayar korsanları 87.000 GETTR kullanıcısının kazınmış verilerini çevrimiçi olarak sızdırıyor

- 1,3 milyon Clubhouse kullanıcısının derlenmiş verileri çevrimiçi yayınlandı

- Twitter Scraping İhlali: Hacker Forumunda 209 Milyon Hesap Sızdırıldı

- API’nin Kötüye Kullanımı: Hacker 2,6 Milyon Duolingo Kullanıcısının E-postalarını ve Adlarını İfşa Etti

- Veri kazıma firması 235 milyon Instagram, TikTok, YouTube kullanıcı verisini sızdırdı