Gelişmekte olan bir Android bankacılık truva atı bağ kurma 450 finansal uygulamayı hedeflemek ve dolandırıcılık yapmak için çeşitli tehdit aktörleri tarafından zaten benimsenmiştir.

İtalyan siber güvenlik firması Cleafy, bu hafta yayınlanan bir raporda, “Nexus gelişiminin ilk aşamalarında görünüyor” dedi.

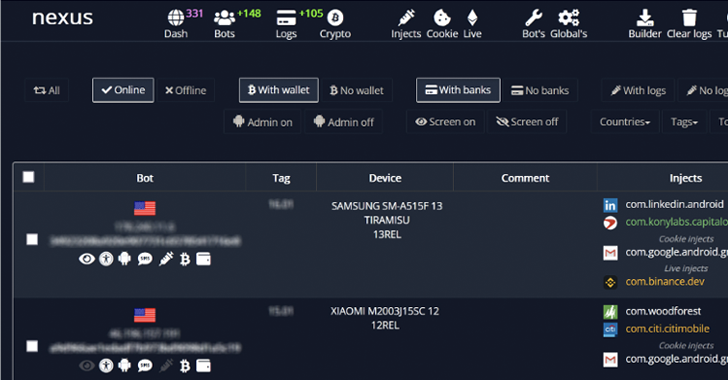

“Nexus, kimlik bilgilerinin çalınması ve SMS müdahalesi gibi bankacılık portallarına ve kripto para birimi hizmetlerine karşı ATO saldırıları (Hesap Devralma) gerçekleştirmek için tüm ana özellikleri sağlıyor.”

Yılın başında çeşitli bilgisayar korsanlığı forumlarında ortaya çıkan truva atı, müşterilerine aylık 3.000 ABD Doları karşılığında bir abonelik hizmeti olarak tanıtılıyor. Kötü amaçlı yazılımın ayrıntıları ilk olarak bu ayın başlarında Cyble tarafından belgelendi.

Bununla birlikte, kötü amaçlı yazılımın, darknet portallarındaki resmi duyurusundan en az altı ay önce, Haziran 2022’de gerçek dünya saldırılarında kullanılmış olabileceğine dair göstergeler var.

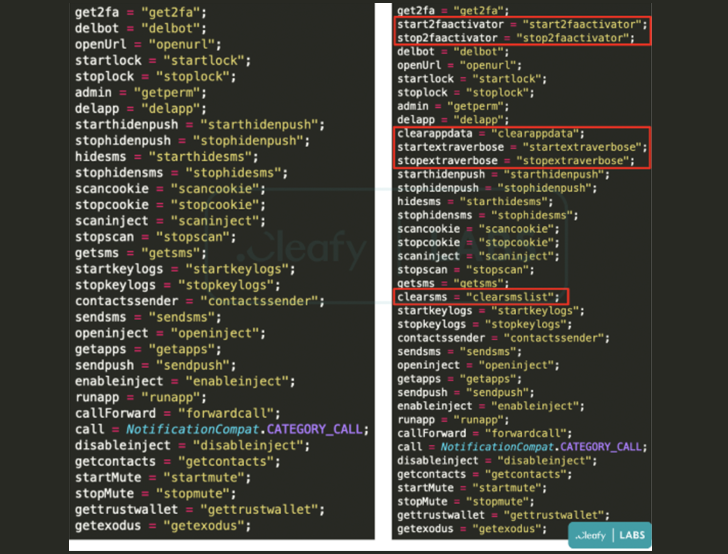

Ayrıca SOVA adlı başka bir bankacılık truva atı ile örtüştüğü, kaynak kodunun bazı kısımlarını yeniden kullandığı ve aktif geliştirme aşamasında olduğu anlaşılan bir fidye yazılımı modülü içerdiği söyleniyor.

Burada bahsetmeye değer bir nokta, Nexus’un, Cleafy’nin Ağustos 2022’de başlangıçta SOVA’nın (v5 olarak adlandırılan) yeni bir çeşidi olarak sınıflandırdığı kötü amaçlı yazılımın aynısı olmasıdır.

İlginç bir şekilde Nexus yazarları, kötü amaçlı yazılımının Azerbaycan, Ermenistan, Beyaz Rusya, Kazakistan, Kırgızistan, Moldova, Rusya, Tacikistan, Özbekistan, Ukrayna ve Endonezya’da kullanılmasını yasaklayan açık kurallar koydu.

Kötü amaçlı yazılım, diğer bankacılık truva atları gibi, kullanıcıların kimlik bilgilerini çalmak için yer paylaşımlı saldırılar ve keylogging gerçekleştirerek bankacılık ve kripto para birimi hizmetleriyle ilgili hesapları ele geçirme özellikleri içerir.

Üçüncü Taraf SaaS Uygulamalarının Gizli Tehlikelerini Keşfedin

Şirketinizin SaaS uygulamalarına üçüncü taraf uygulama erişimiyle ilişkili risklerin farkında mısınız? Verilen izin türleri ve riskin nasıl en aza indirileceği hakkında bilgi edinmek için web seminerimize katılın.

KOLTUĞUNUZU AYIRTIN

Ayrıca, Android’in erişilebilirlik hizmetlerini kötüye kullanarak SMS mesajlarından ve Google Authenticator uygulamasından iki faktörlü kimlik doğrulama (2FA) kodlarını okuyabilir.

İşlev listesine bazı yeni eklemeler, alınan SMS mesajlarını kaldırma, 2FA hırsız modülünü etkinleştirme veya durdurma ve bir komut ve kontrol (C2) sunucusuna periyodik olarak ping atarak kendini güncelleme yeteneğidir.

” [Malware-as-a-Service] Bu model, müşterilerine hazır bir altyapı sağlayarak suçluların kötü amaçlı yazılımlarından daha verimli bir şekilde para kazanmalarına olanak tanıyor ve müşteriler daha sonra kötü amaçlı yazılımları hedeflerine saldırmak için kullanabiliyor” dedi.