Çevrimiçi olarak maruz kalan 29.000’den fazla değişim sunucusu, saldırganların Microsoft bulut ortamlarında yanal olarak hareket etmesine izin verebilecek ve potansiyel olarak tam alan uzmasına yol açabilecek yüksek şiddetli bir güvenlik açığına karşı açılmamıştır.

Güvenlik kusuru (CVE-2025-53786 olarak izlenir), kolayca tespit edilebilir izler bırakmadan ve sömürü tespit etmek için zorunlu hale getirmeden, güvenilir jetonları veya API çağrılarını döverek veya manipüle ederek kuruluşun bağlı bulut ortamındaki ayrıcalıkları artıracak şekilde şirket içi değişim sunucularına idari erişim elde eden tehdit aktörlerine yardımcı olur.

CVE-2025-53786, Hibrit Yapılandırmalarda Sürekli Lisans Modelini abonelik tabanlı bir modelle değiştiren Exchange Server 2016, Exchange Server 2019 ve Microsoft Exchange Server Abonelik Sürümü’nü etkiler.

Kusur, Microsoft’un yayınlanmasından ve Nisan 2025’te bir Exchange Server Hotfix’ten sonra, Güvenli Gelecek Girişimi’nin bir parçası olarak açıklandı, bu da daha önce şirket içi Exchange Server ve Exchange Online tarafından kullanılan güvensiz paylaşılan kimliğin yerini alan özel bir hibrid uygulama kullanarak yeni bir mimariyi destekledi.

Redmond henüz saldırılarda kötüye kullanım kanıtı bulamasa da, kırılganlık hala “sömürü daha olası” olarak etiketlendi, çünkü Redmond, saldırganlara çekiciliğini artırarak tutarlı bir sömürünün geliştirilebileceğini düşünüyor.

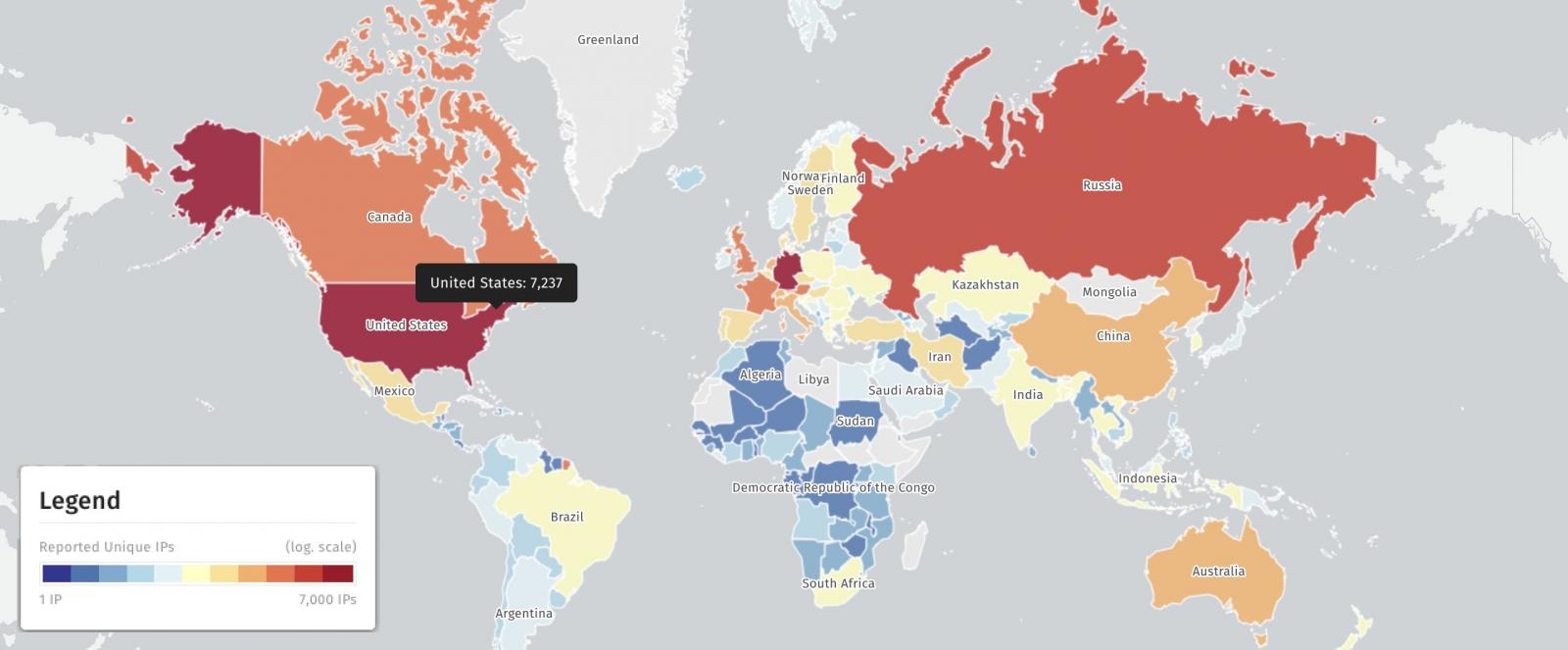

Güvenlik tehdidi izleme platformu Shadowserver’ın taramalarına göre, 29.000’den fazla değişim sunucusu potansiyel CVE-2025-53786 saldırılarına karşı hala açılmadı.

10 Ağustos’ta tespit edilen toplam 29.098 açılmamış sunucudan, ABD’de 7.200’den fazla IP adresi, Almanya’da 6.700’den fazla ve Rusya’da 2.500’den fazla IP adresi bulundu.

Federal ajanslar hafta sonu hafifletmeyi emretti

Microsoft’un güvenlik açığını açıkladıktan bir gün sonra CISA 25-02, İç Güvenlik Bakanlığı, Hazine Bakanlığı ve Enerji Bakanlığı, Pazartesi günü saat 9: 00’da bu yüksek şiddetli Microsoft Exchange güvenlik açığını azaltmak için.

Federal ajanslar, Microsoft’un sağlık denetleyicisi komut dosyasını kullanarak değişim ortamlarının bir envanterini alarak ve artık Nisan 2025 hotfix tarafından İnternetten desteklenmeyen halka açık sunucuları, Exchange Server’ın yaşam sonu (EOL) veya hizmet sonu versiyonları gibi bağlantısını keserek kusuru azaltmalıdır.

Kalan tüm sunucuların en son kümülatif güncellemelere (Exchange 2019 için CU14 veya CU15 ve Exchange 2016 için CU23) güncellenmesi ve Microsoft’un April Hotfix ile yamalanması gerekir.

Perşembe günü yayınlanan ayrı bir danışmanlıkta ABD Siber Güvenlik Ajansı, CVE-2025-53786’yı hafifletememenin “hibrit bir bulut ve şirket içi toplam alan uzlaşmasına” yol açabileceği konusunda uyardı.

Hükümet dışı kuruluşların 25-02 acil direktifi kapsamında harekete geçmeleri gerekmese de, CISA tüm kuruluşları sistemlerini potansiyel saldırılara karşı güvence altına almak için aynı önlemleri almaya çağırdı.

CISA Vekili Madhu Gottumukkala, “Bu Microsoft Exchange güvenlik açığı ile ilişkili riskler, bu ortamı kullanarak her organizasyon ve sektöre uzanıyor.” Dedi.

Diyerek şöyle devam etti: “Federal ajanslar zorunlu tutulurken, tüm kuruluşları bu acil durum direktifindeki eylemleri benimsemeye şiddetle tavsiye ediyoruz.”

Şifre mağazalarını hedefleyen kötü amaçlı yazılımlar, saldırganlar gizli mükemmel soygun senaryolarını yürütürken, kritik sistemleri sızdırarak ve sömürerek 3 kat arttı.

Saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 Miter ATT & CK tekniklerini keşfedin.