2023’ün ortalarında biraz aşikar olan kimlik bilgisi hırsızlığı, BT ekipleri için hâlâ büyük bir sorun olmaya devam ediyor. Sorunun özü, siber suçlular için verilerin değeri ve verileri ele geçirmek için kullandıkları tekniklerin evrimidir. 2023 Verizon Veri İhlali Soruşturma Raporu (DBIR), ihlallerin %83’ünün dış aktörleri içerdiğini ve neredeyse tüm saldırıların mali amaçlı olduğunu ortaya koydu. Dış aktörler tarafından gerçekleştirilen bu ihlallerin %49’u, çalınan kimlik bilgilerinin kullanımını içeriyordu.

Kimlik bilgileri hırsızlığının neden hala bu kadar çekici (ve başarılı) bir saldırı yolu olduğunu keşfedeceğiz ve BT güvenlik ekiplerinin 2023’ün ikinci yarısında ve sonrasında nasıl mücadele edebileceğine bakacağız.

Kullanıcılar hala genellikle zayıf halkadır

Birçok başarılı siber saldırının ayırt edici özelliği, tehdit aktörlerinin gösterdiği kararlılık, yaratıcılık ve sabırdır. Bir kullanıcı, güvenlik ve farkındalık eğitimi yoluyla bazı saldırıları tespit edebilse de, onları yakalamak için yalnızca iyi tasarlanmış bir saldırı yeterlidir. Bazen bir kullanıcının acele etmesi veya stresli olması yeterlidir. Tehdit aktörleri, sahte oturum açma sayfaları, tahrif edilmiş faturalar (iş e-postası ele geçirme saldırılarında olduğu gibi) oluşturur ve son kullanıcıyı kimlik bilgilerinden veya fonlardan vazgeçmesi için kandırmak için e-posta alışverişlerini yeniden yönlendirir.

Verizon’un DBIR’si, ihlallerin %74’ünün insan hatası, ayrıcalığın kötüye kullanılması, sosyal mühendislik veya çalınan kimlik bilgileri yoluyla insan unsurunu içerdiğini belirtti. İlginç bir veri noktası, 2022’deki tüm sosyal mühendislik saldırılarının %50’sinin, bir kullanıcıyı kimlik bilgilerinden vazgeçmesi veya saldırgana başka bir faydalı eylem gerçekleştirmesi için kandıran icat edilmiş bir senaryo olan “bahane yazma” adı verilen bir teknik kullanmasıydı. Bu, saldırganların kullanıcıların genellikle zayıf halka olduğunu bildiklerini ve kimlik bilgilerini ele geçirmek için sosyal mühendisliği kullanmaya kararlı olduklarını gösterir. Genellikle bir BT sisteminin teknik bir öğesini hacklemekten daha kolay bir yoldur.

Çalınan kimlik bilgileriyle bir sisteme sızma

Büyük güvenlik bütçeleri olan büyük kuruluşlar, siber güvenlik endüstrisinde çalışanlar bile siber saldırılara karşı bağışık değildir. Norton Lifelock Password Manager, saldırganların parolaları ele geçirmek için ne kadar ileri gideceğine dair yeni bir örnek olay incelemesi sunuyor. Maine Başsavcılığı tarafından belirtildiği gibi Norton, 2023’ün başlarında yaklaşık 6.500 müşteriye verilerinin ele geçirilmiş olabileceğini bildirdi. Saldırganlar, çalınan kimlik bilgilerini kullanan bir kaba kuvvet saldırısıyla sonunda çalışan parolalar buldular ve hızla müşteri hesaplarında oturum açarak potansiyel olarak depolanan müşteri sırlarına eriştiler.

Norton BT’nin çok sayıda başarısız oturum açma konusunda uyarı vermesine ve hızlı önlem almasına rağmen, Norton Lifelock Password Manager müşterilerinin güvenliği hâlâ tehlikedeydi. Bu, çalınan kimlik bilgilerinin saldırılarda oynadığı tehdidin altını çiziyor. Bir şirketin güvenliği ne kadar güçlü olursa olsun, daha az korunan başka bir kuruluştan çalınan bir parolanın yeniden kullanılmasını önlemek zordur.

Verizon raporunun gösterdiği gibi, geçen yılki ihlallerin yaklaşık yarısı (%49) çalınan kimlik bilgilerinden kaynaklandı. Peki saldırganlar bu ihlal edilmiş kimlik bilgilerini nereden satın alıyor? Ve kullanıcılarınızın orada da güvenliği ihlal edilmiş parolaları olup olmadığını nasıl anlayabilirsiniz?

Karaborsalarda çalınan sırları bulmak

Eski karaborsaların evrimleşmiş hali gibi, çalıntı kimlik bilgileri satan çevrimiçi karaborsalar da giderek yaygınlaşıyor. Yüzbinlerce çalıntı kimlik bilgisinden oluşan devasa veri kümeleri, başarılı bir fidye yazılımı veya BEC saldırısının sahip olabileceği olası getiri yanında yer fıstığına mal olurken, satışa sunuluyor. Bu listeler, BT sistemlerini kendileri hackleme becerisine sahip olmayan teknik olmayan saldırganlar için özellikle değerlidir.

Son Genesis Market yayından kaldırma, bu pazarların nasıl geliştiğini gösterdi. Yalnızca güvenliği ihlal edilmiş bir kullanıcı adı ve parola yerine satışa “dijital parmak izleri” sunan, sürekli güncellenen kimlikler bir abonelik için mevcuttu. Çalıntı bir kimlik bilgisi setinden daha fazlası olan bu parmak izleri, bir saldırganın tek başına çalınan kimlik bilgilerinin sunabileceğinden çok daha fazla erişime izin veren yakın konumdaki VPN erişimiyle birleştirildi.

Bu pazarların gölgeli yeraltı doğası, keşfedilmelerini ve ortadan kaldırılmalarını zorlaştırıyor. Biri, sadece birkaç gün sonra ortaya çıkan bir diğeriyle ortadan kaldırılabilir. 2023’te yalnızca bir iş e-postası ele geçirme saldırısının ortalama maliyetinin 50.000 ABD dolarına çıkmasıyla, çalınan kimlik bilgilerinin satın alınması tehdit aktörleri için çok daha cazip hale geldi.

İşletmenizi çalınan kimlik bilgilerine karşı koruyun

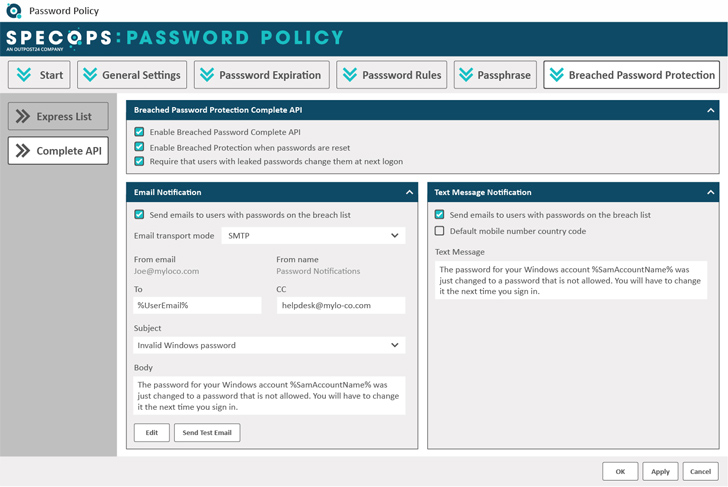

Çalınan kimlik bilgileri ve Genesis gibi gelişen dijital karaborsaları içeren ihlallerin tam %49’u ile, güvenliği ihlal edilmiş parolaları tespit etmeye adanmış araçlar, fazla çalışan BT departmanları için hayati öneme sahiptir. Specops Password Policy withBreached Password Protection, dinamik, bilgilendirici müşteri geri bildirimi ile kullanıcıların Active Directory’de daha güçlü parolalar oluşturmasına yardımcı olur ve güvenliği ihlal edilmiş 3 milyardan fazla benzersiz parolanın kullanımını engeller.

Buna, Genesis gibi karanlık web sitelerinde bulunan listeler ve şu anda Specops bal küpü hesaplarında saldırılarda kullanılan şifreler dahildir. BT ekipleri, sıkı AD entegrasyonundan ve karmaşık parola ilkelerine uymak ve zayıf ve güvenliği ihlal edilmiş kimlik bilgilerinin kullanılmasını önlemek için kullanımı kolay son kullanıcı arabirimlerinden yararlanır.

Daha iyi şifre güvenliği için ilk adımı atmak ister misiniz? Mevcut ortamınızda kaç tane güvenliği ihlal edilmiş parolanın bulunabileceğini görmek için Active Directory’nizi Specops Password Auditor ile tarayın. Gelecekte büyük uzlaşmalardan kaçınmak için kolay saldırı yollarını kapatmaya bugün başlayın.