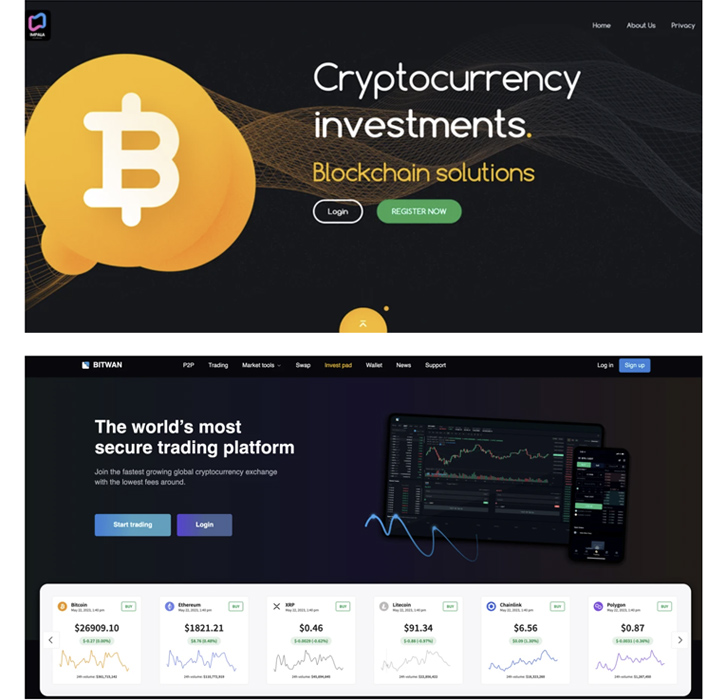

Daha önce tespit edilmemiş bir kripto para birimi dolandırıcılığı, en az Ocak 2021’den bu yana kullanıcıları sahte bir ödül planına çekmek için 1.000’den fazla sahte web sitesinden oluşan bir takımyıldızdan yararlandı.

Trend Micro araştırmacıları geçen hafta yayınlanan bir raporda, “Bu büyük kampanya muhtemelen dünya çapında binlerce insanın dolandırılmasıyla sonuçlandı” dedi ve bunu “Impulse Team” adlı Rusça konuşan bir tehdit aktörüne bağladı.

“Dolandırıcılık, kurbanları belirli bir miktarda kripto para kazandıklarına inandırmayı içeren gelişmiş bir ücret dolandırıcılığı yoluyla çalışır. Ancak, ödüllerini almak için kurbanların web sitelerinde bir hesap açmak için küçük bir miktar ödemesi gerekir. “

Uzlaşma zinciri, potansiyel hedefleri tuzak siteyi ziyaret etmeye çekmek için Twitter aracılığıyla yayılan bir doğrudan mesajla başlar. Mesajları göndermekten sorumlu hesap o zamandan beri kapatıldı.

Mesaj, alıcıları web sitesinde bir hesap için kaydolmaya ve 0,78632 bitcoin (yaklaşık 20.300 $) tutarında bir kripto para birimi ödülü kazanmak için mesajda belirtilen promosyon kodunu uygulamaya teşvik ediyor.

Ancak sahte platformda bir hesap oluşturulduktan sonra, kullanıcılardan kimliklerini doğrulamak ve para çekme işlemini tamamlamak için 0,01 bitcoin (yaklaşık 258 $) değerinde minimum bir para yatırma işlemi yaparak hesabı etkinleştirmeleri istenir.

Araştırmacılar, “Nispeten büyük olsa da, hesabı etkinleştirmek için gereken miktar, kullanıcıların karşılığında alacaklarına kıyasla sönük kalıyor” dedi. “Ancak, beklendiği gibi, alıcılar aktivasyon tutarını ödediklerinde karşılığında hiçbir şey alamıyorlar.”

Kurbanlar tarafından yapılan her ödemeyi kaydeden halka açık bir Telegram kanalı, yasadışı işlemlerin oyunculara 24 Aralık 2022 ile 8 Mart 2023 arasında 5 milyon doların biraz üzerinde getiri sağladığını gösteriyor.

Trend Micro, bu dolandırıcılıkla ilgili yüzlerce alanı ortaya çıkardığını ve bunlardan bazılarının 2016 yılına kadar aktif olduğunu söyledi. Tüm sahte web siteleri, Şubat 2021’den beri Rus siber suç forumlarında reklamı yapılan Impulse kod adlı bağlı bir “dolandırıcılık kripto projesine” ait. .

Hizmet olarak fidye yazılımı (RaaS) operasyonlarında olduğu gibi, girişim, bağlı aktörlerin programa katılmak için bir ücret ödemesini ve kazancın bir yüzdesini orijinal yazarlarla paylaşmasını gerektirir.

Operasyona bir meşruiyet cilası vermek için, tehdit aktörlerinin, yarım yamalak kriptoyu dağıtmak için makul bir girişimde, farklı web siteleri için bir güven puanı atayan ScamDoc olarak bilinen bilinen bir dolandırıcılık önleme aracının benzer bir sürümünü oluşturduklarına inanılıyor. güvenilir olarak hizmetler.

Trend Micro ayrıca TikTok ve Mastodon gibi diğer sosyal ağlarda özel mesajlara, çevrimiçi videolara ve reklamlara rastladığını ve bağlı kuruluşların dolandırıcılık faaliyetinin reklamını yapmak için çok çeşitli yöntemler kullandığını belirtti.

Araştırmacılar, “Tehdit aktörü, bu dolandırıcılık web sitelerini kendi başlarına çalıştırabilmeleri için barındırma ve altyapı sağlayarak bağlı kuruluşlarının operasyonlarını kolaylaştırıyor” dedi. “İştirakçiler daha sonra, kendi reklam kampanyalarını yürütmek gibi operasyonun diğer yönlerine konsantre olabiliyorlar.”

🔐 API Güvenliğinde Uzmanlaşma: Gerçek Saldırı Yüzeyinizi Anlamak

API ekosisteminizdeki kullanılmayan güvenlik açıklarını keşfedin ve güçlü güvenlik için proaktif adımlar atın. Bilgilendirici web seminerimize katılın!

Oturuma Katılın

Bulgular, Akamai’nin, yayılma için Golang tabanlı Secure Shell (SSH) solucan modülü ve yeni bir LAN yayıcı kullanan Diicot (önceden Mexals) adlı yenilenmiş bir Rumen cryptojacking kampanyasını tamamlamasından haftalar sonra geldi.

Daha sonra geçen ay, Elastic Security Labs, birkaç Asya ülkesinde XMRig kripto para madencisini dağıtmak için r77 adlı açık kaynaklı bir rootkit’in kullanımını ayrıntılı olarak açıkladı.

Araştırmacılar, “r77’nin birincil amacı, önemli Windows API’lerini bağlayarak bir sistemdeki diğer yazılımların varlığını gizlemek ve bu da onu gizli saldırılar gerçekleştirmek isteyen siber suçlular için ideal bir araç haline getirmektir” dedi.

“R77 rootkit’ten yararlanarak, kötü niyetli kripto madencisinin yazarları tespit edilmekten kurtuldu ve kampanyalarına tespit edilmeden devam edebildi.”

R77 rootkit’in, Quasar uzaktan yönetim aracının yeni ortaya çıkan bir çeşidi olan ve aylık lisans için yalnızca 30 ABD Doları veya ömür boyu paket için 60 ABD Doları karşılığında satılan SeroXen’e dahil edildiğini belirtmekte fayda var.