Birçok araştırmacı, devam eden ClickFix kampanyasında yeni bir gelişmenin olduğunu işaret etti: Saldırganlar artık insanları kötü amaçlı yazılım çalıştırmaya ikna etmek için bir Windows güncelleme ekranını taklit ediyor.

ClickFix kampanyaları, ikna edici cazibeler, geçmişte “İnsan Doğrulama” ekranları ve şimdi de gerçek Windows güncelleme arayüzünü tam olarak taklit eden sahte bir “Windows Güncelleme” açılış sayfası kullanıyor. Her ikisi de kullanıcının panodan bir komut yapıştırmasını gerektirir, bu da saldırının büyük ölçüde kullanıcı etkileşimine bağlı olmasını sağlar.

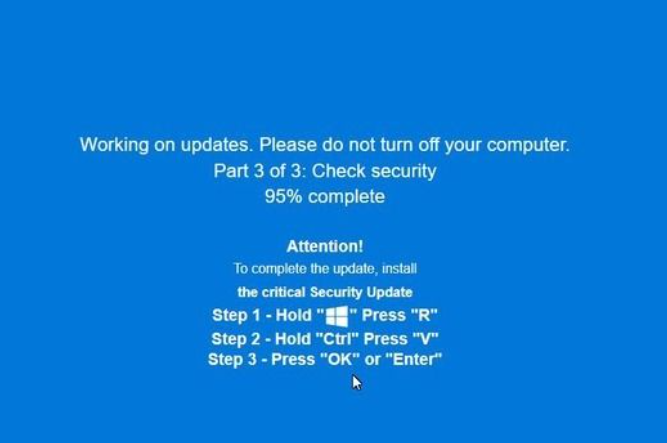

Joe Security’nin gösterdiği gibi, ClickFix artık aldatıcı talimatlarını tam olarak bir Windows güncellemesine benzeyecek şekilde tasarlanmış bir sayfada gösteriyor.

Tam ekran modunda, Windows çalıştıran ziyaretçiler, kötü amaçlı bir komutu kopyalayıp Çalıştır kutusuna yapıştırmalarını söyleyen talimatları görür.

“Güncellemeler üzerinde çalışıyoruz. Lütfen bilgisayarınızı kapatmayın.

Bölüm 3/3: Güvenliği kontrol edin

%95’i tamamlandıDikkat!

Güncellemeyi tamamlamak için yükleyin

kritik Güvenlik Güncellemesi[… followed by the steps to open the Run box, paste “something” from your clipboard, and press OK to run it]

Saldırganların çalıştırmanızı istediği “şey” mshta Kötü amaçlı yazılım damlatıcısını indirip çalıştıran komut. Genellikle son veri Rhadamanthys bilgi hırsızıdır.

Teknik detaylar

Kullanıcı görüntülenen talimatları izlerse, bu bir dizi enfeksiyon adımı başlatır:

- Aşama 1:

mshta.exebir komut dosyası indirir (genellikle JScript). URL’ler ikinci sekizli için sürekli olarak onaltılı kodlama kullanır ve imza tabanlı engellenenler listelerinden kaçınmak için sıklıkla URI yollarını döndürür - Aşama 2: Betik, analizi karıştırmak için önemsiz kodla karıştırılan PowerShell kodunu çalıştırıyor.

- Aşama 3: PowerShell, yükleyici görevi gören bir .NET derlemesinin şifresini çözer ve yükler.

- Aşama 4: Yükleyici, özel steganografiyi kullanarak bir kaynak görüntüsünde gizlenen sonraki aşamayı (kötü amaçlı kabuk kodu) çıkarır. Temelde, gizli mesajları hemen şüphe uyandırmayacak şekilde gizleyen her teknik için steganografi adını kullanıyoruz. Bu durumda, kötü amaçlı yazılım PNG dosyalarındaki belirli piksel renk verilerine gömülür ve bu da tespit edilmesini zorlaştırır.

- Aşama 5: Kabuk kodu güvenilir bir Windows işlemine enjekte edilir (örneğin

explorer.exe), gibi klasik bellek içi teknikleri kullanarakVirtualAllocEx,WriteProcessMemoryVeCreateRemoteThread. - Nihai yük: Son saldırılar, LummaC2 (Huntress tarafından sağlanan konfigürasyon çıkarıcılarla birlikte) ve Rhadamanthys bilgi hırsızı gibi bilgi çalan kötü amaçlı yazılımları ortaya çıkardı.

ClickFix tarafından kullanılan steganografiye ilişkin ayrıntılar:

Kötü amaçlı yükler doğrudan PNG piksel renk kanallarına (özellikle kırmızı kanala) kodlanır. Kabuk kodunu ham PNG dosyasından çıkarmak için özel bir steganografik algoritma kullanılır.

- Saldırganlar, özellikle kırmızı kanaldaki (her pikselin ne kadar kırmızı olduğunu kontrol eden) renk değerlerini dikkatlice değiştirerek, kötü amaçlı yazılımın parçalarını gizlice görüntünün piksellerine yerleştirir.

- Fotoğrafa bakan herkes için durum hala tamamen normal görünüyor. Bunun sadece bir görüntüden daha fazlası olduğuna dair hiçbir ipucu yok.

- Ancak kötü amaçlı yazılım komut dosyası çalıştığında, bu gizli parçaları bulmak için görüntünün içinde tam olarak nereye “bakması gerektiğini” bilir.

- Komut dosyası bu piksel verilerini çıkarır ve şifresini çözer, parçaları birleştirir ve kötü amaçlı yazılımı doğrudan bilgisayarınızın belleğinde yeniden oluşturur.

- Kötü amaçlı yazılım hiçbir zaman diskte belirgin bir dosya olarak depolanmadığından ve masum görünen bir resmin içinde gizlendiğinden, kötü amaçlı yazılımdan koruma veya güvenlik programlarının yakalanması çok daha zordur.

Nasıl güvende kalınır?

ClickFix’in yaygınlaştığı bir dönemde (ve yakın zamanda da ortadan kalkacak gibi görünmüyor) farkında olmak, dikkatli olmak ve korunmak önemlidir.

- Yavaşla. Bir web sayfasındaki veya istemdeki talimatları takip etmek için acele etmeyin, özellikle de cihazınızda komut çalıştırmanızı veya kodu kopyalayıp yapıştırmanızı istiyorsa. Saldırganlar, eleştirel düşüncenizi atlatmak için aciliyete güvenirler; bu nedenle, acil eylem çağrısında bulunan sayfalara karşı dikkatli olun. Gelişmiş ClickFix sayfaları, hızlı hareket etmenizi sağlamak için geri sayımlar, kullanıcı sayaçları veya diğer baskı taktiklerini ekler.

- Güvenilmeyen kaynaklardan gelen komutları veya komut dosyalarını çalıştırmaktan kaçının. Kaynağa güvenmediğiniz ve eylemin amacını anlamadığınız sürece web sitelerinden, e-postalardan veya mesajlardan kopyalanan kodu veya komutları asla çalıştırmayın. Talimatları bağımsız olarak doğrulayın. Bir web sitesi sizden bir komutu çalıştırmanızı veya teknik bir işlem yapmanızı isterse, devam etmeden önce resmi belgeleri kontrol edin veya destek ekibiyle iletişime geçin.

- Komutlar için kopyala-yapıştır kullanımını sınırlayın. Komutları kopyalayıp yapıştırmak yerine manuel olarak yazmak, kopyalanan metinde gizlenen kötü amaçlı yüklerin farkında olmadan çalıştırılması riskini azaltabilir.

- Cihazlarınızı güvence altına alın. Web koruma bileşenine sahip güncel, gerçek zamanlı bir kötü amaçlı yazılımdan koruma çözümü kullanın.

- Kendinizi gelişen saldırı teknikleri konusunda eğitin. Saldırıların beklenmedik vektörlerden gelebileceğini ve gelişebileceğini anlamak, dikkatli olmanıza yardımcı olur. Blogumuzu okumaya devam edin!

Bir ipucu için: Ücretsiz Malwarebytes Tarayıcı Koruması uzantısının, bir web sitesi panonuza bir şey kopyalamaya çalıştığında sizi uyardığını biliyor muydunuz?

Yalnızca dolandırıcılıkları rapor etmiyoruz; bunların tespit edilmesine yardımcı oluyoruz

Siber güvenlik riskleri asla bir manşetin ötesine yayılmamalıdır. Bir şey size tehlikeli görünüyorsa, mobil koruma ürünlerimizin bir özelliği olan Malwarebytes Scam Guard’ı kullanarak bunun bir dolandırıcılık olup olmadığını kontrol edin. Bir ekran görüntüsü gönderin, şüpheli içerik yapıştırın veya bir mesaj veya telefon numarası paylaşın; bunun bir dolandırıcılık mı yoksa yasal mı olduğunu size söyleyelim. iOS veya Android için Malwarebytes Mobile Security’yi indirin ve bugün deneyin!