Çin bağlantılı bir bilgisayar korsanlığı grubu, Macaristan, Belçika ve diğer Avrupa ülkelerindeki Avrupalı diplomatları hedef alan saldırılarda Windows sıfır gününü kullanıyor.

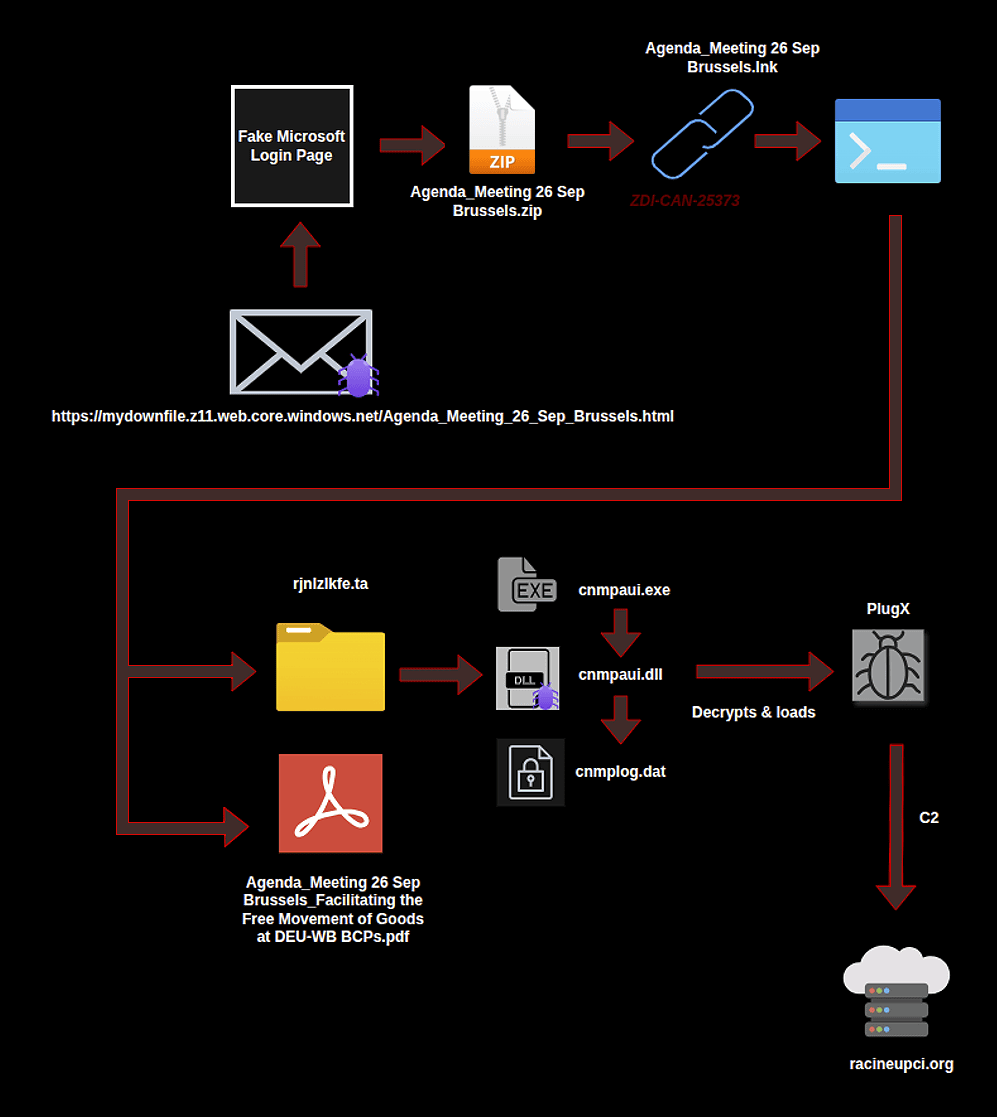

Arctic Wolf Labs’a göre saldırı zinciri, NATO savunma tedarik çalıştayları, Avrupa Komisyonu sınır kolaylaştırma toplantıları ve diğer çeşitli diplomatik etkinlikler temalı kötü amaçlı LNK dosyalarının teslim edilmesine yol açan hedef odaklı kimlik avı e-postalarıyla başlıyor.

Bu kötü amaçlı dosyalar, PlugX uzaktan erişim truva atı (RAT) kötü amaçlı yazılımını dağıtmak ve güvenliği ihlal edilmiş sistemlerde kalıcılık kazanmak için yüksek önemdeki bir Windows LNK güvenlik açığından (CVE-2025-9491 olarak izlenir) yararlanacak şekilde tasarlanmıştır; böylece diplomatik iletişimleri izlemelerine ve hassas verileri çalmalarına olanak tanır.

Siber casusluk kampanyası, Çin’in stratejik çıkarlarıyla uyumlu casusluk operasyonları yürüten ve Güneydoğu Asya’daki diplomatik varlıkları hedef alan, UNC6384 (Mustang Panda) olarak takip edilen Çin devleti destekli bir tehdit grubuna atfedildi.

Arctic Wolf Labs ve StrikeReady’den araştırmacılar tarafından bu kampanyada kullanılan kötü amaçlı yazılım ve altyapının analizi de, bu saldırıların son haftalarda kapsamlarını genişlettiğini ortaya çıkardı. Başlangıçta Macar ve Belçikalı diplomatik kuruluşlara odaklanmış olsalar da, artık Sırp hükümet kurumları ve İtalya ve Hollanda’daki diplomatik kuruluşlar da dahil olmak üzere diğer Avrupa kuruluşlarını da hedef alıyorlar.

Araştırmacılar, “Arctic Wolf Labs, bu kampanyanın Çin’e bağlı bir siber casusluk tehdit aktörü olan UNC6384’e atfedilebileceğini yüksek bir güvenle değerlendiriyor” dedi. “Bu ilişkilendirme, kötü amaçlı yazılım araçları, taktiksel prosedürler, hedefleme uyumu ve daha önce belgelenen UNC6384 operasyonlarıyla altyapı örtüşmeleri dahil olmak üzere birden fazla birleşen kanıt dizisine dayanmaktadır.”

Saldırılarda büyük ölçüde istismar edildi

Bu kampanyada kullanılan sıfır gün güvenlik açığı, saldırganların hedeflenen Windows sistemlerinde uzaktan rastgele kod yürütmesine olanak tanıyor. Ancak, potansiyel kurbanları kötü amaçlı bir sayfayı ziyaret etmeleri veya kötü amaçlı bir dosyayı açmaları için kandırmayı içerdiğinden, başarılı bir şekilde yararlanma için kullanıcı etkileşimi gereklidir.

CVE-2025-9491, .LNK dosyalarının işlenmesinde mevcut olup, saldırganların Windows’un kısayol dosyalarını görüntüleme şeklinden yararlanarak tespitten kaçmasına ve kullanıcının bilgisi olmadan savunmasız cihazlarda kod yürütmesine olanak tanır. Tehdit aktörleri, .LNK kısayol dosyaları içindeki kötü amaçlı komut satırı argümanlarını dolgulu boşluklar kullanarak COMMAND_LINE_ARGUMENTS yapısına gizleyerek bu kusurdan yararlanır.

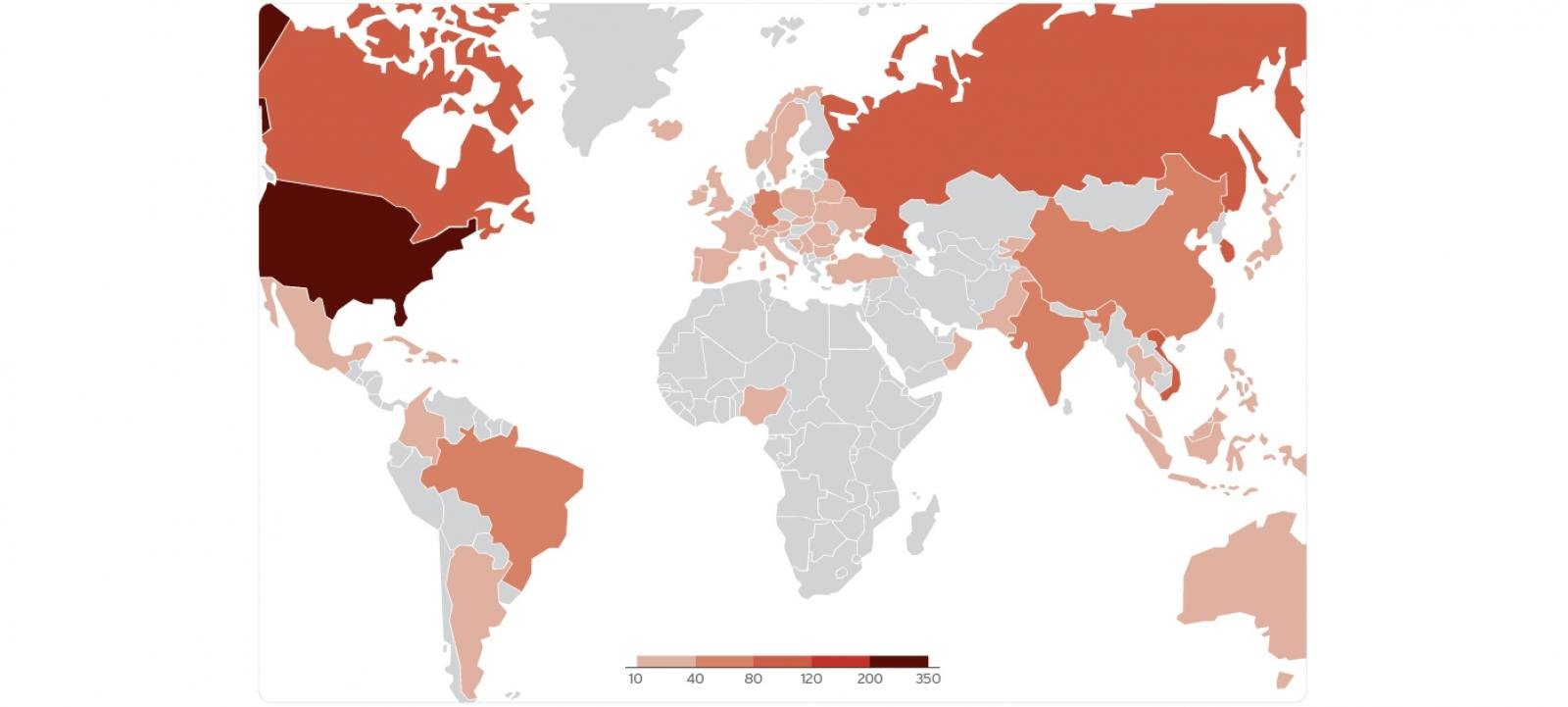

Mart 2025’te Trend Micro tehdit analistleri, CVE-2025-9491’in halihazırda Evil Corp, APT43 (Kimsuky olarak da bilinir), Bitter, APT37, Mustang Panda, SideWinder, RedHotel, Konni ve diğerleri dahil olmak üzere 11 devlet destekli grup ve siber suç çetesi tarafından geniş çapta istismar edildiğini keşfetti.

Trend Micro o dönemde “Ursnif, Gh0st RAT ve Trickbot gibi çeşitli kötü amaçlı yazılım yükleri ve yükleyiciler bu kampanyalarda takip edildi ve hizmet olarak kötü amaçlı yazılım (MaaS) platformları tehdit ortamını karmaşık hale getirdi” dedi.

Microsoft, Mart ayında BleepingComputer’a, “hemen hizmet verme çıtasını karşılamamasına” rağmen bu sıfır gün kusurunu “üzerine almayı düşüneceğini” söylese de, yoğun şekilde istismar edilen bu Windows güvenlik açığını düzeltmek için henüz güvenlik güncelleştirmeleri yayınlamadı.

Devam eden saldırıları engelleyecek resmi bir CVE-2025-9491 yaması olmadığından, ağ savunucularına Windows .LNK dosyalarının kullanımını kısıtlamaları veya engellemeleri ve Arctic Wolf Labs tarafından tanımlanan C2 altyapısından gelen bağlantıları engellemeleri önerilir.

Ortamların %46’sında şifreler kırıldı; bu oran geçen yılki %25’ten neredeyse iki katına çıktı.

Önleme, tespit ve veri hırsızlığı eğilimlerine ilişkin daha fazla bulguya kapsamlı bir bakış için Picus Blue Report 2025’i hemen edinin.