Etiket: Yükü

Tespitten kaçmak için PNG görüntü dosyalarını silah haline getiren gelişmiş bir PURELOGS bilgi hırsızlığı kampanyası. Saldırı, JScript (.js) dosyası içeren…

25 Kasım Toplum Büyük Bir Siber Suç Yükü Taşıyor 08:35’te gönderildi Bloglarda kaydeden Taylor Fox Cybercrime Magazine editörlerinden siber güvenlik…

Yapay zeka tarafından desteklenen gelişmiş gizleme tekniklerini içeren, tanınmış bir Kore dağıtım hizmetini taklit eden yeni bir kötü amaçlı Android…

Google Mandiant, Gladinet’in Triofox dosya paylaşım platformunda kritik bir kimlik doğrulamasız erişim güvenlik açığı olan CVE-2025-12480’in aktif olarak kullanıldığını açıkladı….

Gootloader kötü amaçlı yazılım kampanyası, otomatik güvenlik analizini atlatmasına olanak tanıyan gelişmiş kaçırma teknikleriyle yeniden ortaya çıktı. Bu ısrarcı tehdit,…

Discourse, theteatoast tarafından gönderilen bir hatayı açıkladı: https://hackerone.com/reports/3058919 Source link

Uyarı sıranız sonsuz gibi göründüğünde, tehdit istihbaratının bir lütuftan çok bir lanet olduğu düşünülebilir. Ancak bu konuda doğru yaklaşımın benimsenmesi,…

2025’in ortalarından bu yana, siber güvenlik araştırmacıları, Patchwork ileri düzeyde kalıcı tehdit (APT) kampanyalarının, Asya ve Doğu Avrupa’daki hükümet ve…

Fil, muson ve akşamdan kalma grubu olarak da bilinen Gelişmiş Kalıcı Tehdit (APT) oyuncusu olan Patchwork, Windows planlanan görevleri son…

Coro, platformunun en son sürümünü duyurdu. Coro 3.6, karmaşık güvenliği kaynak kısıtlı KOBİ’ler için kullanımı kolay güvenliğe dönüştürmek için AI’dan…

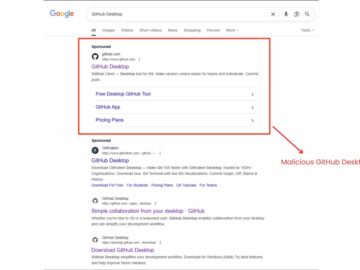

“GPugate” olarak adlandırılan gelişmiş bir kötü amaçlı yazılım kampanyası, Google reklamlarını ve GitHub’ın depo yapısını kullanıcıları kötü amaçlı yazılımlar indirmeye…

Castlebot adlı karmaşık bir yeni kötü amaçlı yazılım çerçevesi, siber suçlu (MAAS olarak kötü amaçlı yazılım (MAAS) platformu olarak çalışan…