Etiket: Yöntemlerini

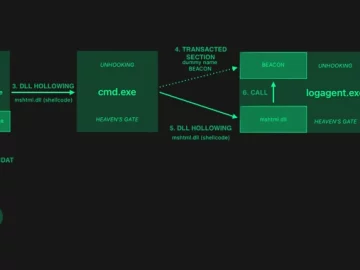

Spycloud laboratuvarları analistleri, antivirüs algılama sistemlerinden kötü niyetli yükleri gizlemek için belirgin bir şekilde kullanılan sofistike bir kripter aracı olan…

Siber güvenlik araştırmacıları, siber suçluları saldırı stratejilerini ortaya çıkarmak için kandırmak için yapay zeka destekli balpotları başarıyla konuşlandırdılar ve tehdit…

Trend Micro, Trend Micro Scamcheck uygulamasında yeni bir özellik olan Scam Radar’ı başlattı. Scam Radar, siber suçlular tarafından kullanılan aldatmaca…

Microsoft, kimlik ve erişim yönetimi özelliklerini iyileştirmek için Microsoft Entra Kimliğinde bulunan PassKey kimlik doğrulama yöntemlerinin sayısını genişletiyor. Kamu önizleme…

Kötü şöhretli fidye yazılımı grubu Lockbit, yanlışlıkla büyük bir veri ihlali yaşadı ve Hizmet Olarak Fidye Yazılımı (RAAS) operasyonlarının iç…

SEXi fidye yazılımı grubuBu yılın Şubat ayında başlayan ve çeşitli kuruluşları hedef alan saldırılarla tanınan siber suç grubu APT Inc.,…

Araştırmacılar, ileri teknoloji Intel işlemcilerde bulunan ve şu anda kullanımda olan milyarlarca işlemciyi tehlikeye atmak için kullanılabilecek koşullu dallanma tahmincisini…

Kripto para birimi ticaretiyle ilgileniyor ancak nereden başlayacağınızdan emin değil misiniz? Kripto ölçeklendirmeyi duydunuz ama nasıl çalıştığını tam olarak anlamadınız…

08 Şubat 2024Haber odasıUç Nokta Güvenliği / Siber Tehdit Yükleyici kötü amaçlı yazılımın arkasındaki tehdit aktörleri Kaçak Yükleyici Kötü amaçlı…

Charming Kitten APT Group, Yenilikçi Spear-phishing Yöntemlerini Kullanıyor. Volexity araştırmacıları kısa bir süre önce, tehdit aktörlerinin Spear-phishing Yöntemleri kullanarak hedeflerinin…

Bu hafta yayınlanan bir danışma belgesinde, ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), Federal Soruşturma Bürosu (FBI) ve Avustralya…

ESXi Virtual Machines’e yapılan büyük saldırının arkasındaki fidye yazılımı grubu, artık mevcut kurtarma komut dosyasıyla şifresi çözülemeyen yeni bir değişken…