Etiket: Yoluyla

Önde gelen kripto para birimi borsası Kraken, yakın zamanda bir iş başvurusu sahibi olarak poz veren şüpheli bir Kuzey Koreli…

Yapay Zeka ve Makine Öğrenimi, Etkinlikler, Yeni Nesil Teknolojiler ve Güvenli Geliştirme Etik tasarım ve AB AI Yasası’nın rolü üzerine…

Seqrite Labs’ın ayrıntılı bir raporuna göre, 15 Nisan’da vergi günü olarak, ABD vatandaşlarını hedefleyen endişe verici bir siber güvenlik tehdidi…

Son olarak, raporumuz için kullandığımız POC’nin anonimleştirilmiş bir sürümü: https://gist.github.com/d0nutptr/928301bde1d2aa761d1632628e8f24e Bu, sunucu yan kodunu içermez, çünkü bunların çoğu oldukça açık…

Toz, Yoyomiski tarafından gönderilen bir hatayı açıkladı: https://hackerone.com/reports/3114554 Source link

Daha önce belgelenmemiş bir uzaktan erişim Truva atı (Sıçan), özellikle dünya çapında sağlık ve ilaç kuruluşlarını hedefleyen, özellikle sağlık hizmetlerini…

Dijital dönüşüm ve artan siber tehditler çağında, şeffaflık yoluyla güven oluşturmak, teknik uzmandan örgütsel güveni korumaktan sorumlu bir stratejik lidere…

Fintech’lerin yükselişi ile tek başına doğruluk yeterli değildir, güvenlik ve güvenilirlik gerektiği kadar. Fintech şirketleri ve dijital birinci organizasyonlar için,…

Siber infiltrasyon taktiklerinin evriminde, Kuzey Koreli BT işçileri, dünya çapında kuruluşlar içindeki pozisyonları güvence altına almak için uzak iş görüşmeleri…

Siber güvenlik araştırmacıları, kimlik avı kanalları aracılığıyla Infostealer kötü amaçlı yazılım dağılımında endişe verici bir artışı belgeledi ve haftalık teslimat…

En son IBM X-Force raporuna göre, kimlik avı e-postaları yoluyla dağıtılan Infostealer kötü amaçlı yazılım hacmi 2024’te haftada% 84 arttı….

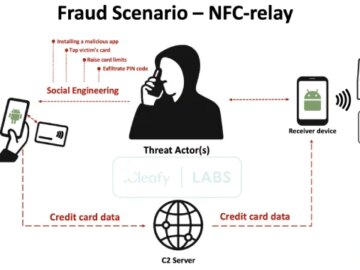

21 Nisan 2025Ravie LakshmananTeknoloji / Mobil Güvenlik Servis olarak yeni bir Android kötü amaçlı yazılım (Maas) platformu Süper Kart x…