Etiket: yolunu

Küresel olarak, AI’dan siber suçların ve diğer tehdit kaynaklarının 2025’te yılda 10.5 trilyon dolara mal olacağı tahmin ediliyor – 2015’ten…

24 Haz 2025Ravie LakshmananKötü amaçlı yazılım / kripto para birimi Siber güvenlik araştırmacıları, kripto para birimi madencilik botnetlerini bozmak için…

Bir çalışan uzak, melez ve geleneksel çalışma ortamlarında projeleri yönetirken, çalışanlar her zaman aynı zorlukla karşılaştı: zamanın nerede harcandığını anlayamama….

Yapay Zeka (AI), şirket içi ve bulut altyapısını entegre etme şeklini değiştirdikçe, bu kaymanın potansiyelini tam olarak gerçekleştirmesini sağlayan temel…

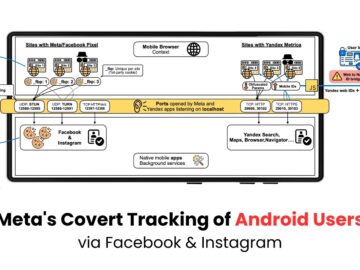

Meta (Facebook) ve Yandex tarafından kullanılan sofistike bir izleme yöntemi, milyarlarca Android kullanıcıyı yerel Host soketleri aracılığıyla gizli web-uygulama iletişimi…

16 Mayıs 2025Hacker HaberleriDevsecops / Tehdit Tespiti Modern uygulamalar hızlı hareket eder – çoğu güvenlik ekibinin devam edebileceğinden daha hızlı….

Siber güvenlik araştırmacıları, cihaz kodu kimlik doğrulama akışını ve birincil yenileme belirteçlerini (PRT’ler) kullanarak Microsoft’un kimlik avına dirençli çok faktörlü…

Güvenlik araştırmacıları, kurbanın coğrafi konumuna göre farklı yükler dağıtmak için bir JScript yükleyici kullanan gelişmiş bir kötü amaçlı yazılım dağıtım…

İngiltere’den disiplinler arası bir bilim insanı ekibi, yerel konseyleri her yıl çukur onarımlarında milyonlarca lira kurtarma potansiyeline sahip kendi kendini…

Kuzey Kore devlet destekli bilgisayar korsanlarının (Jumpy Pisces, diğer adıyla Andariel, diğer adıyla Onyx Sleet) kurumsal sistemlere sızdıkları ve görünüşe…

Yapay Zeka Tabanlı Saldırılar, Yapay Zeka ve Makine Öğrenimi, Dolandırıcılık Yönetimi ve Siber Suçlar Bilgisayar Korsanları, ML Modeli Çıktısını Değiştirmek…

Şirketler hız ve güvenliği dengelemeye çalışırken, arama terimlerini ve sonuçları gizli tutarken veritabanlarının sorgulanabildiği gerçek anlamda özel bir İnternet araması…