Etiket: Yararlanmak

ISACA’ya göre Avrupalı BT ve siber güvenlik uzmanlarının %51’i, yapay zeka destekli siber tehditlerin ve deepfake’lerin 2026’da kendilerini ayakta tutmasını…

Yapay zeka (AI), siber savunmayı iyileştirme ve güvenlik uygulayıcılarının hayatlarını kolaylaştırma konusunda büyük umut vaat ediyor. Ekiplerin uyarı yorgunluğunu atmasına,…

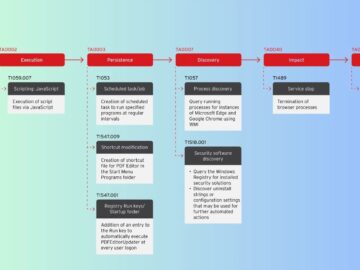

Fil, muson ve akşamdan kalma grubu olarak da bilinen Gelişmiş Kalıcı Tehdit (APT) oyuncusu olan Patchwork, Windows planlanan görevleri son…

Trend ™ Research tarafından izlenen yeni bir kötü amaçlı yazılım ailesi olan Evilai, son haftalarda meşru AI odaklı kamu hizmetleri…

Yeni bir Linux çekirdeğindeki karmaşık bir kullanımdan bağımsız (UAF) güvenlik açığından yararlanma tekniği, kök ayrıcalıkları elde etmek için modern güvenlik…

Cisco uyarlanabilir güvenlik cihazlarını (ASA’ları) hedefleyen kötü amaçlı tarama faaliyetlerinde eşi görülmemiş bir artış, Ağustos 2025’in sonlarında, koordineli keşif çabalarına…

Tehdit aktörleri, on dakikadan kısa bir sürede sıfır gün CVE’leri taramak ve sömürmek için yakın zamanda piyasaya sürülen AI destekli…

Microsoft’un arama platformunda sponsorlu sonuçlar kullanan bir kötü niyetli kampanyası, kalıcılığı oluşturan, uygulamalı klavye kontrolünü etkinleştiren ve Active Directory Hizmet…

Microsoft RD Web erişimi ve RDP Web istemci kimlik doğrulama portallarındaki güvenlik açıklarını soruşturmak için 30.000’den fazla benzersiz IP adresi…

SShamble, İnternet’e bakan sistemlerde SSH uygulamalarındaki güvenlik açıklarını tanımlamak ve kullanmak için tasarlanmış güçlü bir açık kaynaklı keşif aracıdır. DEFCON…

Güvenlik araştırmacıları, Linux Network Packet Scheduler’ın HFSC kuyruk disiplininde, Google Kernelctf örneklerini başarıyla tehlikeye atarak ve hafifletme ve tam olarak…

Hükümete kırılganlığın açıklanmasını gerektiren Çin yasaları, uluslararası siber güvenlik çabaları için şeffaflık sorunları ve potansiyel çatışmalar yaratmaktadır. Microsoft, gizli erken…