Etiket: yararlanıyor

11 Şub 2025Ravie LakshmananKötü amaçlı yazılım / siber saldırı Tehdit aktörleri, Ocak 2025’in başından beri Netsupport Rat adlı bir uzaktan…

Geliştirme ile ilgili bir geliştirmede, siber suçlular, kredi kartı bilgilerini çalmak için tasarlanmış kötü amaçlı komut dosyalarını dağıtmak için e…

Bilgisayar korsanları, e -ticaret sitelerinden, özellikle Magento platformunda inşa edilenlerden hassas kredi kartı bilgilerini çalmak için Google Tag Manager’dan (GTM)…

08 Şub 2025Ravie LakshmananYapay zeka / tedarik zinciri güvenliği Siber güvenlik araştırmacıları, sarılma yüzünde, algılamadan kaçınmak için alışılmadık bir “kırık”…

Dalış Kılavuzu: Tehdit grupları, 2024’ün dördüncü çeyreğinde olayların% 35’inde savunmasız veya açılmamış web uygulamalarına karşı bir dizi web mermisi kullandı….

2013 yılından bu yana aktif olan sofistike bir Vietnam-Origin siber suç organizasyonu olan XE Group, Veracore Software, CVE-2024-57968 ve CVE-2025-25181’deki…

04 Şub 2025Ravie LakshmananGüvenlik Açığı / Siber Casusluk Smokeloader kötü amaçlı yazılımını teslim etmek için 7-Zip Archiver aracında yakın zamanda…

CVE-2024-40891 olarak tanımlanan Zyxel CPE serisi cihazlarında önemli bir sıfır günlük güvenlik açığı saldırganlar tarafından aktif olarak sömürülmektedir. Bu güvenlik…

‘Clone2Leak’ olarak adlandırılan üç farklı ancak birbiriyle ilişkili saldırı dizisi, Git ve kimlik bilgisi yardımcılarının kimlik doğrulama isteklerini işleme biçiminden…

CISA ve FBI bugün, saldırganların, savunmasız ağları ihlal etmek için Eylül ayından bu yana yamalanan Ivanti Bulut Hizmet Cihazları (CSA)…

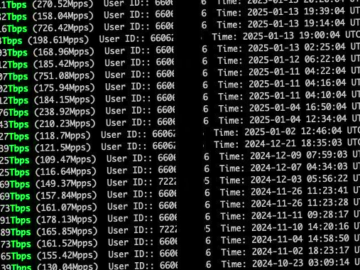

Tehdit aktörleri, dağıtılmış hizmet reddi (DDoS) saldırıları gerçekleştirmek amacıyla AISURU botnet’inin AIRASHI adlı bir çeşidini dağıtmak için Cambium Networks cnPilot…

Kurumsal ağlara sızmak için Zyxel güvenlik duvarı cihazlarındaki güvenlik açıklarından aktif olarak yararlanan “Helldown” adlı yeni bir fidye yazılımı tehdidi…