Etiket: uygulamaları

Appdome, Appdome Mobil Savunma Platformunun artık Apple macOS, Apple VisionOS, Meta Quest, HarmonyOS Next, Android Auto, Apple CarPlay, Android TV,…

Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), Microsoft 365 dahil bulut hizmetlerini kullanan Federal Sivil Yürütme Organı (FCEB) kurumlarının siber…

Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), federal sivil kurumların Microsoft 365 bulut ortamlarının güvenliğini artırmasını zorunlu kılan Bağlayıcı Operasyonel…

Microsoft, bugün erken saatlerde Microsoft 365 web uygulamalarına ve Microsoft 365 yönetim merkezine erişimi kesintiye uğratan yaygın bir kesintiyi araştırıyor….

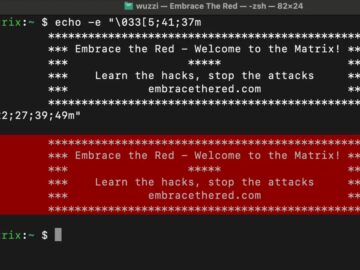

Araştırmacılar, Büyük Dil Modellerinin (LLM’ler) ANSI çıkış kodlarını oluşturup değiştirebildiğini, bunun da terminal tabanlı uygulamalarda potansiyel olarak yeni güvenlik açıkları…

Bir konsorsiyum İngiltere’nin Ulusal Suç Dairesi liderliğindeki küresel kolluk kuvvetleri, bu hafta dünya çapında 30’dan fazla yerde her yıl milyarlarca…

E-posta Güvenliği ve Koruması, Dolandırıcılık Yönetimi ve Siber Suçlar, Open XDR Barracuda’dan Siroui Mushegian, İşbirliği Yoluyla Dayanıklı Çözümler Oluşturmayı Anlatıyor…

Sızma testi raporları, birçok güvenlik uyumluluğu sertifikası (ISO 27001 ve SOC 2 gibi) için bir gerekliliktir ve düzenli sızma testi…

ÖZET Dolandırıcılar Sahte Reklamlar Kullanıyor: Siber suçlular, kullanıcıları cezbetmek ve para ile kişisel bilgileri çalmak için sahte bahis uygulaması reklamları…

Sızma testi raporları, birçok güvenlik uyumluluğu sertifikası (GDPR ve HIPAA gibi) için bir gerekliliktir ve düzenli sızma testi raporlarının elinizde…

Mobil bankacılığın rahatlığı finansal hizmetleri dönüştürerek bankacılık uygulamalarını daha erişilebilir ve kullanıcı dostu hale getirdi. Statista Araştırma Departmanına göre, 2023…

Gnome Shell’i HiDPI monitörlerle kullanırken, ekran ölçeklendirmeyle bile bazı uygulamalar kullanıcı arayüzünün geri kalanıyla ölçeklenmiyor. Sorun yaşadığım uygulamalardan biri Spotify…