Etiket: Tür

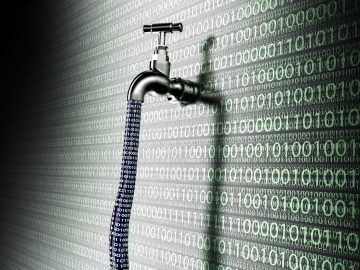

ShinyHunters hacker grubu, Ticketmaster ihlalinin daha önce tahmin edilenden çok daha büyük olduğunu, 440.000 Taylor Swift bileti de dahil olmak…

Uç Nokta Tespiti ve Yanıtı (EDR), Uç Nokta Güvenliği, Yeni Nesil Teknolojiler ve Güvenli Geliştirme Ayrılanlar Arasında 2023'te Öncü Ürün,…

Geçtiğimiz birkaç yılda, hizmet olarak fidye yazılımı (RaaS) operasyonu olan LockBit, dünya çapındaki kuruluşları etkileyen çok sayıda güvenlik olayıyla ilişkilendirildi….

Ağ güvenliği protokoller, bilgisayar ağlarını yetkisiz erişime, veri ihlallerine ve diğer siber tehditlere karşı korumak için tasarlanmıştır. Ve işte bazı…

Yıllardır elma iPhone ve Mac’lerdeki güvenlik sistemlerini sağlamlaştırdı. Ancak hiçbir şirket bu tür sorunlardan muaf değildir. Araştırmalar, Apple’ın iPhone ve…

Kasım ayında Taylor Swift hayranlarının ordusu yaklaşan The Eras turnesi için bilet satın alamadığından, sözde “Swifties” cevaplar istedi. Ve Senato…

Bir kuruluşun hassas bilgileri sürekli tehdit altındadır. Bu güvenlik risklerini belirlemek, bu bilgileri korumak için kritik öneme sahiptir. Ancak bazı…

ABD Ulusal Standartlar ve Teknoloji Enstitüsü (NIST), SHA-1’i veya Güvenli Karma Algoritma-1’i kullanımdan kaldırmanın zamanı geldiğini söylüyor. NIST, tüm yazılım…

Soru: Bir saldırgan, bir geliştiricinin güvenliğini ihlal ettikten sonra ne tür verileri çalabilir? Louis Lang, güvenlik araştırmacısı, Phylum CTO’su: İnsanları…