Etiket: Tespitten

Güvenlik araştırmacıları, modern uç nokta algılama sistemlerini atlamak için tasarlanmış bir yöntem olan Windows çağrı yığınlarını taklit ederek kötü amaçlı…

Siber saldırganlar, büyük dil modellerini (LLM’ler) kötü amaçlı yazılıma entegre ediyor, algılamayı atlatmak ve isteğe bağlı olarak kodlarını genişletmek için…

Siber güvenlik tehditleri, gelişmiş kaçınma yöntemleriyle gelişmeye devam ediyor. Kötü şöhretli Lokibot truva atını görüntü dosyaları içinde gizlemeye yönelik gelişmiş…

Gelişmiş tespitten kaçınma teknikleri ve çok aşamalı saldırı zincirleriyle macOS sistemlerini hedef alan yeni bir kötü amaçlı yazılım ailesi ortaya…

NYU Tandon’daki araştırmacılar tarafından geliştirilen ve başlangıçta ESET tarafından aktif bir tehdit olarak algılanan yapay zeka destekli kavram kanıtı fidye…

Siber Savaş / Ulus-Devlet Saldırıları, Dolandırıcılık Yönetimi ve Siber Suçlar Rus Intel Hacker’ları Tespit Karşısında Esnek Chris Riotta (@chrisriotta) •…

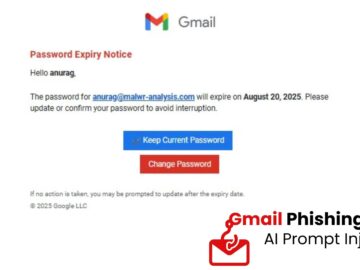

Kimlik avı her zaman insanları aldatmakla ilgiliydi. Ancak bu kampanyada, saldırganlar sadece kullanıcıları hedeflemek değildi; Ayrıca AI tabanlı savunmaları manipüle…

Crypto24 suşunun arkasındaki operatörler, meşru sistem araçlarını ağlara sızmak, kalıcılığı korumak ve uçucu tespit ve yanıt (EDR) sistemlerinden kaçmak için…

Run kısa bir süre önce, meşhur Triada kötü amaçlı yazılımlarla bağlantılı olan Ducex adlı güçlü bir Android paketleyicisini inceledi ve…

Dağınık Örümcek olarak bilinen siber suçlu grup, saldırı metodolojilerini önemli ölçüde geliştirdi ve uzlaşmış ağlara kalıcı erişimi sürdürmek için meşru…

Romcom, void Rabisu ve tropikal Scorpius gibi takma adlar altında da izlenen siber suç grubu TA829, infamous Romcom Backdoor’un güncellenmiş…

S2 Grup İstihbarat Ekibi, .NET’te kodlanmış ve güvenlik araçlarını atlamak için meşru Java yardımcı programlarından yararlanan bir Stealer olan Snake…